Bir zamanlar tekil gelişmiş kalıcı tehdit (APT) aktörünü tanımlamak için kullanılan “Lazarus Grubu” terimi, paylaşılan hedefler ve taktikler altında çalışan karmaşık bir alt grup ağını temsil etmek için gelişti.

Bu değişim, siber faaliyetlerinin artan ölçeğini ve çeşitlendirilmesini yansıtır ve geleneksel sınıflandırmaları giderek daha eski hale getirir.

Güvenlik analistleri artık “Lazarus” ın tek bir uyumlu varlık yerine birden fazla özel birimi kapsayan bir şemsiye terimi olarak hizmet ettiğini savunuyor.

Yeniden sınıflandırma, siber saldırıları doğru bir şekilde ilişkilendirmenin zorluklarından kaynaklanmaktadır.

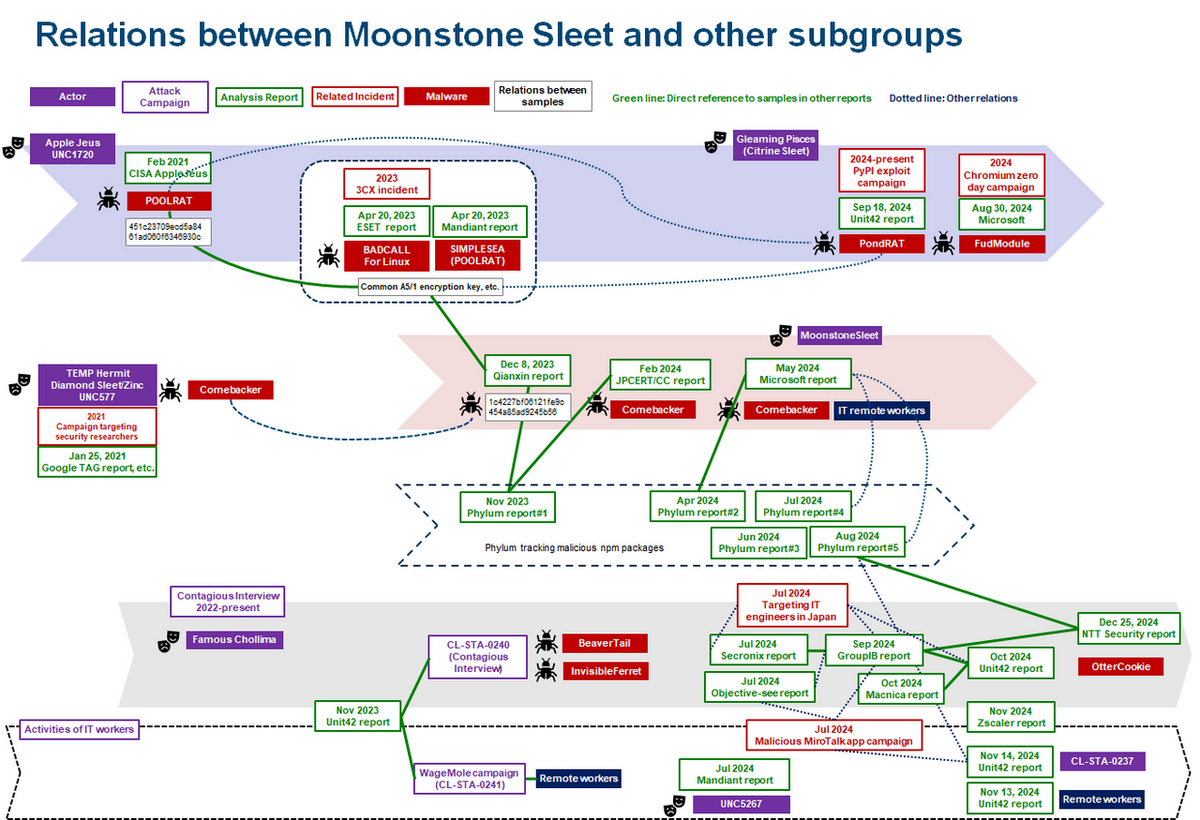

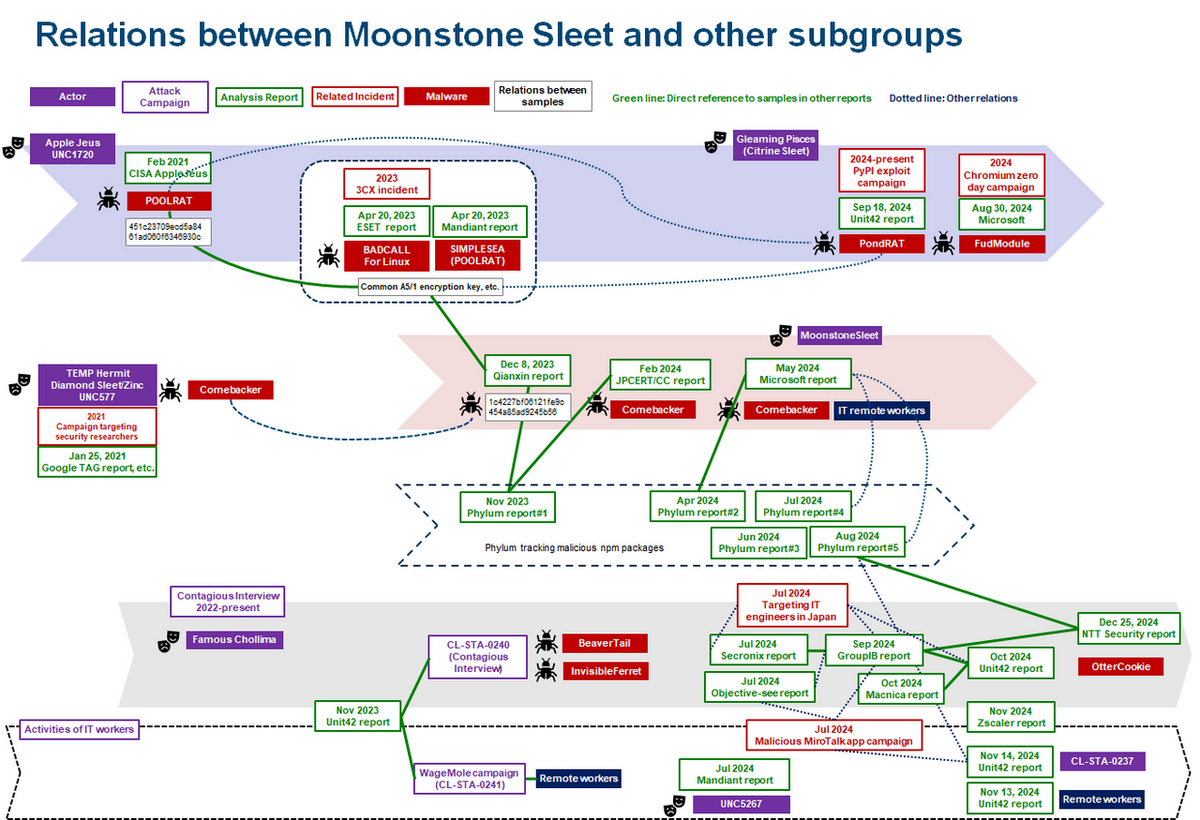

Lazarus şemsiyesi altında APT38, Bluenoroff, Andariel ve diğerleri gibi çeşitli alt gruplar örtüşen taktikler, teknikler ve prosedürlere (TTP’ler) sahiptir.

Bu örtüşmeler, bireysel aktörler ve kampanyalar arasında ayrım yapma çabalarını karmaşıklaştırmaktadır.

Örneğin, sitrine sleet ve moonstone sleet gibi alt gruplar, hedefleri kötü niyetli NPM veya Python paketleri indirmek için kullanmak için LinkedIn’i kullanmak gibi benzer saldırı vektörlerini paylaşır.

Bu benzerliklere rağmen, kripto para birimi hırsızlığından fidye yazılımı dağıtımına kadar hedefleri genellikle farklıdır.

Lazarus alt gruplarının özellikleri

Alt grup sınıflandırmalarının çoğalması bu ağın karmaşıklığını vurgulamaktadır.

Güvenlik satıcıları, hem saldırı kampanyaları hem de alt gruplar için çok sayıda etiket sundu ve suları daha da çamurlandırdı.

Örneğin:

- Kampanya İsimleri: DreamJob, Applejeus ve bulaşıcı röportaj işlemi.

- Alt grup etiketleri: Temp.hermit, Safir Squet, TA444 ve Silent Chollima.

Bazı etiketler başlangıçta belirli kampanyalara atıfta bulundu, ancak daha sonra tüm alt grupları veya halef varlıklarını göstermeye geldi.

Rapora göre, bu tutarsızlık, siber güvenlik topluluğunda birleşik bir taksonomiyi sürdürmenin zorluğunun altını çiziyor.

Karmaşıklığa ek olarak, geleneksel alt grup yapılarının dışında çalışan ancak TTP’leri Lazarus’a bağlı birimlerle paylaşan Bureau325 gibi görev gücü benzeri varlıkların ortaya çıkmasıdır.

Bu tür gelişmeler farklı gruplar ve işbirlikçi çabalar arasındaki çizgileri bulanıklaştırır.

Alt grup tanımlaması neden önemlidir?

Alt grup düzeyinde ayrıntılı kimlik çeşitli nedenlerden dolayı kritiktir:

- Hedeflenen uyarılar: Her bir alt grubun (örn., Kripto para birimi işletmeleri veya savunma sektörleri) hedeflenen belirli hedefleri ve endüstrileri anlayarak, güvenlik uzmanları daha kesin uyarılar verebilir.

- Etkili karşı önlemler: Yanıtları her bir alt grubun benzersiz özelliklerine göre uyarlamak, savunma stratejilerinin etkinliğini arttırır.

- Stratejik mesajlaşma: Doğru ilişkilendirme, savunucuların analitik yeteneklerini göstererek saldırganlara caydırıcı bir mesaj gönderir.

Örneğin, Moonstone Sleet’in fidye yazılımı faaliyetleri, Citrine Sleet’in kripto para odaklı istismarlarından önemli ölçüde farklıdır.

Bu ayrımların belirlenmesi, azaltma çabaları için daha etkili kaynak tahsisi sağlar.

Lazarus Grubunun bir alt grup takımyıldızına dönüşmesi, siber tehdit manzaralarındaki daha geniş eğilimleri yansıtır.

Saldırganlar daha sofistike organizasyon yapılarını benimsedikçe, savunucular telafi etmek için atıf metodolojilerini geliştirmelidir.

Alt grup düzeyinde analiz aşırı ayrıntılı görünse de, uzun vadeli tehdit azaltma ve stratejik karşı operasyonlar için paha biçilmez bilgiler sunmaktadır.

Siber güvenlik topluluğu, bu zorlukları etkili bir şekilde ele almak için çerçevelerini uyarlamaya devam etmelidir.

Bu haberi ilginç bul! Anında güncellemeler almak için bizi Google News, LinkedIn ve X’te takip edin!