Kötü amaçlı yazılım dağıtmak için Microsoft OneNote dosyalarını kullanan bir bilgisayar korsanlığı girişiminin altyapısı, bir Discord sunucusunda barındırılan bir veri hırsızı kullanan önceki bir kampanyayla paylaşıldı. Bu saldırı, Asya-Pasifik ve Kuzey Amerika bölgelerindeki hükümet kuruluşlarını hedef aldı. Menlo Security’deki araştırmacılar, araştırmacılara göre büyük bir rol gibi görünmeyen, ancak devlet kurumlarını hedef aldığı için yine de izlenmesi gereken, daha önce açıklanmayan bir tehdit aktörü belirlediler.

E-posta, kampanyanın arkasındaki bilgisayar korsanları tarafından, potansiyel kurbanları onları bir Discord sunucusuna götüren bir bağlantıya tıklamaya teşvik ederek PureCrypter için kötü amaçlı yazılım indiricisini indirmeleri için kandırmak için kullanılır. İndirici, çevrimiçi olarak 59 ABD Doları karşılığında satın alınabilir. Gizleme yöntemleri kullanarak virüsten koruma yazılımı tarafından algılanmayı atlatmak için tasarlanmıştır. PureCrypter olarak bilinen bir kötü amaçlı yazılım indiricisi, çok çeşitli fidye yazılımlarını, diğer kötü amaçlı yazılım biçimlerini ve bilgi hırsızlarını yayma yeteneğine sahiptir. 2022 yılının Haziran ayında ilk kez keşfedildi. Geliştiricisi PureCoder’dan aylık 59 ABD doları veya ömür boyu tek seferlik 245 ABD doları ödeme karşılığında edinilebilir.

Geliştirici, yeteneklerini, tek bir yıllık erişim için 99 ABD doları veya ömür boyu erişim için 99 ABD doları gibi düşük bir fiyat karşılığında kripto para birimi cüzdanlarından, web tarayıcılarından ve e-posta istemcilerinden veri çalabilen PureLogs günlükçü ve bilgi hırsızını içerecek şekilde genişletti.

Araştırmacılar, bu kampanyanın faillerinin PureCrypter indiricisini dağıttığını ve saldırılarının ana hedeflerinin hükümete bağlı kurumlar olduğunu iddia ediyor. Tehdit aktörü, ikinci bir yükü teslim etmek için, komuta ve kontrol merkezi olarak saldırıya uğramış kar amacı gütmeyen bir kuruluşun etki alanından yararlanır.

Araştırmacılar, PureCrypter’ın bu operasyon sırasında birçok kötü amaçlı yazılım ve bilgi hırsızı çeşidini yaydığını gördüler. Redline Stealer, AgentTesla, Philly Ransomware ve Blackmoon’u içerir.

Araştırmacılar, Menlo’nun Bulut Güvenlik Platformunun Kuzey Amerika ve Asya-Pasifik bölgelerindeki çeşitli devlet istemcilerinde arşiv dosyalarını kısıtladığını gördükten sonra şüphelendiklerini söylediler. Bu dosyalar parolalarla güvence altına alındı.

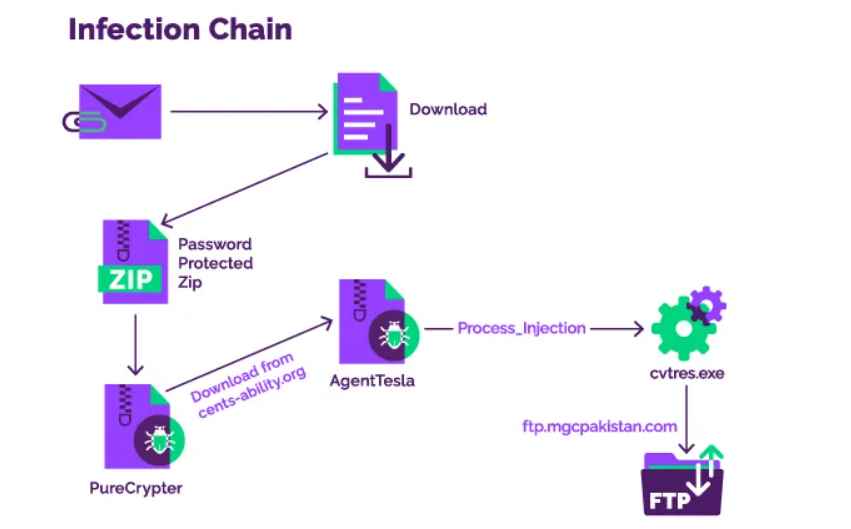

Discord’a kötü amaçlı bir bağlantı içeren bir kimlik avı e-postası, saldırılar için fırlatma rampası görevi görür. Bu URL, .NET kötü amaçlı yazılım indiricisi PureCrypter’ı içeren parola korumalı bir ZIP dosyasını açacaktır. Bu kötü amaçlı yazılım indirici, daha sonra saldırganların komuta ve kontrol altyapısından ikincil bir veri yükü indirir.

Menlo Security’den araştırmacılar, ikincil yükü almak için PureCrypter bağlantısını takip etmeye çalıştı; ancak, bağlantı, o sırada çalışmıyor gibi görünen, saldırıya uğramış bir web etki alanına yönlendirdiği için bunu yapamadılar.

Kampanyadan alınan ek örnekler, indirmenin ilk kez 2014’te görülen bir veri hırsızlığı olan AgentTesla olduğunu ortaya çıkardı.

Şu anda risk altyapısı uzmanı ve araştırmacı olarak çalışan bilgi güvenliği uzmanı.

Risk ve kontrol süreci, güvenlik denetimi desteği, iş sürekliliği tasarımı ve desteği, çalışma grubu yönetimi ve bilgi güvenliği standartları konularında 15 yıllık deneyim.