Microsoft, Küba fidye yazılımı tehdit aktörlerinin, Play fidye yazılımı saldırılarında da yararlanılan kritik bir sunucu tarafı istek sahteciliği (SSRF) güvenlik açığına karşı yama uygulanmamış Microsoft Exchange sunucularını hacklediğini söylüyor.

Bulut bilgi işlem sağlayıcısı Rackspace kısa bir süre önce Play fidye yazılımının, ProxyNotShell URL yeniden yazma hafifletmelerini atladıktan sonra ağındaki yama uygulanmamış Microsoft Exchange sunucularını tehlikeye atmak için bu hatayı (CVE-2022-41080) hedef alan OWASSRF adlı sıfır günlük bir açıktan yararlanma kullandığını doğruladı.

Microsoft’a göre Play fidye yazılımı çetesi, Kasım 2022’nin sonlarından beri bu güvenlik açığını kötüye kullanıyor. Şirket, müşterilere potansiyel saldırıları engellemek için CVE-2022-41080 yamasına öncelik vermelerini tavsiye ediyor.

Redmond, bu SSRF güvenlik açığının en az 17 Kasım’dan beri DEV-0671 olarak izlediği başka bir tehdit grubu tarafından Exchange sunucularını hacklemek ve Küba fidye yazılımı yüklerini dağıtmak için kullanıldığını söylüyor.

Microsoft bu bilgiyi, BleepingComputer tarafından görülen ve Microsoft 365 Defender, Microsoft Defender for Endpoint Plan 2 veya Microsoft Defender for Business abonelikleri olan müşterilerin kullanımına sunulan özel bir tehdit analizi raporunun Ocak ayı güncellemesinde paylaştı.

Microsoft, 8 Kasım’da bu SSRF Exchange güvenlik açığını gidermek için güvenlik güncelleştirmeleri yayınlamış ve bazı müşterilerine fidye yazılımı çetelerinin bu açığı kullandığı bilgisini sağlamış olsa da, danışma belgesi henüz vahşi ortamda istismar edildiği konusunda uyaracak şekilde güncelleştirilmedi.

Exchange sunucularınızı OWASSRF saldırılarına karşı yamalayın

CrowdStrike güvenlik araştırmacıları tarafından Rackspaces’in ağında tespit edilen OWASSRF istismarı da çevrimiçi paylaşılan Play fidye yazılımının diğer bazı kötü amaçlı araçlarıyla birlikte.

Bu, diğer siber suçluların Play fidye yazılımının araçlarını kendi amaçları için uyarlamasını veya kendi özel CVE-2022-41080 istismarlarını oluşturmasını kolaylaştıracak ve güvenlik açığına mümkün olan en kısa sürede yama yapılmasının aciliyetini artıracaktır.

Salı günü, Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA) ayrıca Federal Sivil Yürütme Şube Ajanslarına (FCEB) ajanslarına sistemlerini 31 Ocak’a kadar bu hataya karşı yama yapma talimatı verdi ve tüm kuruluşları istismar girişimlerini engellemek için Exchange sunucularının güvenliğini sağlamaya şiddetle çağırdı.

Ağlarında şirket içi Microsoft Exchange sunucuları bulunan kuruluşlar, CVE-2022-41080 yamalarını uygulayabilene kadar en son Exchange güvenlik güncellemelerini (en düşük yama düzeyi Kasım 2022 olacak şekilde) hemen dağıtmalı veya Outlook Web Access’i (OWA) devre dışı bırakmalıdır.

Dünya çapında 100’den fazla saldırının arkasındaki Küba fidye yazılımı

FBI ve CISA, geçen ay yayınlanan ortak bir güvenlik danışma belgesinde, Küba fidye yazılımı çetesinin dünya çapında 100’den fazla kurbanı ihlal ettikten sonra Ağustos 2022 itibarıyla 60 milyon dolardan fazla fidye topladığını ortaya çıkardı.

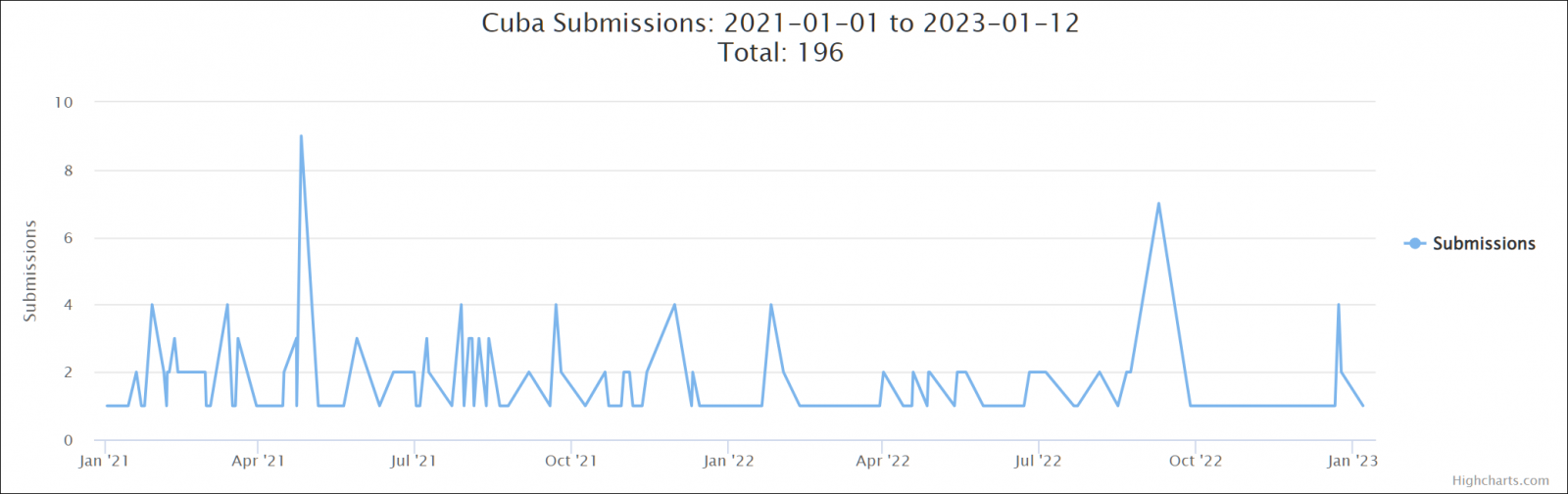

Bu, kasvetli bir tablo çizse de, kurbanlar tarafından ID-Ransomware platform analizine sunulan örnekler, çetenin çok aktif olmadığını gösteriyor;

Aralık 2021 tarihli başka bir FBI danışmanlığı, fidye yazılımı grubunun ABD’nin kritik altyapı sektörlerinden en az 49 kuruluşun güvenliğini ihlal ettiği konusunda uyardı.

Her iki tavsiye belgesinde de FBI, Küba fidye yazılımı saldırılarını yerel FBI saha ofislerine bildirmeyi şiddetle tavsiye etti ve kurbanlardan, fidye yazılımı çetesinin üyelerini ve birlikte çalıştıkları siber suçluları belirlemeye yardımcı olmak için ilgili bilgileri yerel FBI Siber Ekibi ile paylaşmalarını istedi.

Küba fidye yazılımı kadar üretken olmasa da ve ilk olarak çok daha yakın zamanda tespit edilmesine rağmen, Haziran 2022’de Play fidye yazılımı oldukça aktifti ve şimdiden dünya çapında düzinelerce kurbanı vurdu. Anvers ve Arjantin’in Córdoba Yargısı.