Google, bir sıfır gün de dahil olmak üzere dört güvenlik açığı yama yapmak için Chrome tarayıcısının bir güncelleme yayınladı. Sıfır gün güvenlik açığı, satıcı bunu bilmeden önce siber suçlular tarafından bulunmuş ve sömürülen bir hatayı ifade eder (düzeltmek için “sıfır günleri” vardır).

Bu güncelleme çok önemlidir, çünkü zaten aktif olarak sömürülen ve kullanıcı kötü niyetli bir web sitesini ziyaret ettiğinde istismar edilebilecek bir güvenlik açığını ele alır. Muhtemelen başka bir kullanıcı etkileşimi gerektirmez, bu da kullanıcının sistemlerinin tehlikeye atılması için hiçbir şeyi tıklamasına gerek yoktur.

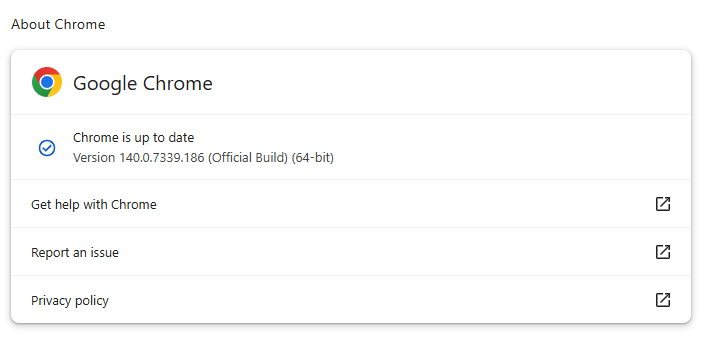

Chrome güncellemesi sürüm numarasını Windows, Mac için 140.7339.185/.186 ve Linux için 140.0.7339.185’e getirir.

Chrome’u güncellemenin en kolay yolu, otomatik olarak güncellenmesine izin vermektir, ancak tarayıcınızı asla kapatmazsanız veya bir şeyler ters giderse – tarayıcıyı güncellemenizi engelleyen bir uzatma gibi geride kalabilirsiniz.

Güncellemeyi manuel olarak almak için daha fazla menüyü (üç istiflenmiş nokta) tıklayın, ardından seçin Ayarlar > Chrome hakkında. Mevcut bir güncelleme varsa, Chrome sizi bilgilendirecek ve indirmeye başlayacaktır. O zaman tek yapmanız gereken, güncellemenin tamamlanması ve güvenlik açıklarından güvende olmanız için Chrome’u yeniden yüklemektir.

Her işletim sisteminde Chrome’un nasıl güncelleneceğine dair makalemizdeki daha ayrıntılı güncelleme talimatları ve sürüm numarasının nasıl okunacağını bulabilirsiniz.

Sıfır gün güvenlik açığı ile ilgili teknik detaylar

Google, CVE-2025-10585 olarak izlenen sıfır gün güvenlik açığını V8’de bir tür karışıklık olarak açıklar. Google Tehdit Analiz Grubu tarafından 2025-09-16 tarihinde bildirildi.

Kısa ifadeye rağmen – Google, herkesin güncelleme şansı olana kadar asla çok fazla ayrıntı ortaya koymaz – çizebileceğimiz birkaç sonuç var.

V8’in Google’ın açık kaynaklı JavaScript motoru olduğunu bilmeye yardımcı olur.

Kod, kendisine geçen nesne türünü doğrulamadığında ve daha sonra nesneyi tip kontrol etmeden kullandığında bir “tip karışıklık” güvenlik açığı gerçekleşir. Bu nedenle, bir program yanlışlıkla bir tür veriyi, tek bir değer için bir listeyi karıştırmak veya bir sayıyı metin olarak yorumlamak gibi başka bir tür gibi davranır. Bu karışım, yazılımın öngörülemez davranmasına neden olarak saldırganların girmesi, verileri çalması, çarpışma programları çalması ve hatta kötü amaçlı kod çalıştırması için fırsatlar yaratabilir.

Google’ın Tehdit Analiz Grubu (TAG), casusluk amaçları için sıfır gün kötüye kullanan casus yazılım ve ulus devlet saldırganlarına odaklanmaktadır.

Dolayısıyla, bir saldırganın bu kırılganlığı kullanan ve hedeflenen kurbanları bu web sitesine çeken kötü amaçlı bir site oluşturmak için JavaScript kullanması mantıklıdır.

Tag, hatayı 16 Eylül’de bildirdi ve Google bir gün sonra yamayı yayınladı. Bu, hatanın acil veya düzeltilmesi çok kolay olduğu ve muhtemelen bu ifadelerin her ikisinin de bir dereceye kadar doğru olduğunu ima eder.

Genellikle, daha fazla ayrıntı bilinirken veya bir yama tersine tasarlandıkça, siber suçlular daha az hedeflenen saldırılarda güvenlik açığını kullanmaya başlayacaktır.

Microsoft Edge, Brave, Opera ve Vivaldi gibi diğer krom tabanlı tarayıcıların kullanıcılarına da güncellemelere dikkat etmeleri ve kullanılabilir olduklarında bunları yüklemeleri önerilir.

Sadece tehditler hakkında rapor vermiyoruz, onları kaldırıyoruz

Siber güvenlik riskleri asla bir başlığın ötesine yayılmamalıdır. Bugün MalwareBebytes’i indirerek tehditleri cihazlarınızdan uzak tutun.