Adobe’nin Magento 2 yazılımını kullanan e-ticaret siteleri, en az Ocak 2023’ten beri aktif olan ve devam eden bir kampanyanın hedefidir.

adı verilen saldırılar Sağ Akamai tarafından, Adobe Commerce ve Magento Açık Kaynak’ta artık yama uygulanmış kritik bir güvenlik açığından (CVE-2022-24086, CVSS puanı: 9.8) yararlanın;

Akamai araştırmacıları geçen hafta yayınlanan bir analizde, kampanyayı Rus kökenli aktörlere atfederek, “Saldırgan, kurbanın Magento mağazasında son 10 gün içinde verdiği siparişlerin ödeme istatistikleriyle ilgileniyor gibi görünüyor.”

Bazı web sitelerinin, kredi kartı bilgilerini toplamak ve uzak bir sunucuya iletmek için tasarlanmış basit JavaScript tabanlı tarayıcılarla da etkilendiği gözlemlendi. Kampanyanın kesin ölçeği belirsizliğini koruyor.

Şirket tarafından gözlemlenen saldırı zincirlerinde, CVE-2022-24086, ilk erişim için silah haline getirildi ve daha sonra, ana bilgisayar hakkında bilgi toplayan ve Google Shopping kılığına giren wso-ng adlı bir web kabuğu bırakan kötü amaçlı PHP kodunu yürütmek için dayanaktan yararlanıyor. Reklam bileşeni.

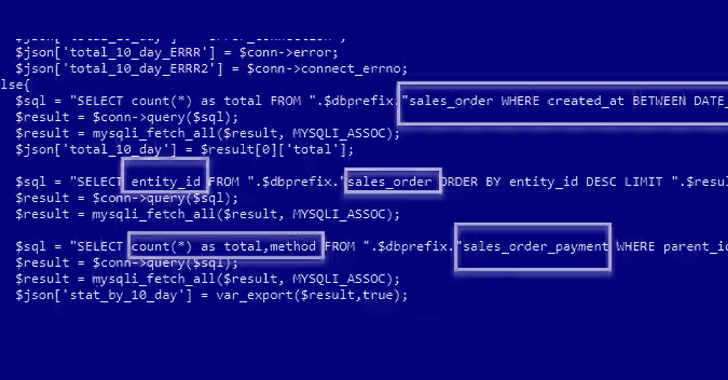

Web kabuğu arka kapısı yalnızca bellekte çalışmakla kalmaz, aynı zamanda yalnızca saldırgan HTTP isteğinde “magemojo000” tanımlama bilgisini gönderdiğinde etkinleştirilir ve ardından son 10 gündeki satış siparişi ödeme yöntemleriyle ilgili bilgilere erişilir ve bu bilgiler sızdırılır.

Saldırılar, “mageworx” (veya “mageplaza”) adlı, eylemlerini zararsız olarak kamufle etmeye yönelik kasıtlı bir girişim gibi görünen, sahte bir yönetici kullanıcının yaratılmasıyla sonuçlanır, çünkü iki takma ad, popüler Magento 2 uzantı depolarına atıfta bulunur.

wso-ng’nin, kurbanlar tarafından girilen kimlik bilgilerini çalmak için yeni bir gizli giriş sayfası içeren WSO web kabuğunun bir evrimi olduğu söyleniyor. Virüslü makinenin IP itibarını toplamak ve aynı sunucuda barındırılan diğer etki alanları hakkında ayrıntılar elde etmek için VirusTotal ve SecurityTrails gibi yasal araçlarla daha fazla entegre olur.

Çevrimiçi alışveriş siteleri, kurbanlar tarafından girilen ödeme verilerini toplamak amacıyla ödeme sayfalarına skimmer kodunun eklendiği Magecart olarak bilinen bir saldırı sınıfı tarafından yıllardır hedef alınıyor.

Araştırmacılar, “Saldırganlar, istismarlarını gelişigüzel bir şekilde internete yaymak yerine belirli Magento 2 örneklerini hedef alarak titiz bir yaklaşım sergilediler” dedi.

“Magento’da yüksek düzeyde bir uzmanlık sergiliyorlar ve içindekileri anlamak, saldırı altyapısını kurmak ve istismarlarını gerçek hedefler üzerinde test etmek için önemli ölçüde zaman harcıyorlar.”