Elementor WordPress eklentisi için King Addons’taki ciddi bir ayrıcalık yükseltme güvenlik açığı, binlerce web sitesinin yönetimsel uzlaşmayı tamamlamasına neden oldu.

Kritik CVSS puanı 9,8 olan ve CVE-2025-8489 olarak takip edilen kusur, kimliği doğrulanmamış saldırganların yönetici düzeyinde ayrıcalıklarla kaydolmasına olanak tanıyor ve tehdit aktörlerine site üzerinde tam kontrol sağlıyor.

| Alan | Detaylar |

|---|---|

| CVE Kimliği | CVE-2025-8489 |

| CVSS Puanı | 9.8 (Kritik) |

| Güvenlik Açığı Türü | Kimliği Doğrulanmamış Ayrıcalık Yükseltmesi |

| Etkilenen Sürümler | 24.12.92 – 51.1.14 |

Güvenlik Açığı Genel Bakış

10.000’den fazla aktif kurulumla geniş çapta dağıtılan bir eklenti olan King Addons for Elementor, 24.12.92’den 51.1.14’e kadar olan sürümlerde kritik bir kusur içeriyordu.

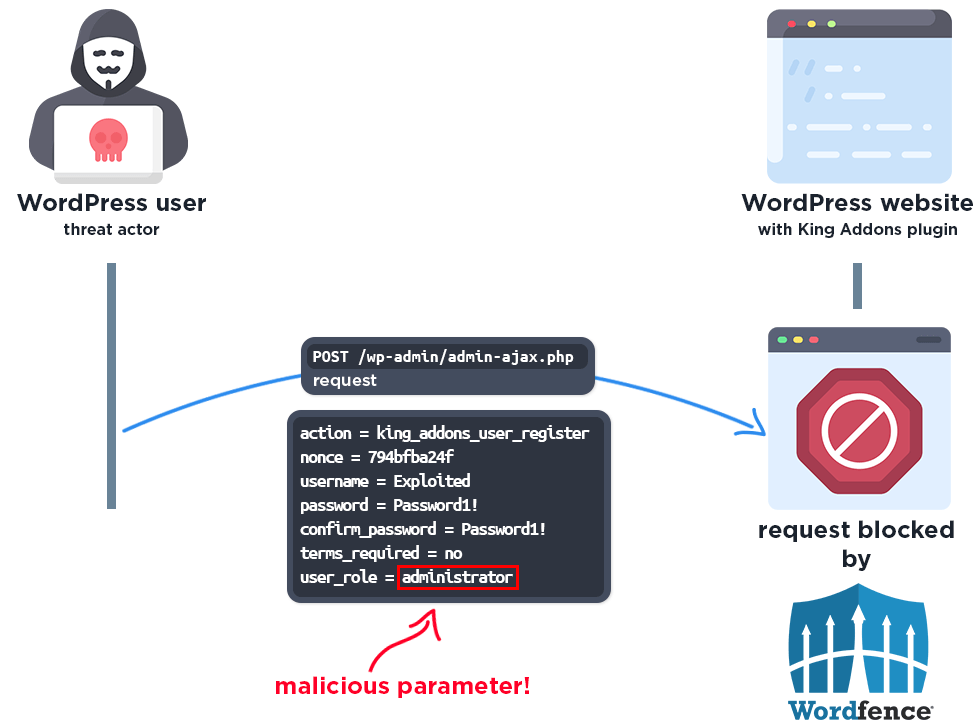

Güvenlik açığı, eklentinin kullanıcı kayıt işlevindeki uygunsuz rol kısıtlamasından kaynaklanıyor.

Kayıt isteklerini işlerken eklenti, kullanıcı tarafından belirlenen rolleri doğrulama olmadan kabul ederek saldırganların kayıt sırasında kendilerini yönetici olarak atamalarına olanak tanır.

Satıcı, 24 Temmuz 2025’teki ilk gönderimin ardından 25 Eylül 2025’te yamalı 51.1.35 sürümünü yayınladı.

Güvenlik açığı bulunan kod, kullanıcıların kayıt sırasında hangi rolleri atayabileceğini kısıtlamakta başarısız oluyor. Handle_register_ajax() işlevi, uygun yetkilendirme kontrolleri olmadan doğrudan POST isteklerinden user_role parametresini kabul eder.

Saldırgan, rolü olarak “yönetici”yi belirten kötü amaçlı bir kayıt isteği oluşturabilir ve eklenti, isteği doğrulama olmadan işler.

Saldırganlar, yönetici ayrıcalıklarıyla kaydolduktan sonra WordPress kurulumu üzerinde tam kontrol sahibi olur ve kötü amaçlı eklentiler yüklemelerine, arka kapılar eklemelerine, site içeriğini değiştirmelerine ve kullanıcıları kimlik avı veya kötü amaçlı yazılım dağıtım sitelerine yönlendirmelerine olanak tanır.

Güvenlik araştırmacıları bu güvenlik açığını ilk olarak 30 Ekim 2025’te Wordfence Intelligence veritabanında açıkladılar.

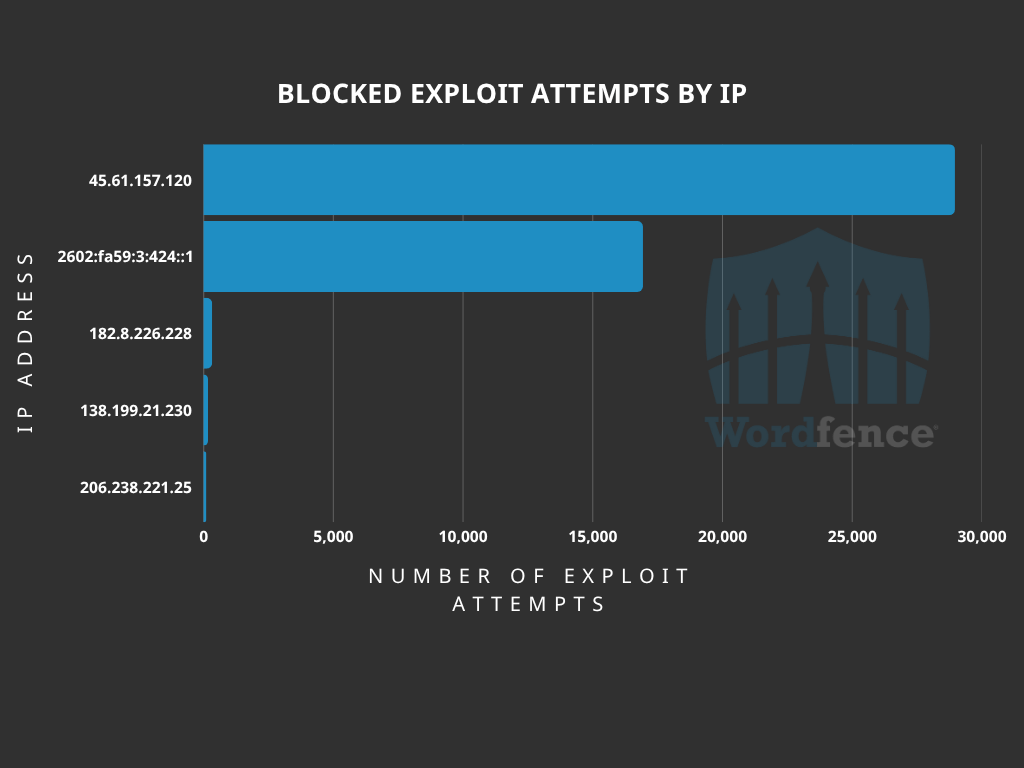

Saldırılar neredeyse anında başladı ve 31 Ekim 2025’te onaylanmış saldırılarla başladı. Wordfence Güvenlik Duvarı halihazırda 48.400’den fazla yararlanma girişimini engelledi ve 9-10 Kasım 2025’te önemli saldırı artışları tespit edildi.

Premium Wordfence kullanıcıları 4 Ağustos 2025’te güvenlik duvarı koruması alırken, ücretsiz sürüm kullanıcıları ise 3 Eylül 2025’teki standart 30 günlük açıklama penceresinden sonra korumaya alındı.

Kullanım modellerinin analizi, savunmasız tesisleri hedef alan koordineli bir kampanyayı ortaya koyuyor.

45.61.157.120 IP adresi 28.900’den fazla engellenen istekten sorumludur ve 2602:fa59:3:424::1 ek 16.900 denemeden sorumludur.

Diğer üç IP adresinin her biri yüzlerce istismar girişimiyle ilişkilendirildi; bu da tehdit aktörü faaliyetlerinin devam ettiğini gösteriyor.

King Addons for Elementor çalıştıran WordPress yöneticilerinin derhal 51.1.35 sürümüne yükseltme yapması gerekir.

Siteler, özellikle 31 Ekim ile günümüz arasındaki zaman damgalarına sahip olanlar olmak üzere, aktif istismar döneminde oluşturulan şüpheli yönetici hesaplarına karşı izlenmelidir.

Tanımlanan kötü amaçlı IP adreslerinden gelen istekler için web sunucusu günlüklerinin incelenmesi, risk durumunun belirlenmesine yardımcı olabilir. Savunmasız sürümleri çalıştıran siteler, potansiyel tehlikeyi varsaymalı ve kapsamlı güvenlik denetimleri gerçekleştirmelidir.

Anında Güncellemeler Almak ve GBH’yi Google’da Tercih Edilen Kaynak Olarak Ayarlamak için bizi Google Haberler, LinkedIn ve X’te takip edin.