Olarak bilinen bir fidye yazılımı türünün Rust çeşidi Gündem BlackCat, Hive, Luna ve RansomExx’ten sonra platformlar arası programlama dilini benimseyen en son kötü amaçlı yazılım haline geldi.

Qilin adlı bir operatöre atfedilen Agenda, öncelikle farklı ülkelerdeki üretim ve BT endüstrilerini hedef alan bir dizi saldırıyla bağlantılı bir hizmet olarak fidye yazılımı (RaaS) grubudur.

Fidye yazılımının Go’da yazılan ve her kurban için özelleştirilmiş önceki bir sürümü, Endonezya, Suudi Arabistan, Güney Afrika ve Tayland gibi ülkelerdeki sağlık ve eğitim sektörlerini ayırıyordu.

Royal fidye yazılımı gibi Agenda, şifrelenecek dosya içeriğinin yüzdesini belirlemek için kullanılan parametreleri yapılandırarak kısmi şifreleme (aralıklı şifreleme olarak da bilinir) fikrini genişletir.

Trend Micro’dan bir grup araştırmacı geçen hafta bir raporda, “Bu taktik, fidye yazılımı aktörleri arasında daha popüler hale geliyor, çünkü daha hızlı şifreleme yapmalarına ve büyük ölçüde dosya okuma/yazma işlemlerine dayanan algılamalardan kaçınmalarına izin veriyor” dedi.

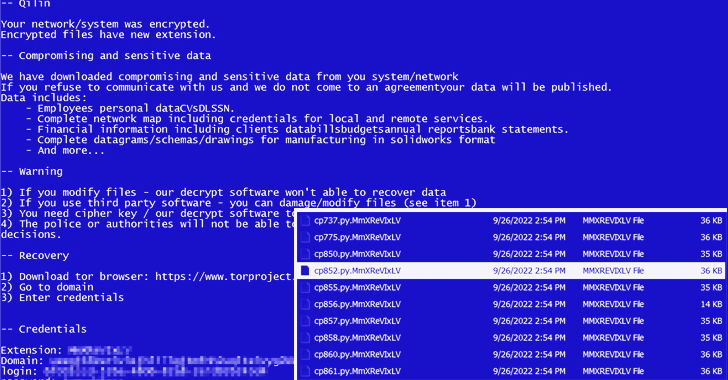

Fidye yazılımı ikili dosyasının analizi, fidye notunu her dizine bırakmaya devam etmeden önce şifrelenmiş dosyalara “MmXReVIxLV” uzantısının verildiğini ortaya koyuyor.

Ek olarak, Agenda’nın Rust sürümü, Windows AppInfo işlemini sonlandırabilir ve Kullanıcı Hesabı Denetimini (UAC) devre dışı bırakabilir; ikincisi, bir programı veya görevi başlatmak için yönetici erişimi gerektirerek kötü amaçlı yazılımın etkisini azaltmaya yardımcı olur.

Araştırmacılar, “Şu anda, tehdit aktörleri fidye yazılımı kodlarını Rust’a taşıyor gibi görünüyor, çünkü son örnekler fidye yazılımının Golang varyantında yazılmış orijinal ikili dosyalarda görülen bazı özelliklerden hâlâ yoksun.”

“Analiz edilmesi daha zor olduğundan ve antivirüs motorları tarafından daha düşük bir algılama oranına sahip olduğundan, pas dili tehdit aktörleri arasında daha popüler hale geliyor.”