.webp)

ESET’teki siber güvenlik araştırmacıları tarafından hazırlanan yeni bir rapor, kripto para hırsızlığı ve diğer yasa dışı mali kazançlar için kullanılan 400.000’den fazla ele geçirilmiş Linux sunucusundan oluşan devasa bir botnet’i ortaya çıkardı.

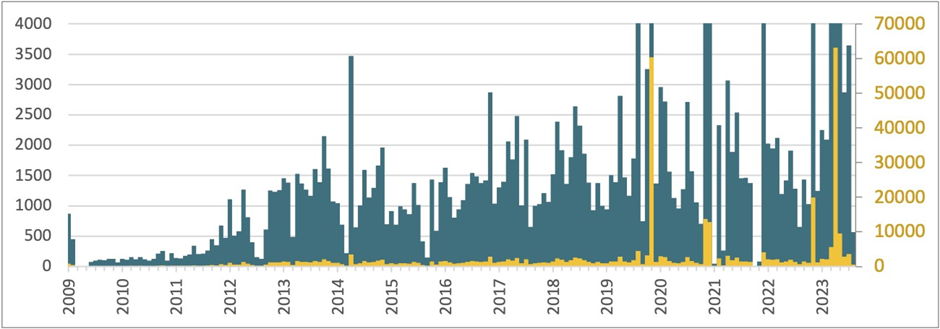

Ebury kötü amaçlı yazılımının arkasındaki tehdit grubu tarafından işletilen botnet, en az 2009’dan beri aktif ancak son on yılda önemli ölçüde gelişti.

Ebury’nin Sinsi Yayılımı

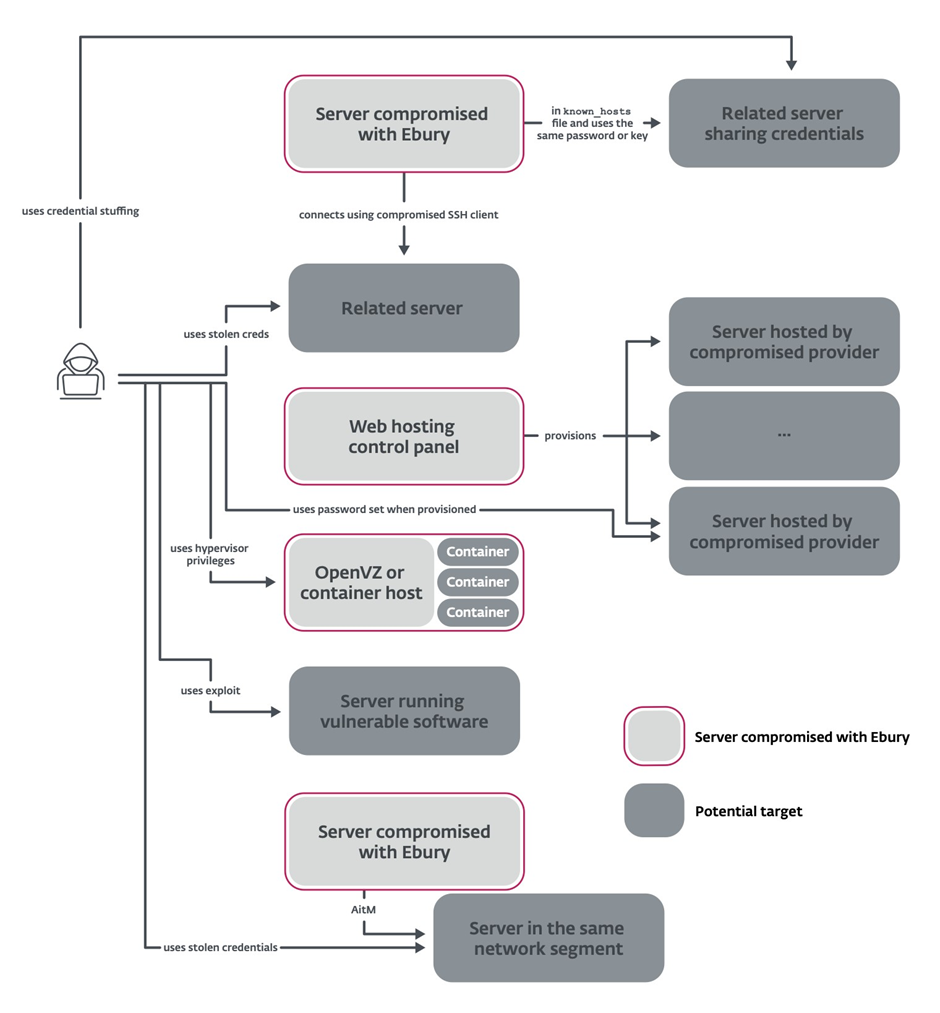

Ebury çetesi, kötü amaçlı yazılımı yaymak ve botnet’lerini genişletmek için çeşitli teknikler kullanıyor:

- Güvenliği Tehlikeye Giren Barındırma Sağlayıcıları: Ebury’yi barındırılan tüm sunuculara yüklemek için barındırma şirketlerinin altyapısına erişimden yararlanma

- ARP Kimlik Sahtekarlığı Saldırıları: Kimlik bilgilerini yakalamak için veri merkezleri içindeki SSH trafiğini yakalamak ve yönlendirmek

- 200’den Fazla Bitcoin/Ethereum Düğümü Hedeflendi: Kurbanlar giriş yaptığında kripto cüzdanlarının otomatik olarak çalınması

Free Webinar on Live API Attack Simulation: Book Your Seat | Start protecting your APIs from hackers

Aşağıda gösterildiği gibi, botnet büyük bir büyüme kaydetti; 2023 sonu itibarıyla 100.000’den fazla sunucu hâlâ virüslü durumda.

Gelişen Kötü Amaçlı Yazılım Arsenal

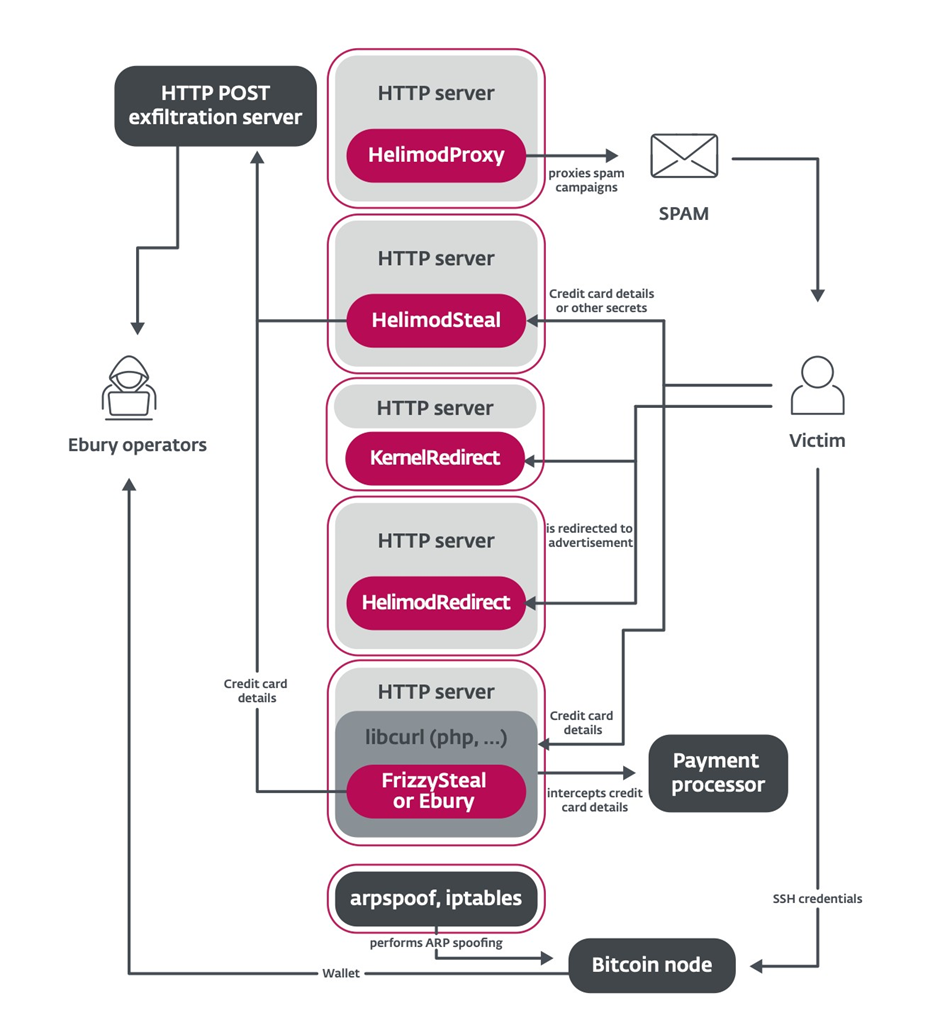

ESET’in raporu, geleneksel spam ve trafik yönlendirmeye ek olarak, botnet’ten para kazanmak için kullanılan yeni kötü amaçlı yazılım ailelerini aşağıdaki yollarla ortaya koyuyor:

- İşlemsel web sitelerinden finansal verilerin çalınması

- Virüs bulaşmış sistemlerde kripto para madenciliği yapmak için Cryptojacking

Ebury kötü amaçlı yazılım ailesi de daha iyi hale getirildi.

En son büyük sürüm güncellemesi olan 1.8, 2023’ün sonlarında çıktı.

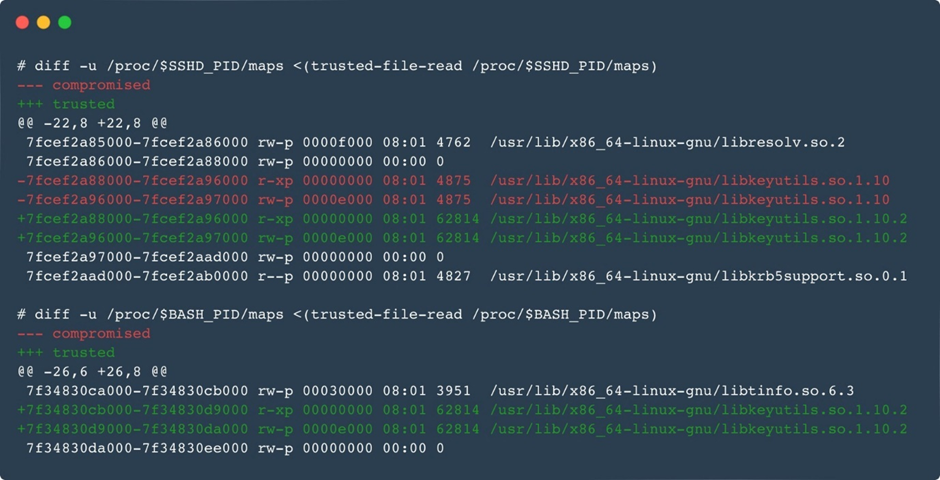

Bilgileri gizlemenin yeni yolları, yeni bir etki alanı oluşturma algoritması (DGA) ve Ebury’nin sistem yöneticilerinden gizlemek için kullandığı daha iyi kullanıcı alanı rootkitleri dahil olmak üzere pek çok değişiklik yapıldı.

Mod açıkken süreç, dosya, bağlantı noktası ve hatta eşlenen bellek bile gizlenir.

ESET, kuruluşların etkilenip etkilenmediklerini belirlemelerine yardımcı olmak için güvenlik ihlali göstergelerini ve bir algılama komut dosyasını yayınladı.

Raporun tamamı güvenlik ekipleri için derinlemesine teknik analiz sağlar.

Bu güçlü botnet genişlemeye devam ederken, yamalı sistemlerin ve sağlam kimlik bilgileri politikalarının sürdürülmesi, uzlaşmanın önlenmesi açısından kritik öneme sahiptir. Siber güvenlik topluluğu da gelişen Ebury tehdidine karşı tetikte kalmalıdır.

On-Demand Webinar to Secure the Top 3 SME Attack Vectors: Watch for Free