Microsoft, algılamayı önlemek, kalıcılığı sağlamak ve hassas bilgi verilerini çıkarmak için “sofistike teknikler” kullanan yeni bir uzaktan erişim Trojan (sıçan) keşfetti.

Kötü amaçlı yazılım (Dubbed Stilachirat) henüz yaygın dağıtıma ulaşmamış olsa da, Microsoft, ağ savunucularının bu tehdidi algılamasına ve etkisini azaltmasına yardımcı olmak için uzlaşma ve azaltma rehberliği göstergelerini kamuya paylaşmaya karar verdiğini söyledi.

Stilachirat’ın Wild’a konuşlandırılması sınırlı örnekleri nedeniyle, Microsoft henüz bu kötü amaçlı yazılımları belirli bir tehdit oyuncusuna bağlamamıştır veya belirli bir coğrafi konumla ilişkilendirmemiştir.

Microsoft, “Kasım 2024’te Microsoft olay müdahale araştırmacıları, stilachirat adını verdiğimiz yeni bir uzaktan erişim Truva atı (sıçan) ortaya çıkardı, bu da tespitten kaçınmak, hedef ortamda devam etmek ve hassas verileri pessat etmek için sofistike teknikler gösterdi.” Dedi.

“Sıçan yeteneklerini içeren Stilachirat’ın wwstartupctrl64.dll modülünün analizi, tarayıcıda depolanan kimlik bilgileri, dijital cüzdan bilgileri, panoya depolanan verilerin yanı sıra sistem bilgilerini hedef sistemden çalmak için çeşitli yöntemlerin kullanıldığını ortaya çıkardı.

Bu yeni sıçanın özellikleri arasında Redmond, donanım tanımlayıcıları, kamera varlığı, aktif uzak masaüstü protokolü (RDP) oturumları ve profil hedeflenen sistemlere GUI tabanlı uygulamalar çalıştırma dahil olmak üzere sistem verilerini toplama gibi keşif yeteneklerini vurguladı.

Meyveden çıkarılan sistemlere dağıtıldıktan sonra, saldırganlar, Coinbase cüzdanı, Phantom, Güven cüzdanı, Metamask, OKX cüzdanı, Bitget cüzdanı ve diğerleri dahil olmak üzere 20 kripto para cüzdanı uzantılarının yapılandırma bilgilerini tarayarak dijital cüzdan verilerini sifonlamak için stilachirat kullanabilirler.

Kötü amaçlı yazılım ayrıca, Windows API’lerinin yardımıyla Google Chrome Yerel Durum dosyasında kaydedilen kimlik bilgilerini çıkarır ve etkin pencereleri ve uygulamaları izlerken şifreler ve kripto para birimi tuşları gibi hassas bilgiler için pano etkinliğini izler.

Bir kez bağımsız bir işlem veya Windows hizmeti olarak başlatıldığında, sıçan Windows Service Control Manager (SCM) aracılığıyla kalıcılığı kazanır ve korur ve kötü amaçlı yazılımların ikili dosyalarını izleyen ve artık etkin değilse yeniden oluşturan WatchDog iş parçacıklarını kullanarak otomatik olarak yeniden yüklenmesini sağlar.

Stilachirat ayrıca, girişli kullanıcıları taklit etmek için ön plan pencerelerinden ve klonlama güvenlik jetonlarından bilgi yakalayarak aktif RDP oturumlarını izleyebilir, bu da saldırganların genellikle idari oturumlara ev sahipliği yapan RDP sunucularına sıçan kötü amaçlı yazılımları dağıttıktan sonra bir kurbanın ağlarında yanal olarak hareket etmesine izin verebilir.

Microsoft, “Kötü amaçlı yazılım mevcut oturumu alır ve aktif olarak ön plan pencerelerini başlatır ve diğer tüm RDP oturumlarını numaralandırır.” Dedi. “Belirlenen her oturum için, Windows Gezgini kabuğuna erişecek ve ayrıcalıklarını veya güvenlik belirtecini çoğaltacaktır. Kötü amaçlı yazılım, yeni elde edilen bu ayrıcalıklarla uygulamaları başlatma yetenekleri kazanır.”

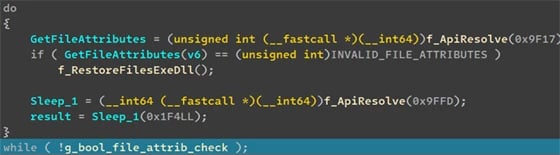

Sıçanın yetenekleri, olay günlüklerini temizleme ve kötü amaçlı yazılım analiz denemelerini engellemek için bir kum havuzunda çalıştığına dair işaretleri kontrol etme yeteneği gibi kapsamlı algılama kaçırma ve forsensik karşıtı özellikleri de içerir. Bir sanal alanda koşmak için kandırılsa bile, Stilachirat’ın Windows API çağrıları “çalışma zamanında dinamik olarak çözülen sağlama toplamları” olarak kodlanır ve analizi yavaşlatmak için daha da gizlenir.

Son olarak, Microsoft, Stilachirat’ın bir komut ve kontrol (C2) sunucusundan enfekte olmuş cihazlara komutları kullanarak komut yürütme ve potansiyel çorap benzeri proxying’e izin verdiğini, bu da tehdit aktörlerinin tehlikeye atılan sistemi yeniden başlatmasına, açıklıkları temizlemesine, kimlik bilgilerini çalmasına, uygulamaları yürütmesine ve sistem pencerelerini manipüle ettirmesine izin verdiğini söylüyor.

Diğer komutlar “sistemi askıya almak, Windows kayıt defteri değerlerini değiştirmek ve açık pencereleri numaralandırmak” için tasarlanmıştır.

Saldırı yüzeyini azaltmak için bu kötü amaçlı yazılımın hedeflenen bir sistemden ödün vermek için kullanabileceği Microsoft, yalnızca resmi web sitelerinden yazılımı indirmeyi ve kötü amaçlı alanları ve e -posta eklerini engelleyebilen güvenlik yazılımlarını kullanmayı tavsiye eder.

14 metrelik kötü niyetli eylemlerin analizine dayanarak, saldırıların% 93’ünün ve bunlara karşı nasıl savunulacağının arkasındaki en iyi 10 MITER ATT & CK tekniklerini keşfedin.