Kraliyet fidye yazılımı çetesi, operasyonun olağan şifreleyicisiyle pek çok benzerliği paylaşan BlackSuit adlı yeni bir şifreleyiciyi test etmeye başladı.

Haziran 2022’de kapatılan kötü şöhretli Conti operasyonunun doğrudan halefi olduğuna inanılan Royal, Ocak 2023’te hizmete girdi.

Bu grup, sızma testçilerinden, ‘Conti Team 1’den üyelerden ve diğer kurumsal hedefli fidye yazılımı çetelerinden aldıkları bağlı kuruluşlardan oluşan özel bir fidye yazılımı operasyonudur.

Royal Ransomware, lansmanından bu yana en aktif operasyonlardan biri haline geldi ve kuruluşa yönelik çok sayıda saldırıdan sorumlu oldu.

Royal, BlackSuit’i test etmeye başladı

Nisan sonundan bu yana, Kraliyet fidye yazılımı operasyonunun yeni bir isim altında yeniden markalaşmaya hazırlandığına dair söylentiler var. Bu, Teksas, Dallas Şehri’ne saldırdıktan sonra kolluk kuvvetlerinin baskısını hissetmeye başladıktan sonra daha da arttı.

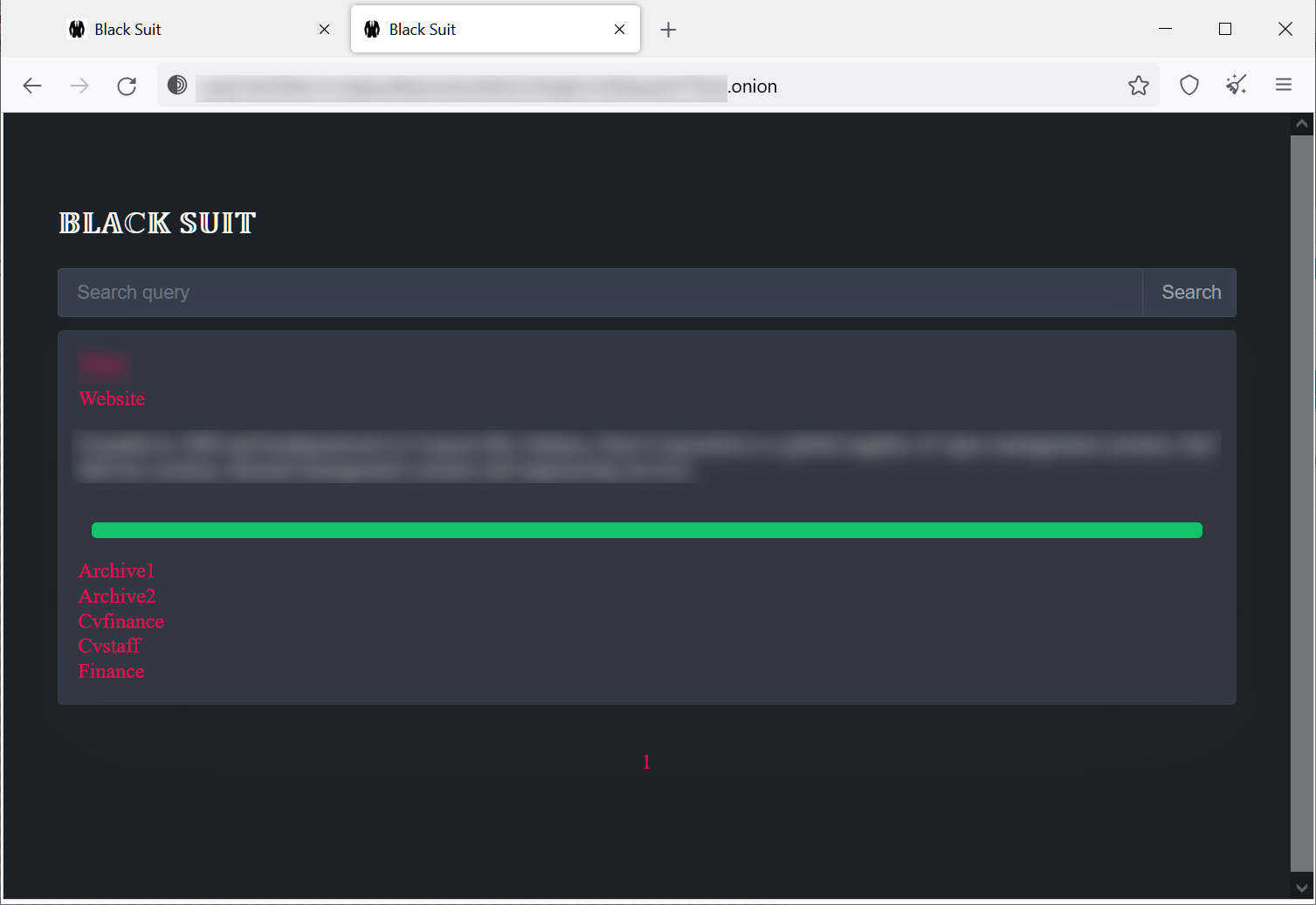

Mayıs ayında, kendi markalı şifreleyicisini ve Tor anlaşma sitelerini kullanan yeni bir BlackSuit fidye yazılımı operasyonu keşfedildi. Bunun, Royal ransomware grubunun yeniden markalaşacağı fidye yazılımı operasyonu olduğuna inanılıyordu.

Ancak marka değişikliği hiç olmadı ve Royal, BlackSuit’i sınırlı saldırılarda kullanırken işletmeye aktif olarak saldırmaya devam ediyor.

“Royal: Conti’nin “Old Guard”ından veya çeşitli seçkin fidye yazılımı gruplarından alınan 60’tan fazla sızma testçisinden oluşan Conti’nin doğrudan varisi. 4-5 kişilik küçük ekipler halinde faaliyet göstererek liderlerine, yani Yönetici ve Baş Mühendise sadık kalırlar. ,” RedSense Ortağı ve Ar-Ge Başkanı Yelisey Bohuslavskiy, LinkedIn’de bir gönderi paylaştı.

“Grup, öncü olarak Emotet ve IcedID ile Royal ve BlackSuit kilitli dolaplar kullanıyor. CobaltStrike’ın alternatiflerine, özellikle Sliver’a öncelik veriyorlar ve özel öncü yükleyiciler geliştiriyorlar.”

Bohuslavskiy ayrıca BleepingComputer’a Royal’in yeni bir yükleyici, IcedID ve Emotet’in yeniden canlandırılması da dahil olmak üzere grup tarafından kullanılan diğer araçlarda olduğu gibi yeni bir şifreleyiciyi test ediyor olmasının mümkün olduğunu söyledi.

“Emoted’ı yeniden canlandırmak için geliştirmeye devam ediyorlar ve IcedID üzerinde çok çalışıyorlar. Yeni kilitli dolaplarla yaptıkları deneyler bu anlamda doğal.” Bohuslavskiy açıkladı.

“Yakında Blacksuit gibi daha çok şey görebileceğimize inanıyorum. Ama şimdiye kadar, hem yeni yükleyici hem de yeni Blacksuit dolabı başarısız bir deneymiş gibi görünüyor.”

BlackSuit bağımsız bir operasyon olduğundan, Royal’in belirli kurban türlerine odaklanan bir alt grup başlatmayı planlaması veya daha sonra yeniden markalanmak üzere saklanması mümkündür.

Kaynak: BleepingComputer

Bununla birlikte, Trend Micro’nun yakın tarihli bir raporu, BlackSuit ve Royal Ransomware şifreleyicileri arasında açık benzerlikler gösterdiğinden ve bunların yeni bir fidye yazılımı operasyonu olduklarına kimseyi ikna etmeyi zorlaştırdığından, marka değişikliği artık mantıklı olmayacaktır.

Bu benzerlikler arasında komut satırı bağımsız değişkenleri, kod benzerlikleri, dosya dışlamaları ve benzer aralıklı şifreleme teknikleri bulunur.

BlackSuit’in nasıl kullanılacağı belli olmasa da, fidye yazılımı az sayıda saldırıda aktif olarak kullanılıyor.

BleepingComputer, şimdiye kadar 1 milyon doların altında fidye ile BlackSuit şifreleyicinin kullanıldığı en az üç saldırının farkındadır.

Şu anda, operasyonun veri sızıntısı sitesinde listelenen bir kurbanı var, ancak yeni şifreleyici daha yoğun bir şekilde kullanılırsa bu durum hızla değişebilir.

Şu anda, BlackSuit’in aslında başarısız bir deney mi yoksa Conti’nin Diavol ile yaptığı gibi yeni bir alt grubun başlangıcı mı olduğunu bekleyip görmemiz gerekecek.

Ne olduğu ortaya çıkarsa çıksın, ağ savunucuları, bu yeni operasyonun, ağları ihlal etme veya şifreleyicilerini dağıtma konusunda uzmanlığı olduğunu kanıtlamış olan Royal tarafından desteklendiğini bilmelidir.