Soket araştırma ekibi, kötü niyetli bir NPM paketini ortaya çıkardı@ton-wallet/create Ton blockchain ekosistemindeki geliştiricilerden ve kullanıcılardan hassas kripto para birimi cüzdan anahtarlarını çalmak için tasarlanmıştır.

Başlangıçta Telegram tarafından geliştirilen Ton, merkezi olmayan uygulamalar (DAPPS), akıllı sözleşmeler ve kripto para birimi işlemleri için büyüyen bir platformdur.

Kötü niyetli paket meşru taklit etti @ton/ton Paket ve altı ay boyunca tespit edilmedi ve yazılım tedarik zinciri için önemli riskler oluşturdu.

Meşru @ton/ton Paket yaygın olarak güvenilir ve haftalık 64.000’den fazla indirme ile övünür ve bu da onu güvenilirliğini kullanmaya çalışan saldırganlar için birincil hedef haline getirir.

.webp)

.webp)

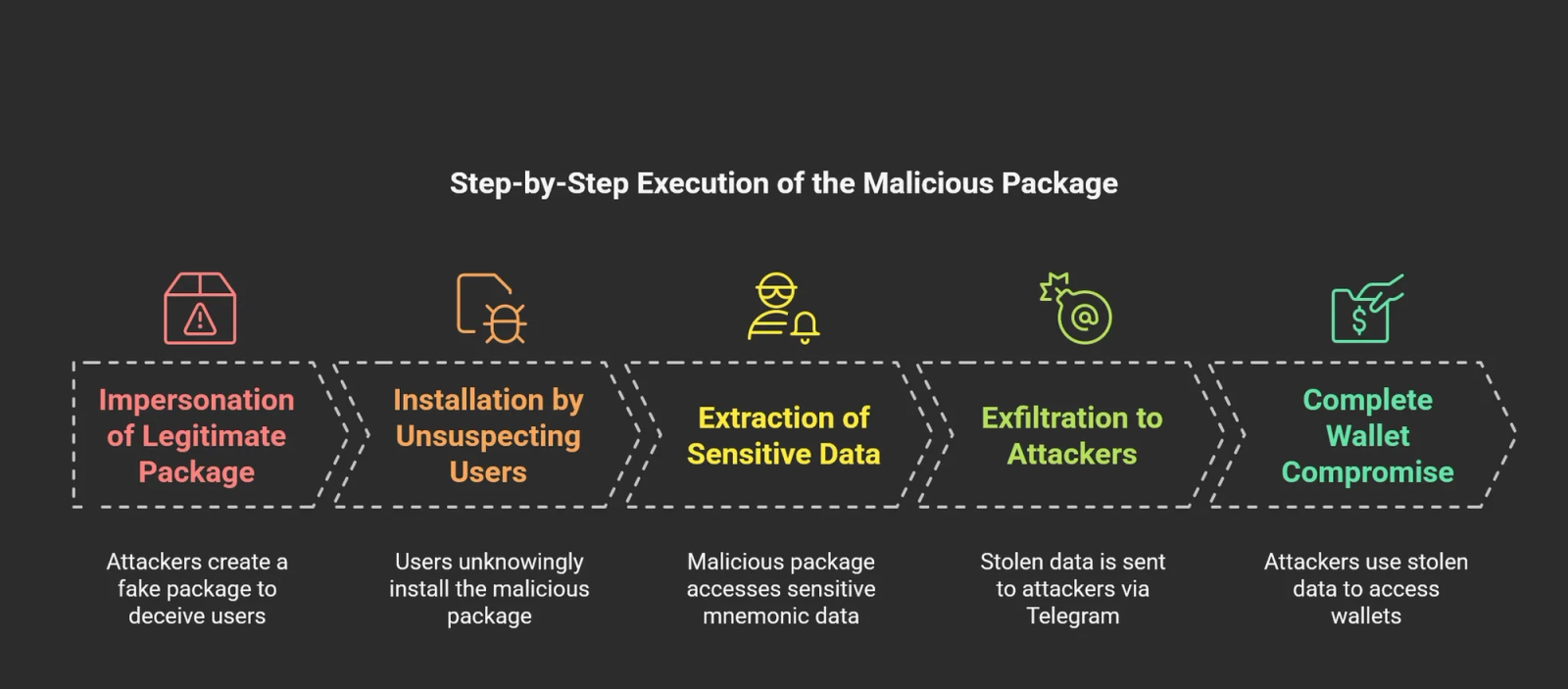

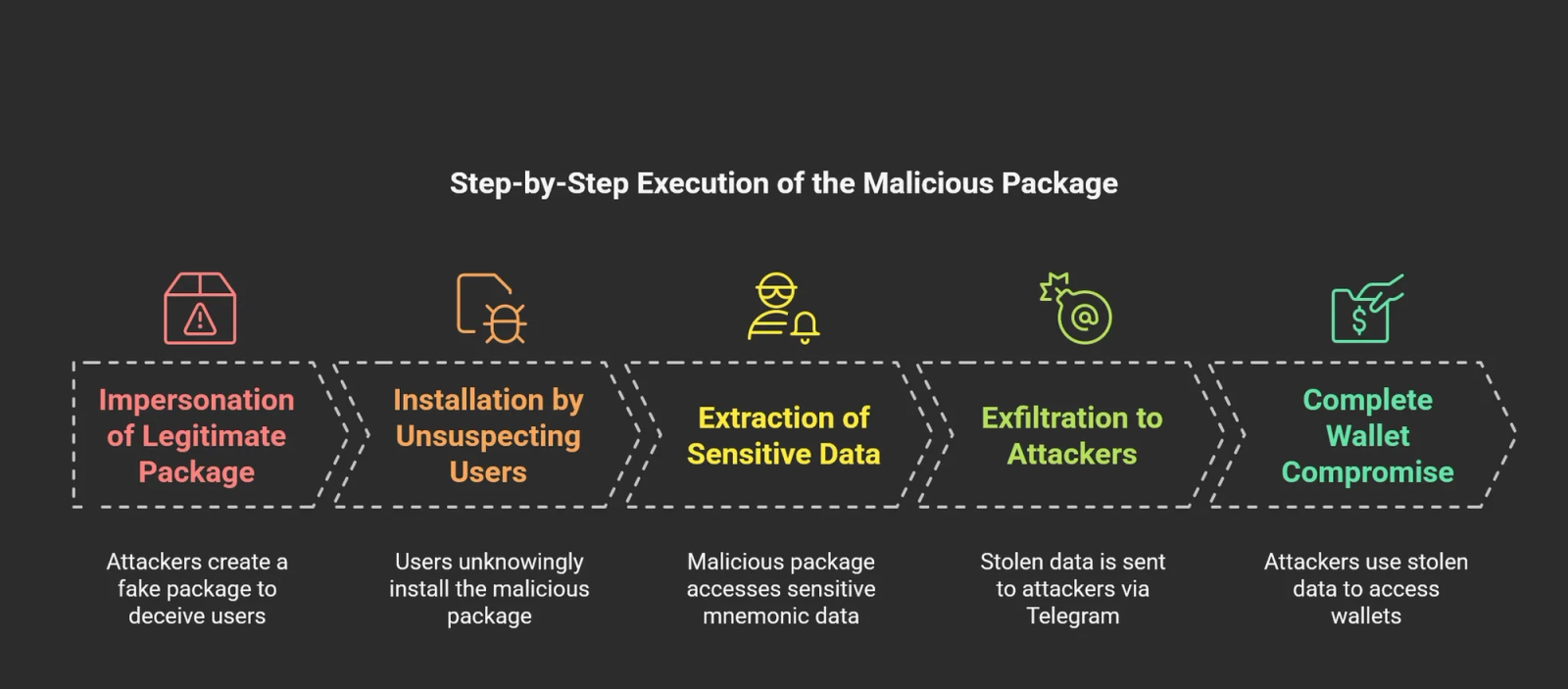

Güvenilir paketin adlandırma sözleşmesini taklit ederek, kötü niyetli @ton-wallet/create Geliştiricileri projelerine entegre etmek için aldattı.

Kurulduktan sonra, paket, saldırgan kontrollü bir telgraf botu aracılığıyla kripto para birimi cüzdanlarına erişmek için kullanılan kritik anahtarları ortadan kaldırdı.

Cüzdan anahtar hırsızlığı için ortam değişkenlerini kullanma

Bu saldırının özünde, process.env.MNEMONIC Çevre değişkeni, Hassas sırları Node.js uygulamalarında saklamak için yaygın bir yöntem.

Tipik olarak 12 veya 24 kelimeden oluşan anımsatıcı ifadeler, kripto para birimi cüzdanlarına tam erişim sağlar.

Kötü niyetli paket bu ifadeleri sessizce yakaladı ve sabit kodlu kimlik bilgilerini kullanarak bir telgraf botuna iletti.

Pakete gömülü saldırı komut dosyası basit ama etkili oldu.

Kullandı node-telegram-bot-api Çalıntı verileri doğrudan bir saldırganın telgraf sohbetine göndermek için kütüphane.

Bu yöntem, saldırganların tehlikeye atılan cüzdan tuşlarına gerçek zamanlı erişimi korurken algılama mekanizmalarını atlamasına izin verdi.

Çalıntı Mnemonics, saldırganlara kullanıcıların dijital varlıkları üzerinde tam kontrol sağlayarak potansiyel finansal kayıplara yol açtı.

Daha geniş sonuçlar ve hedeflenen gruplar

Bu tedarik zinciri saldırısının etkisi birden fazla grupta uzanıyor:

- Blockchain Geliştiricileri: Ton cüzdan işlevlerini entegre eden geliştiriciler, uygulamalarını ve kullanıcılarını hırsızlığa maruz bıraktılar.

- Kripto cüzdan kullanıcıları: Enfekte paketle cüzdan oluşturan bireyler, özel anahtarlarını yanlışlıkla saldırganlarla paylaştılar.

- Ton tabanlı platformlar: Meydan okulu bağımlılıkları kullanan hizmetler, tüm kullanıcı tabanlarından ödün vermeyi riske attı.

Ton ekosisteminde bir milyondan fazla aktif kullanıcı ile, bu saldırının ölçeği, açık kaynaklı yazılım geliştirmede artan güvenlik önlemlerine yönelik kritik ihtiyacın altını çiziyor.

Bu tür tehditlere karşı koymak için, geliştiricilerin proaktif güvenlik önlemleri almaları istenir:

- Bağımlılık Denetimleri: Anomaliler için üçüncü taraf paketlerini düzenli olarak gözden geçirin.

- Otomatik tarama araçları: Kurulum veya derlemeler sırasında kötü niyetli davranışları tespit etmek için Socket’in GitHub Uygulaması veya CLI gibi araçları kullanın.

- Tarayıcı uzantıları: Göz atma veya indirme sırasında şüpheli paketler için gerçek zamanlı uyarılar kullanın.

Soket araştırma ekibi bildirdi @ton-wallet/create daha fazla sömürü önleyerek NPM’ye çıkarılması için.

Bu olay, açık kaynaklı ekosistemlerin doğasında var olan güvenlik açıklarını açık bir hatırlatma görevi görür ve ortaya çıkan tehditlere karşı yazılım tedarik zincirlerini korumanın önemini vurgular.

Free Webinar: Better SOC with Interactive Malware Sandbox for Incident Response, and Threat Hunting - Register Here