Orcus, bazı ayırt edici özelliklere sahip bir Uzaktan Erişim Truva Atı’dır. RAT, saldırganların eklentiler oluşturmasına izin verir ve sınıfında oldukça tehlikeli bir kötü amaçlı program olmasını sağlayan sağlam bir temel özellik seti sunar.

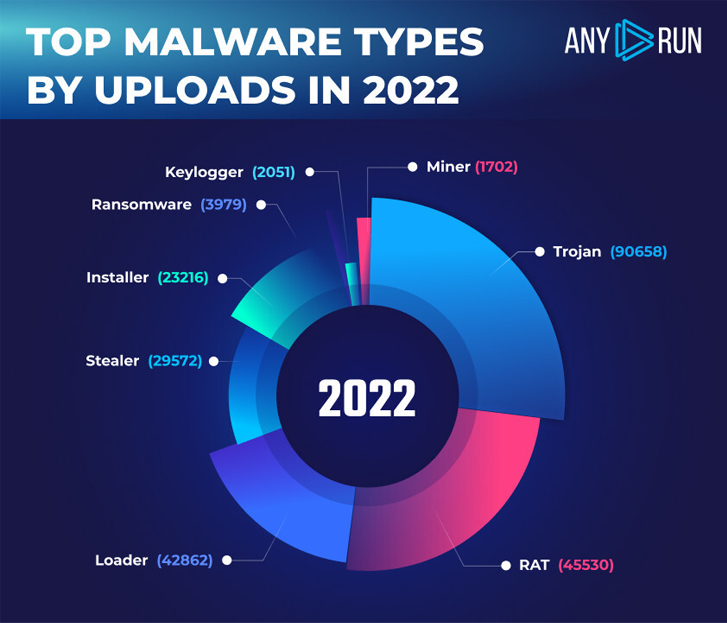

RAT, her zaman zirveye çıkan oldukça kararlı bir türdür.

|

| ANY.RUN’un 2022’deki en önemli kötü amaçlı yazılım türleri |

Bu yüzden muayenehanenizde mutlaka bu tipe, özellikle de Orcus ailesine rastlayacaksınız. Analizinizi basitleştirmek için, faydalanmanız gereken 3 yaşam tüyosu topladık. İşte başlıyoruz.

Orcus RAT nedir?

Tanım. Orcus RAT, bilgisayarlara ve ağlara uzaktan erişim ve kontrol sağlayan bir tür kötü amaçlı yazılım programıdır. Saldırganlar tarafından bilgisayarlara ve ağlara erişmek ve onları kontrol etmek için kullanılan bir Uzaktan Erişim Truva Atı (RAT) türüdür.

Yetenekler. Bir bilgisayara veya ağa indirildikten sonra, saldırganın erişim ve kontrol kazanmasına izin vererek kötü amaçlı kodunu yürütmeye başlar. Veri çalma, gözetleme yapma ve DDoS saldırıları başlatma yeteneğine sahiptir.

Dağıtım. Kötü amaçlı yazılım genellikle kötü amaçlı e-postalar, web siteleri ve sosyal mühendislik saldırıları yoluyla yayılır. Ayrıca genellikle Truva atları, solucanlar ve virüsler gibi diğer kötü amaçlı yazılım programlarıyla birlikte gelir.

Orcus RAT kötü amaçlı yazılım analizi için yaşam tüyoları

Kötü amaçlı yazılım, tespit edilmesini önlemek için genellikle karmaşık şifreleme ve gizleme teknikleri kullandığından, tespit edilmesi zor olacak şekilde tasarlanmıştır. Orcus’un çekirdeğine ulaşmanız gerekirse, ihtiyacınız olan tüm veriler RAT yapılandırmasında bulunur.

Ve Orcus RAT’ın analizini yaparken dikkat etmeniz gereken birkaç yaşam tüyosu var.

Bugün ANY.RUN veritabanından ücretsiz olarak indirebileceğiniz .NET örneğini inceliyoruz:

SHA-256: 258a75a4dee6287ea6d15ad7b50b35ac478c156f0d8ebfc978c6bbbbc4d441e1

1 — Orcus sınıflarını tanıyın

Gizli programın özelliklerini bulabileceğiniz kötü amaçlı yazılım sınıflarını kontrol ederek başlamalısınız. Sınıfların içerdiği bir grup veri, araştırmanız için tam olarak yardımcı olacak şeydir.

Bir Orcus.Config ad alanı şu sınıflara sahiptir:

- eksiler: Orcus’un dosya ve dizin verileri, örneğin kullanıcı tuş vuruşlarının kaydedildiği dosyanın veya bir örnek tarafından kullanılan eklentilerin bulunduğu dizinin yolu.

- Ayarlar: kötü amaçlı yazılım yapılandırmasının ve eklentilerinin şifresini çözmek için sarmalayıcı yöntemler içerir.

- Ayarlar Verisi: yalnızca şifrelenmiş kötü amaçlı yazılım ve eklenti yapılandırma alanlarıyla statik bir sınıftır.

2 – Orcus RAT kaynaklarını bulun

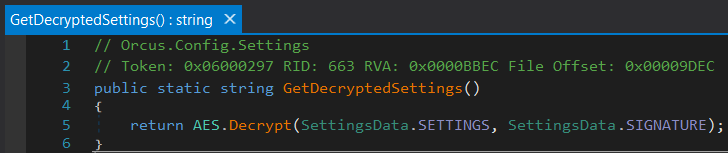

içine daldığınızda Ayarlar sınıf, fark edebilirsiniz GetDecryptedSettings yöntem. Daha sonra seslenir AES.Şifresini Çöz. Görünüşe göre işiniz bitti ve kötü amaçlı yazılım yapılandırması sonunda bulundu. Ancak bekleyin – derleme bir Orcus.Shared.Encryption ad alanı.

|

| GetDecryptedSettings yöntemi |

Orcus RAT, bir ‘söndürme’ algoritması kullanarak kötü amaçlı yazılım kaynakları içinde ek derlemeler depolar. Gerekli derlemeyi bulmak için kaynaklara gidebilirsiniz. Onları paketinden çıkarmak, bir Orcus örneğinin kullandığı şifre çözme algoritmasını ortaya çıkarmanıza izin verecektir. Bu, bugün için bir cankurtaran daha getiriyor.

3 — Verilerin şifresini çöz

Konfigürasyon verileri şifrelendiği için hazine avımız devam ediyor.

Orcus RAT, verileri AES algoritmasını kullanarak şifreler ve ardından şifrelenmiş verileri Base64 kullanarak kodlar.

Verilerin şifresi nasıl çözülür:

- Microsoft’un PBKDF1 uygulamasını kullanarak belirli bir diziden anahtarı oluşturun

- Base64’ten gelen verilerin kodunu çöz

- CBC modunda AES256 algoritması aracılığıyla verilerin şifresini çözmek için oluşturulan anahtarı uygulayın.

Kod çözmenin bir sonucu olarak, kötü amaçlı yazılım yapılandırmasını XML biçiminde alırız. Ve tüm Orcus sırları artık senin ellerinde.

4 — Bir kötü amaçlı yazılım sanal alanına bir kerede girin

Kötü amaçlı yazılım analizi çocuk oyuncağı değildir, bir örneği kırmak kesinlikle zaman ve çaba gerektirir. Bu yüzden çizgiyi kesmek her zaman harikadır: hepsini bir kerede ve kısa sürede alın. Cevap basit – bir kötü amaçlı yazılım korumalı alanı kullanın.

ANY.RUN kötü amaçlı yazılım sanal alanı, Orcus RAT yapılandırmasını otomatik olarak alır. Kötü amaçlı bir nesneyi analiz etmenin çok daha kolay bir yolu. Şimdi deneyin – hizmet zaten bu Orcus örneğindeki tüm verileri aldı, böylece sorunsuz araştırmanın keyfini çıkarabilirsiniz.

⚡” yazhackernews1” İş e-posta adresinizi kullanarak [email protected] adresinden promosyon kodu alın ve 14 günlük ücretsiz ANY.RUN premium aboneliği kazanın!

Çözüm

Orcus RAT, meşru bir uzaktan yönetim aracı gibi görünse de, özellikleri ve işlevselliklerinden öyle olmadığı ve asla böyle olması amaçlanmadığı açıkça bellidir. Kötü amaçlı yazılımın analizi, şirketinizin siber güvenliği için bilgi almanıza yardımcı olur.

İşletmenizi bu tehdide karşı koruyun – kapsamlı bir güvenlik stratejisi uygulayın, çalışanları kötü amaçlı e-postaları ve web sitelerini tanımaları ve bunlardan kaçınmaları konusunda eğitin ve Orcus’u tespit etmek ve analiz etmek için güvenilir anti-virüs ve ANY.RUN kötü amaçlı yazılım korumalı alanını kullanın.