Antropic’in Claude kodu Büyük dil modeli, veri gasp kampanyalarında ve fidye yazılımı paketleri geliştiren tehdit aktörleri tarafından istismar edildi.

Şirket, aracının hileli Kuzey Koreli BT işçisi planlarında ve bulaşıcı röportaj kampanyaları, Çin uygun kampanyalarda ve ileri kaçış yeteneklerine sahip kötü amaçlı yazılım oluşturmak için Rusça konuşan bir geliştirici tarafından dağıtılmak için kullanıldığını söylüyor.

AI olarak oluşturulan fidye yazılımı

Başka bir örnekte, ‘GTG-5004’ olarak izlenen İngiltere merkezli bir tehdit oyuncusu, Hizmet Olarak Fidye Yazılımı (RAAS) operasyonunu geliştirmek ve ticarileştirmek için Claude kodunu kullandı.

AI yardımcı programı, modüler fidye yazılımı, gölge kopya silme, belirli dosya hedefleme seçenekleri ve ağ paylaşımlarını şifreleme yeteneği üzerinde RSA anahtar yönetimi ile Chacha20 Stream Cipher’i uygulayarak RAAS platformu için gerekli tüm araçların oluşturulmasına yardımcı oldu.

Kaçma cephesinde, fidye yazılımı yansıtıcı DLL enjeksiyonu yoluyla yüklenir ve Syscall çağırma teknikleri, API kancası bypass, dize gizleme ve anti-debugging içerir.

Antropic, tehdit oyuncusunun Raas platformunun en fazla bilgi talep eden parçalarını uygulamak için neredeyse tamamen Claude’a güvendiğini, AI yardımı olmadan, büyük olasılıkla çalışan bir fidye yazılımı üretemeyeceğini belirtti.

Raporda, “En çarpıcı bulgu, aktörün işlevsel kötü amaçlı yazılım geliştirmek için yapay zekaya görünüşte tam bağımlılığı” diyor.

“Bu operatör, Claude’un yardımı olmadan şifreleme algoritmaları, anti-analiz teknikleri veya Windows Internals manipülasyonu uygulayamıyor gibi görünmüyor.”

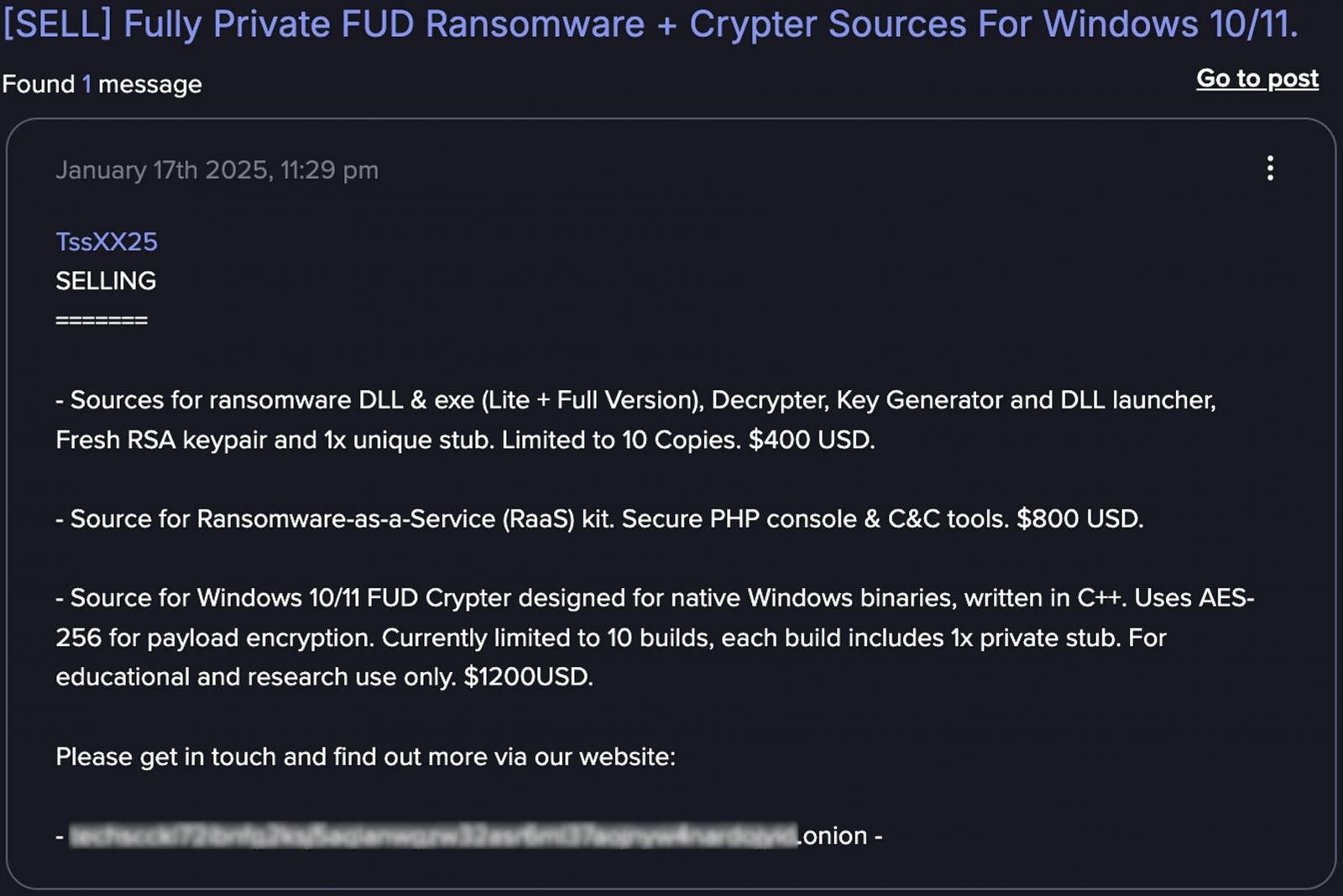

RAAS operasyonunu oluşturduktan sonra, tehdit oyuncusu fidye yazılımı yürütülebilir dosyaları, PHP konsolları ve komut ve kontrol (C2) altyapısı ve Windows Crypters’ı Dread, CryptBB ve Nulled gibi karanlık web forumlarında 400 ila 1.200 $ karşılığında sundu.

Kaynak: Antropik

AI ile çalışan gasp kampanyası

Antropik ‘GTG-2002’ olarak izleyen analiz edilen vakalardan birinde, bir siber suçlu, Claude’u hükümet, sağlık, finansal ve acil servis sektörlerindeki en az 17 kuruluşa karşı bir veri gasp kampanyası yürütmek için aktif bir operatör olarak kullandı.

AI ajanı ağ keşfi gerçekleştirdi ve tehdit oyuncusunun ilk erişime ulaşmasına yardımcı oldu ve daha sonra hassas veri açığa çıkması için kullanılacak keski tünelleme aracına dayanan özel kötü amaçlı yazılımlar oluşturdu.

Saldırı başarısız olduktan sonra, Claude kodu, dize şifreleme, anti-tahmging kodu ve dosya adı maskelenme için teknikler sağlayarak kötü amaçlı yazılımların kendisini daha iyi gizlemesini sağlamak için kullanıldı.

Claude daha sonra 75.000 ila 500.000 dolar arasında değişen fidye taleplerini belirlemek ve hatta her kurban için özel HTML fidye notları oluşturmak için çalıntı dosyaları analiz etmek için kullanıldı.

“Claude sadece ‘anahtarda’ operasyonları gerçekleştirmekle kalmadı, aynı zamanda uygun fidye miktarlarını belirlemek için spiltratlanmış finansal verileri de analiz etti ve kurban makinelerinde önyükleme işlemine gömülerek görsel olarak endişe verici HTML fidye notları üretti” – antropik.

Antropik, bu saldırıya, AI kodlama ajanlarının operasyon bağlamının dışında kullanmak yerine siber suç olarak ortak olarak kullanımını yansıtan “vibe hackleme” örneği olarak adlandırdı.

Antropic’in raporu, Claude kodunun daha az karmaşık operasyonlarda da olsa yasadışı kullanıma sunulduğu ek örnekler içermektedir. Şirket, LLM’sinin bir tarama hizmeti için gelişmiş API entegrasyonu ve esneklik mekanizmaları geliştirmede bir tehdit oyuncusu yardımcı olduğunu söylüyor.

Başka bir siber suçlu, romantizm dolandırıcılıkları için AI gücünü kaldırdı, “yüksek duygusal zeka” yanıtları üretiyor, krea Profilleri geliştiren görüntüler ve daha geniş hedefleme için çok dilli bir destek sağlayan ve hedef mağdurları geliştiren içeriği geliştiren görüntüler.

Sunulan vakaların her biri için, AI geliştiricisi, diğer araştırmacıların yeni siber suçlu faaliyetlerini ortaya çıkarmasına veya bilinen bir yasadışı operasyonla bağlantı kurmasına yardımcı olabilecek taktikler ve teknikler sağlar.

Antropik, tespit ettiği kötü amaçlı işlemlerle bağlantılı tüm hesapları yasakladı, şüpheli kullanım kalıplarını tespit etmek için özel sınıflandırıcılar oluşturdu ve bu AI kötüye kullanımı vakalarına karşı savunmaya yardımcı olmak için dış ortaklarla teknik göstergeleri paylaştı.

Ortamların% 46’sı şifreleri çatladı, geçen yıl neredeyse% 25’ten iki katına çıktı.

Önleme, algılama ve veri açığa çıkma eğilimleri hakkında daha fazla bulgua kapsamlı bir bakış için Picus Blue Report 2025’i şimdi alın.