Özet:

- Kötü amaçlı yazılım, çekirdek düzeyinde erişim elde etmek için meşru Avast Anti-Rootkit sürücüsünden yararlanıyor.

- Sürücü, kritik güvenlik süreçlerini sonlandırmak ve sistemin kontrolünü ele geçirmek için kullanılır.

- BYOVD (Kendi Savunmasız Sürücünüzü Getirin) koruma mekanizmaları, sürücü tabanlı saldırıları önleyebilir.

- Savunmasız sürücüleri belirlemek ve engellemek için uzman kuralları kullanılabilir.

Trellix’teki siber güvenlik araştırmacıları, güvenlik yazılımını devre dışı bırakmak ve virüslü sistemlerin kontrolünü ele geçirmek için meşru Avast Anti-Rootkit sürücüsü aswArPot.sys’yi kullanan kötü amaçlı bir kampanya tespit etti.

Saldırı Nasıl Çalışır:

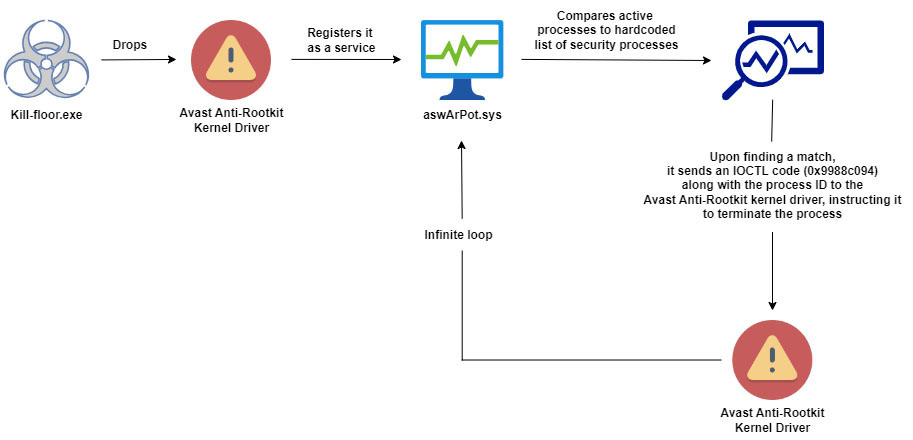

“Kill-floor.exe” olarak adlandırılan kötü amaçlı yazılım, aswArPot.sys sürücüsünü “ntfs.bin” kılığına girerek görünüşte zararsız bir Windows dizinine bırakarak başlıyor. Daha sonra sürücüyü bir hizmet olarak kaydeder ve kötü amaçlı yazılıma çekirdek düzeyinde erişim sağlar; bu, kritik güvenlik süreçlerini sonlandırmasına ve sistemin kontrolünü ele geçirmesine olanak tanıyan en yüksek sistem ayrıcalığıdır.

Kötü amaçlı yazılım, sonlandırılmak üzere hedeflediği 142 güvenlik uygulamasının sabit kodlanmış bir listesini içerir. Kötü amaçlı yazılım, aktif süreçleri sürekli olarak izler ve bunları bu listeyle karşılaştırır. Bir eşleşme bulunduğunda kötü amaçlı yazılım, güvenlik sürecini sonlandırmak için Avast Anti-Rootkit sürücüsünü kullanır.

Basitçe söylemek gerekirse: Kötü amaçlı rootkit’leri kaldırmayı amaçlayan Avast sürücüsü, meşru güvenlik yazılımını istemeden devre dışı bırakır. Kötü amaçlı yazılım, tespit edilmekten kaçınmak ve sistem içinde sessizce çalışmak için bu güvenilir sürücüden yararlanır.

Teknik Görünüm

Trellix’in teknik analiz Avast sürücüsünün analizi, güvenlik süreçlerini sonlandırmaktan sorumlu olan “FUN_14001dc80” adlı özel işlevi ortaya çıkardı. Bu işlev, sonlandırma işlemini gerçekleştirmek için standart Windows çekirdek işlevlerini (KeAttachProcess ve ZwTerminateProcess) kullanır ve kötü amaçlı etkinliği normal sistem işlemleri olarak daha da maskeler.

Kendinizi Korumak

Bu tür sürücü tabanlı saldırıları önlemek için Trellix, BYOVD (Kendi Savunmasız Sürücünüzü Getirin) koruma mekanizmalarının kullanılmasını önerir. Bu mekanizmalar, benzersiz imzalarına veya karmalarına göre belirli savunmasız sürücüleri tanımlayabilir ve engelleyebilir.

Bu kurallar antivirüs çözümünüze entegre edildikten sonra kuruluşlar, kötü amaçlı yazılımların meşru sürücülerden yararlanmasını engelleyebilir, ayrıcalıkları yükseltebilir veya güvenlik önlemlerini devre dışı bırakabilir. Trellix ayrıca aswArPot.sys sürücüsünün kötü amaçlı kullanımını tespit etmek ve engellemek için özel bir BYOVD uzman kuralı da sağlamıştır.

İLGİLİ KONULAR

- Avast’tan sonra NordVPN sunucusu saldırıya uğradı

- Sahte Antivirüs Siteleri Avast Gibi Görünen Kötü Amaçlı Yazılım Yayıyor

- SpyNote Android Casus Yazılımı Yasal Kripto Cüzdanları Gibi Görünüyor

- Avast, saldırganların alan adı yönetici ayrıcalıkları kazanmasının ardından saldırıya uğradı

- Çin APT Flax Typhoon siber casusluk için yasal araçlar kullanıyor