Bir tehdit aktörü, PyPI (Python Paket Dizini) deposuna, geliştiricilerin sistemlerine bilgi çalan kötü amaçlı yazılım bırakmak için kod taşıyan üç kötü amaçlı paket yükledi.

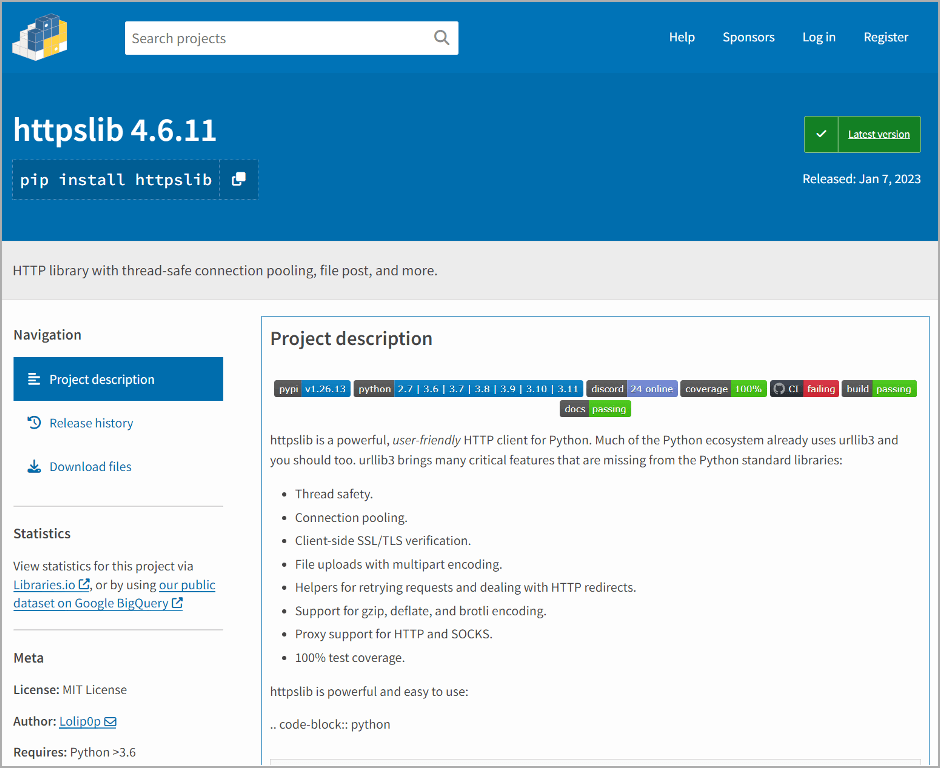

Fortinet tarafından keşfedilen kötü amaçlı paketlerin tümü, 7-12 Ocak 2023 tarihleri arasında ‘Lolip0p’ adlı aynı yazar tarafından yüklendi. Adları ‘colorslib’, ‘httpslib’ ve ‘libhttps’. Üçü de rapor edildi ve PyPI’den çıkarıldı.

PyPI, yazılım geliştiricilerin projelerinin yapı taşlarını kaynaklamak için kullandıkları Python paketleri için en yaygın kullanılan havuzdur.

Ne yazık ki popülaritesi, onu geliştiricileri veya projelerini hedef alan tehdit aktörleri için çekici kılıyor. Tipik olarak, kötü amaçlı paketler, yararlı bir şey gibi görünerek yüklenir veya adlarını değiştirerek ünlü projeleri taklit eder.

PyPI, tüm paket yüklemelerini inceleyecek kaynaklara sahip değildir, bu nedenle kötü amaçlı dosyaları bulup kaldırmak için kullanıcı raporlarına güvenir. Ancak silindiklerinde, kötü paketler genellikle birkaç yüz indirme sayar.

Yeni Kampanya

PyPI’deki tipik kötü amaçlı yüklemelerin aksine, Fortinet’in keşfettiği üçlü, geliştiricileri gerçek kaynaklar olduklarına inandırmaya yardımcı olan eksiksiz açıklamalar içeriyor.

Bu durumda, paketlerin adları diğer projeleri taklit etmez, güvenilir, risksiz bir kodla geldiklerine ikna etmeye çalışır.

PyPI paket istatistik sayım hizmeti ‘pepy.tech’e göre, 14 Ocak Pazar günü kaldırılana kadar üç kötü amaçlı giriş aşağıdaki indirme sayılarına sahipti.

İndirme sayısı az gibi görünse de, tedarik zincirinin bir parçası olarak bu enfeksiyonların potansiyel etkisi onları önemli kılıyor.

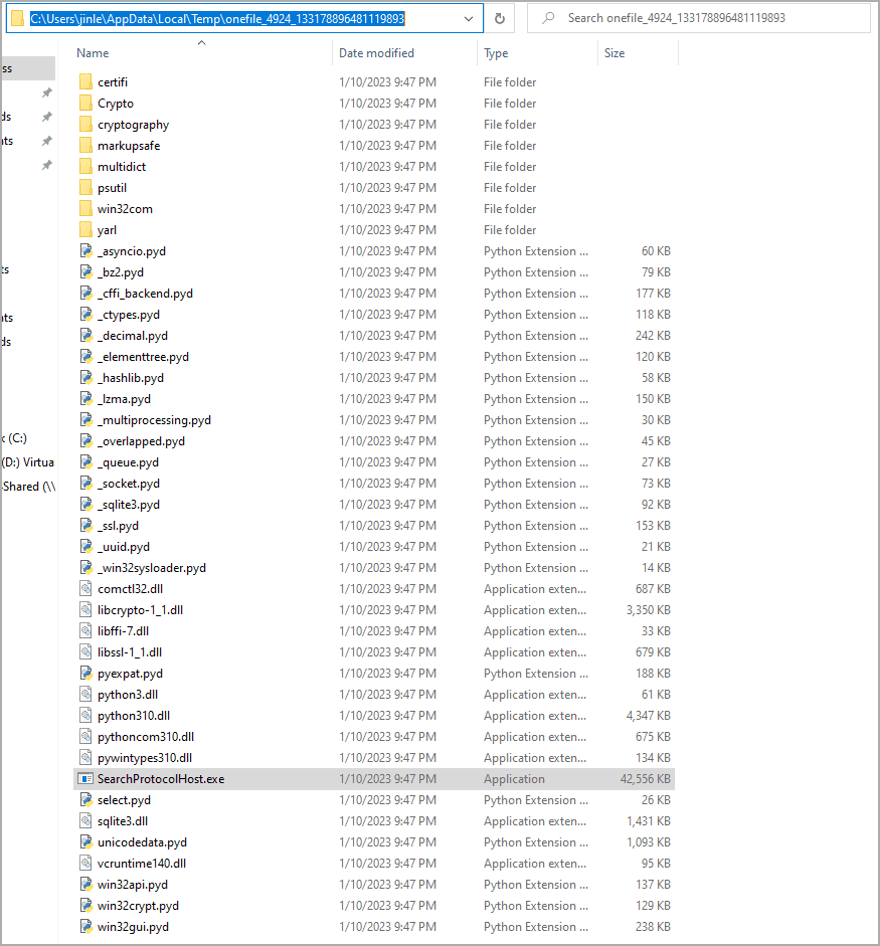

Üç pakette de, ‘Oxyz.exe’ adlı şüpheli bir URL’den yürütülebilir bir dosya getiren PowerShell’i çalıştırmayı deneyen aynı kötü amaçlı ‘setup.py’ dosyası bulunur. Bu kötü amaçlı yazılım, tarayıcı bilgilerini çalar.

BleepingComputer, Oxyz.exe’nin ücretsiz bir Discord Nitro üreticisi olarak da yayıldığını tespit etti.

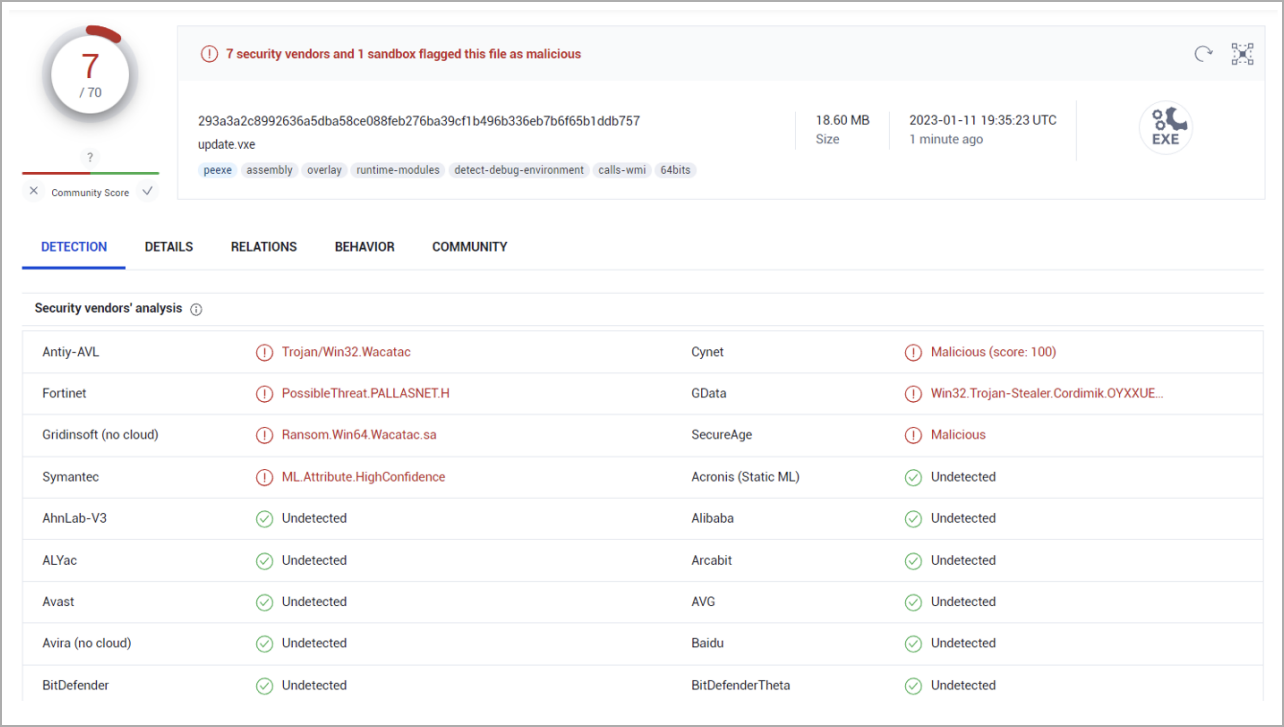

Bu ikinci dosya, VirusTotal’daki birkaç satıcı tarafından kötü amaçlı olarak işaretlendi. Fortinet, ‘update.exe’nin ana bilgisayara birkaç ek dosya bıraktığını söylüyor; bunlardan biri (‘SearchProtocolHost.exe’), bazı AV satıcıları tarafından bilgi hırsızı olarak kötü amaçlı olarak işaretlendi.

Biraz daha ileriye bakıldığında, BleepingComputer, bırakılan işlemlerden en az birinin Discord jetonlarını toplamak için kullanıldığını tespit etti; .

Bu saldırıda kullanılan üç yürütülebilir dosyanın da tespit oranları oldukça düşüktür, %4,5 ile %13,5 arasında değişir ve kötü amaçlı dosyaların, kurban ana bilgisayarda çalışıyor olabilecek birden fazla güvenlik aracısının tespitinden kaçmasına olanak tanır.

Ne yazık ki, tehdit aktörleri bu paketleri PyPI’den kaldırdıktan sonra bile daha sonra farklı bir adla yeniden yükleyebilir.

Yazılım geliştiriciler, projelerinin emniyetini ve güvenliğini sağlamak için indirilecek paketleri seçmeye dikkat etmelidir. Bu, paketin yazarlarının kontrol edilmesini ve kodun herhangi bir şüpheli veya kötü niyetli niyetin gözden geçirilmesini içerir.