Google, Instagram, Snapchat, WhatsApp ve X (eski adıyla Twitter) gibi görünen kötü amaçlı Android uygulamalarının, ele geçirilen cihazlardan kullanıcıların kimlik bilgilerini çaldığı gözlemlendi.

SonicWall Capture Labs tehdit araştırma ekibi yakın tarihli bir raporda, “Bu kötü amaçlı yazılım, kullanıcıları yanıltmak ve kurbanları kötü amaçlı uygulamayı cihazlarına yüklemeleri için kandırmak için ünlü Android uygulama simgelerini kullanıyor.” dedi.

Kampanyanın dağıtım vektörü şu anda belirsiz. Ancak uygulama kullanıcıların telefonlarına yüklendikten sonra, onlardan erişilebilirlik hizmetlerine ve sistem düzeyinde cihaz yönetimi özellikleri sağlayan artık kullanımdan kaldırılmış bir özellik olan cihaz yöneticisi API’sine izin vermelerini ister.

Bu izinlerin alınması, hileli uygulamanın cihaz üzerinde kontrol sahibi olmasını sağlayarak, kurbanların bilgisi olmadan veri hırsızlığından kötü amaçlı yazılım dağıtımına kadar keyfi eylemlerin gerçekleştirilmesini mümkün kılıyor.

Kötü amaçlı yazılım, yürütme komutlarını almak üzere bir komut ve kontrol (C2) sunucusuyla bağlantı kurarak kişi listelerine, SMS mesajlarına, çağrı kayıtlarına, yüklü uygulamalar listesine erişmesine olanak tanıyacak şekilde tasarlanmıştır; SMS mesajları gönderin; Web tarayıcısında kimlik avı sayfalarını açın ve kamera fenerini açın.

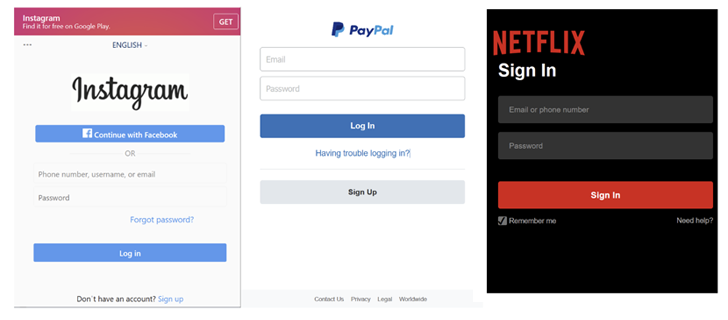

Kimlik avı URL’leri Facebook, GitHub, Instagram, LinkedIn, Microsoft, Netflix, PayPal, Proton Mail, Snapchat, Tumblr, X, WordPress ve Yahoo gibi tanınmış hizmetlerin giriş sayfalarını taklit ediyor.

Gelişme, Broadcom’un sahibi olduğu Symantec’in, savunmayla ilgili bir uygulama gibi görünerek yeni bir Android kötü amaçlı yazılımını yaymak için WhatsApp’ı dağıtım vektörü olarak kullanan bir sosyal mühendislik kampanyası konusunda uyarmasının ardından geldi.

Symantec, “Başarılı bir teslimatın ardından uygulama, Kişiler uygulaması görünümü altında kendisini kuracaktır” dedi. “Uygulama yürütüldüğünde SMS, Kişiler, Depolama ve Telefon için izinler isteyecek ve ardından kendisini görünümden kaldıracak.”

Aynı zamanda, Coper gibi Android bankacılık truva atlarını dağıtan, hassas bilgileri toplayabilen ve sahte pencere kaplamaları görüntüleyen, kullanıcıları bilmeden kimlik bilgilerini teslim etmeleri konusunda aldatan kötü amaçlı yazılım kampanyalarının keşfinin de ardından geliyor.

Geçen hafta, Finlandiya Ulusal Siber Güvenlik Merkezi (NCSC-FI), kullanıcıları bankacılık verilerini çalan Android kötü amaçlı yazılımlarına yönlendirmek için smishing mesajlarının kullanıldığını ortaya çıkardı.

Saldırı zinciri, telefon odaklı saldırı dağıtımı (TOAD) adı verilen bir teknikten yararlanıyor; burada SMS mesajları, alıcıları borç tahsilatı talebiyle bağlantılı olarak bir numarayı aramaya teşvik ediyor.

Arama yapıldıktan sonra karşı taraftaki dolandırıcı, mağdura mesajın sahte olduğunu ve korunmak için telefonuna bir antivirüs uygulaması yüklemesi gerektiğini bildirir.

Ayrıca arayan kişiye, sözde güvenlik yazılımını yüklemek için ikinci bir kısa mesajla gönderilen bir bağlantıya tıklaması talimatını veriyorlar, ancak gerçekte bu, çevrimiçi bankacılık hesabı kimlik bilgilerini çalmak ve sonuçta yetkisiz para transferleri gerçekleştirmek için tasarlanmış kötü amaçlı yazılımdır.

Saldırıda kullanılan Android kötü amaçlı yazılım türünün tam olarak NCSC-FI tarafından tanımlanmamasına rağmen, bunun Vultr olduğundan şüpheleniliyor. Bu virüs, NCC Grubu tarafından geçen ayın başlarında cihazlara sızmak için hemen hemen aynı süreçten yararlandığı açıklandı.

Tambir ve Dwphon gibi Android tabanlı kötü amaçlı yazılımlar da son aylarda çeşitli cihaz toplama özellikleriyle ortalıkta tespit edildi; ikincisi Çinli cep telefonu üreticilerinin cep telefonlarını hedef alıyor ve öncelikle Rusya pazarına yönelik.

Kaspersky, “Dwphon, sistem güncelleme uygulamasının bir bileşeni olarak geliyor ve önceden yüklenmiş Android kötü amaçlı yazılımın birçok özelliğini sergiliyor” dedi.

“Bulaşmanın tam yolu belirsiz, ancak virüs bulaşan uygulamanın olası bir tedarik zinciri saldırısı sonucu ürün yazılımına dahil edildiğine dair bir varsayım var.”

Rus siber güvenlik firması tarafından analiz edilen telemetri verileri, bankacılık kötü amaçlı yazılımlarının saldırısına uğrayan Android kullanıcılarının sayısının bir önceki yıla göre %32 artarak 57.219’dan 75.521’e yükseldiğini gösteriyor. Enfeksiyonların çoğunluğu Türkiye, Suudi Arabistan, İspanya, İsviçre ve Hindistan’da bildirildi.

“Bilgisayar bankacılığı kötü amaçlı yazılımlarından etkilenen kullanıcı sayısı azalmaya devam etse de, […] Kaspersky, 2023 yılında mobil bankacılık Truva atlarıyla karşılaşan kullanıcıların sayısının önemli ölçüde arttığını gördü.” dedi.