Tehdit aktörü olarak bilinen TA577 NT LAN Manager (NTLM) karmalarını çalmak amacıyla kimlik avı e-postalarında ZIP arşiv eklerinin kullanıldığı gözlemlendi.

Kurumsal güvenlik firması Proofpoint Pazartesi günkü raporunda, yeni saldırı zincirinin “hassas bilgi toplama amacıyla kullanılabileceğini ve takip faaliyetlerini mümkün kılabileceğini” söyledi.

Şirket, 26 ve 27 Şubat 2024 tarihlerinde bu yaklaşımdan yararlanan en az iki kampanyanın gözlemlendiğini ekledi. Kimlik avı dalgaları binlerce mesajı yaydı ve dünya çapında yüzlerce kuruluşu hedef aldı.

Mesajların kendisi önceki e-postalara yanıt olarak göründü; bu, saldırıların başarı olasılığını artırmak amacıyla, konu ele geçirme adı verilen bilinen bir teknikti.

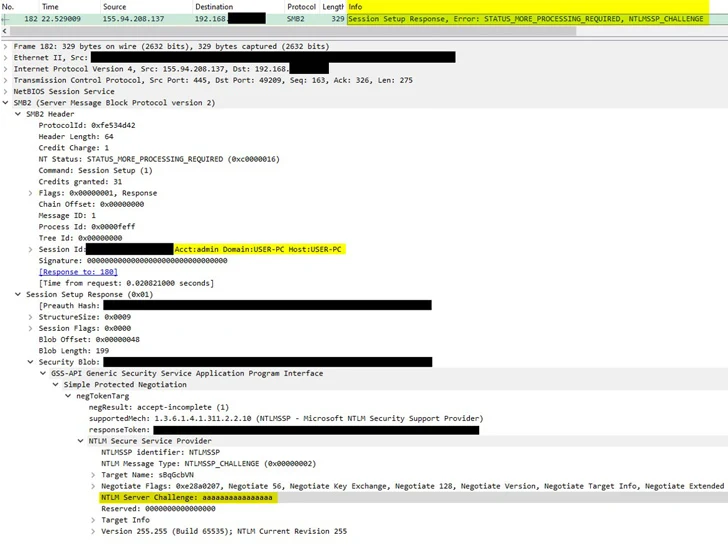

ZIP ekleri, aktör tarafından kontrol edilen Sunucu İleti Bloğu (SMB) sunucusuyla iletişim kurmak için tasarlanmış bir HTML dosyasıyla birlikte gelir.

Şirket, “TA577'nin amacı, saldırı zincirinin ve kullanılan araçların özelliklerine dayalı olarak NTLM karmalarını çalmak için SMB sunucusundan NTLMv2 Mücadelesi/Yanıt çiftlerini yakalamaktır” dedi ve bu daha sonra karma geçişi (PtH) türü için kullanılabilir saldırılar.

Bu, bir parola karmasına sahip olan saldırganların, bir oturumun kimliğini doğrulamak için temel parolaya ihtiyaç duymadığı, sonuçta onların bir ağ üzerinden hareket etmelerine ve değerli verilere yetkisiz erişim elde etmelerine olanak sağladığı anlamına gelir.

Trend Micro'nun Water Curupira adıyla takip ettiği bir faaliyet kümesiyle örtüşen TA577, en gelişmiş siber suç gruplarından biri. Geçmişte QakBot ve PikaBot gibi kötü amaçlı yazılım ailelerinin dağıtımıyla ilişkilendirilmişti.

Proofpoint, “TA577'nin yeni taktikleri, teknikleri ve prosedürleri (TTP'ler) benimseme ve dağıtma hızı, tehdit aktörünün muhtemelen yeni dağıtım yöntemlerini hızlı bir şekilde yinelemek ve test etmek için zamana, kaynaklara ve deneyime sahip olduğunu gösteriyor.” dedi.

Aynı zamanda tehdit aktörünün siber tehdit ortamındaki değişimlerin son derece farkında olduğunu, tespitleri atlatmak ve çeşitli yükleri düşürmek için ticari becerilerini ve dağıtım yöntemlerini hızlı bir şekilde uyarlayıp iyileştirdiğini belirtti. Kötüye kullanımı önlemek için kuruluşların giden KOBİ'leri engellemeleri önemle tavsiye edilir.