BT, AV ve siber çözümleri ile tanınan Virginia merkezli şirket KLC Network Services’in bir fidye yazılımı saldırısının en son kurbanı olduğu iddia ediliyor. Play ransomware grubu, KLC Network Services siber saldırısının sorumluluğunu üstlendi.

2001 yılında kurulan KLC Network Services, Herndon, Virginia’da Hizmet Engelli Kıdemlilerin Sahip Olduğu Küçük İşletme (SDVOSB) işletmesidir ve Savunma Bakanlığı (DOD) ve ABD Ordusu dahil olmak üzere müşterilere hizmet vermektedir.

İş gücü, dünya çapında ABD güvenlik, savunma ve istihbarat misyonlarına adanmış profesyonel teknoloji uzmanları, analistler ve mühendisleri içerir.

Cyber Express, saldırının gerçekliğini doğrulamak için şirketle iletişime geçti ancak şirketten herhangi bir resmi yanıt almadı.

KLC Ağ Hizmetleri siber saldırısı: Şimdiye kadar bildiğimiz her şey!

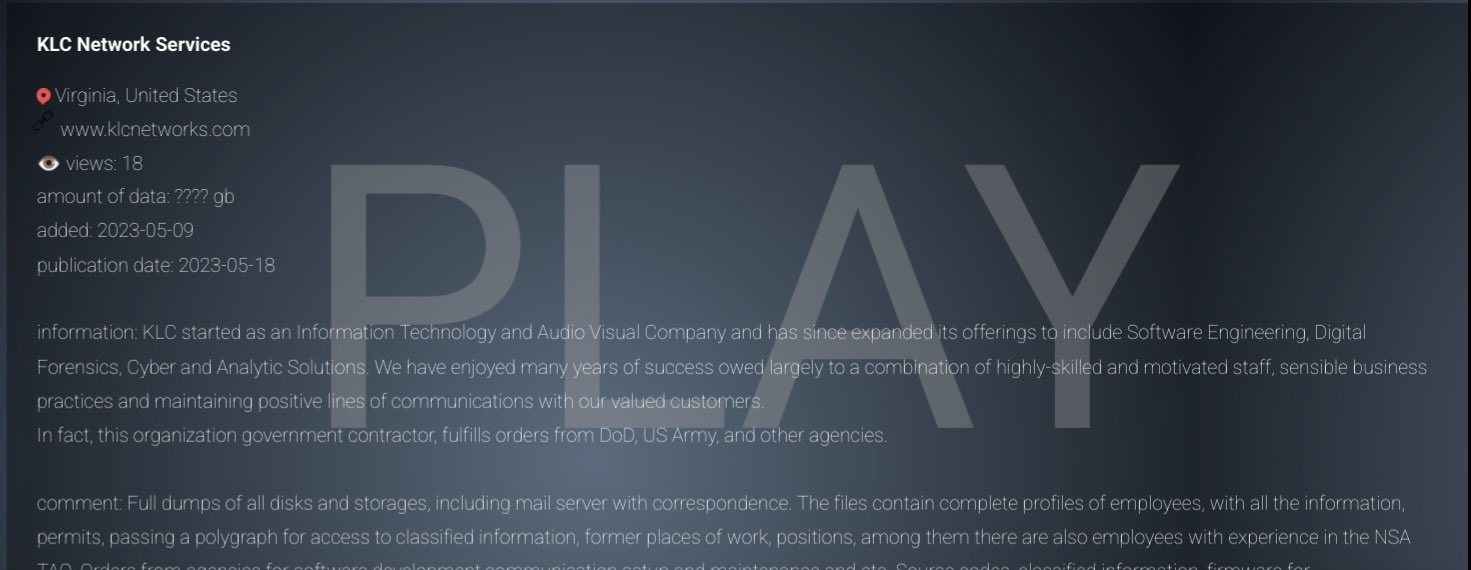

Siber güvenlik analisti ve güvenlik araştırmacısı Dominik Alvieri iddia edilen KLC Ağ Hizmetleri siber saldırısı hakkında rapor verdi.

o da yayınlanan ekran görüntüleri olayla ilgili. Ekran görüntüleri arasında bilgisayar korsanlarının şirketten çalmayı başardığı bilgi ve ayrıntılardan bahsediliyor.

Dosyalar, tüm bilgileri, izinleri, gizli bilgilere erişim için bir yalan makinesinden geçmeyi, eski iş yerlerini, pozisyonları içeren çalışanların tam profillerini içerir, bunların arasında ayrıca NSA’da deneyimli çalışanlar da vardır ”, hacker tarafından yazılanları okuyun Alvieri tarafından paylaşılan görselde vurgulandığı gibi grup.

Doğruysa, KLC Ağ Hizmetleri siber saldırısı, iddiaya göre saldırganların şirketin ağına girerek kapsamlı çalışan profilleri de dahil olmak üzere hassas verilere erişim elde ettiği için pek çok bilgiyi kapsar.

Bu profiller, gizli bilgilere erişmek için zorlu yalan makinesi testlerinden geçen çalışanların kişisel bilgilerini, izinlerini ve ayrıntılarını tutuyordu.

Ayrıca saldırganlar, tüm disklerin ve depolama cihazlarının eksiksiz dökümlerine sahip olduklarını, hatta posta sunucusunu ve tüm yazışmalarını ele geçirdiklerini iddia ettiler.

KLC Network Services siber saldırısı: Şirketler Play fidye yazılımı çetesine karşı neden başarısız oluyor?

KLC Network Services yıllar içinde repertuarını genişleterek güvenilir bir devlet yüklenicisi haline geldi ve çeşitli kurumlardan gelen kritik siparişleri yerine getirdi.

Bununla birlikte, KLC Ağ Hizmetleri siber saldırısı, şirketin bilgilerini anında riske atıyor çünkü söz konusu fidye yazılımı çetesinin birden fazla şirkete saldırdığı ve bunu yapmak için iki takım araç kullandığı bildirildi: Grixba (ağ tarama aracı) ve VSS Kopyalama aracı (API’leri kullanarak gölge kopyaları işlemek için bir .NET yürütülebilir aracı).

Fidye yazılımı çetesiyle ilgili Symantec Enterprise raporuna göre, saldırganlar, işletim sisteminin koruyucu önlemleri nedeniyle genellikle erişilemeyen verileri ayıklamak için ustaca yöntemler keşfettiler.

Kötü şöhretli Play fidye yazılımı çetesi, ihlal edilmiş bir ağdaki tüm kullanıcıları ve bilgisayarları sistematik olarak tanımlamak için yakın zamanda bir çift yeni, özel yapım araç tasarladı.

Ayrıca, Birim Gölge Kopyası Hizmeti’nden (VSS) dosyaları yasa dışı bir şekilde kopyalayarak işletim sisteminin dayattığı geleneksel kısıtlamaları başarıyla atladılar.

Bu benzeri görülmemiş buluş, onlara daha önce erişemedikleri değerli verilere sınırsız erişim sağladı ve böylece kötü niyetli faaliyetlerinin oluşturduğu tehdidi artırdı.