Siber suçlular, güvenilir e-imza markasını taklit eder ve insanları kişisel veya kurumsal verilerini vermeleri için kandırmak için sahte docusign bildirimleri gönderir

27 Mayıs 2025

•

–

5 dk. Okumak

Resmi bir belgeyi her imzalamak ve göndermek istediğinizde ne zaman yazdırmanız, imzalamanız, taramanız, e -posta göndermeniz ve/veya fakslamanız gerektiğini hatırlıyor musunuz? Bugün, sıkı çalışmanın çoğu DocUSign gibi bulut uygulama sağlayıcıları tarafından perde arkasında yapılmaktadır.

Ancak tüm teknoloji markaları gibi, kritik bir kullanıcı kitlesine ulaştıktan sonra, siber suçlular onu kendi amaçları için kötüye kullanmanın yollarını arayacaklar. Docusign, Fortune 500’ün% 95’i ve bir milyardan fazla kullanıcı da dahil olmak üzere dünya çapında 1.6 milyon müşteriye sahip olduğunu iddia ediyor. Bu, onu tehdit aktörlerinin artı işaretlerine sıkı sıkıya ayırdı. Çalışanlarınızı Docusign temalı kimlik avından nasıl koruyacağınızı anlamak için okumaya devam edin.

Docusign Kimlik avı nasıl çalışır?

Sosyal mühendislik, işletmeniz için en büyük tehditlerden biridir. Verizon’a göre, kimlik avı artık veri ihlallerinin% 19’u için bir başlangıç erişim vektörü,% 60’lık bir “insan unsuru” içeriyor. Güvenilir ve yaygın olarak tanınan bir marka olarak DocuSign, kurumsal girişleri toplamak ve potansiyel olarak saldırıları başka şekillerde para kazanmak isteyen tehdit aktörleri için doğal bir seçimdir.

Mağdurlar genellikle “belgeyi incelemek” için büyük bir sarı kutuyu tıklamalarını isteyen sahte bir docusign “zarf” ile bir e -posta alacaktır. Bir QR kodu içeren bir ek de olabilir. Her iki eylem de aynı sonuca yol açabilir: kurban sahte bir Microsoft giriş sayfası gibi bir kimlik avı sitesine götürülür ve kişisel ve/veya finansal bilgiler girmesi istenir.

QR kodları, kullanıcının mobil cihazlarıyla taramasını gerektirdiği için popülerdir, bu da kötü niyetli bir sayfaya alınmasını önlemek için güvenlik yazılımı yüklü olmayabilir. Her iki durumda da, bunun gibi hedefli bir kimlik avı saldırısı, tehdit aktörlerinin kurumsal ağlarda önemli bir taban almasını ve ayrıca ayrıcalık artış, yanal hareket ve veri pespiltrasyonu/fidye yazılımları için de sağlayabilir.

Bazı örnekler

Son birkaç ay içinde olaylar ortaya çıktı:

- Şirketleri para transfer etmek için kandırmak amacıyla faturaları tedarikçilerden aldatan “meşru” docusign zarfları.

- ABD eyalet ve belediye ajanslarını taklit eden sahte fatura dolandırıcıları ve tedarikçileri kablolama parasına kandırmak için tasarlandı.

- Siber suçlular sahte docuSign e -postaları değil, şirketle gerçek hesapları kaydettiriyor ve popüler markaları sahte zarflar göndermek için API’lerini kullanıyor.

- Normal Kimlik avı e -postaları DocUSign markasını sahte ve kullanıcıyı kimlik avı giriş sayfalarına götürüyor. Bunlar kurumsal İK ve bordro departmanlarını ve hatta belediye yetkilileri gibi dış kuruluşları taklit edebilir.

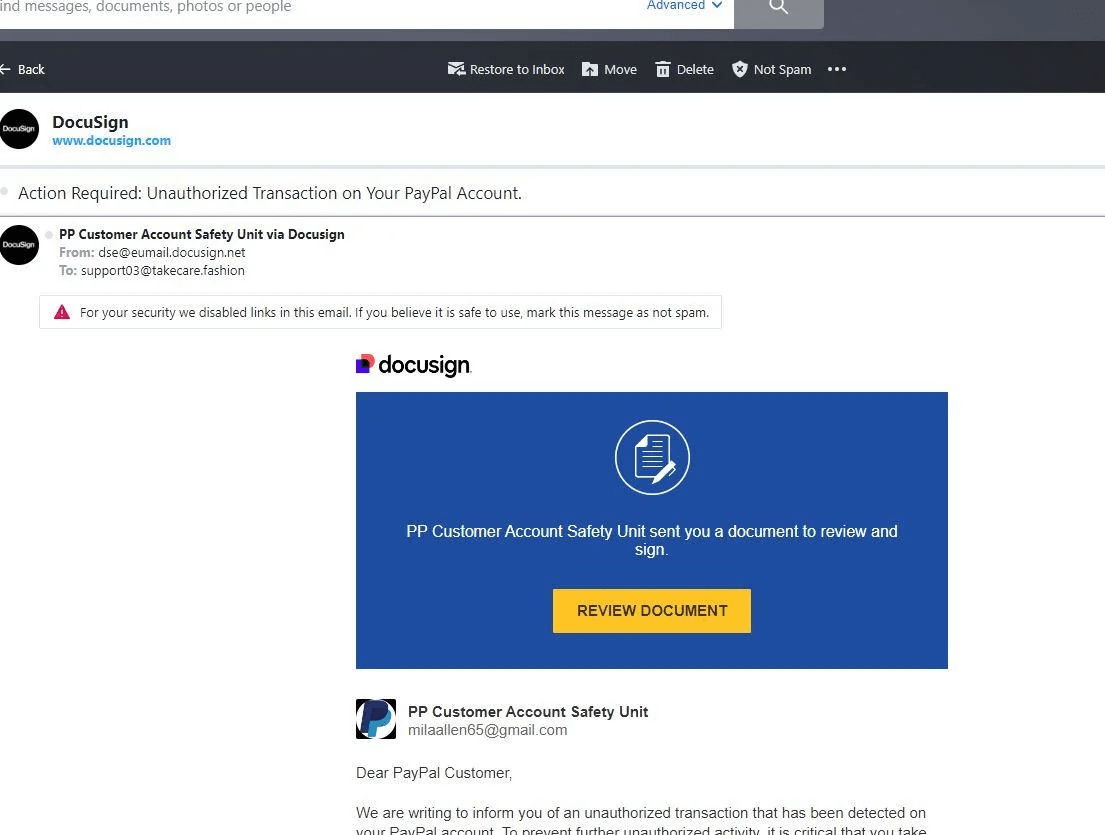

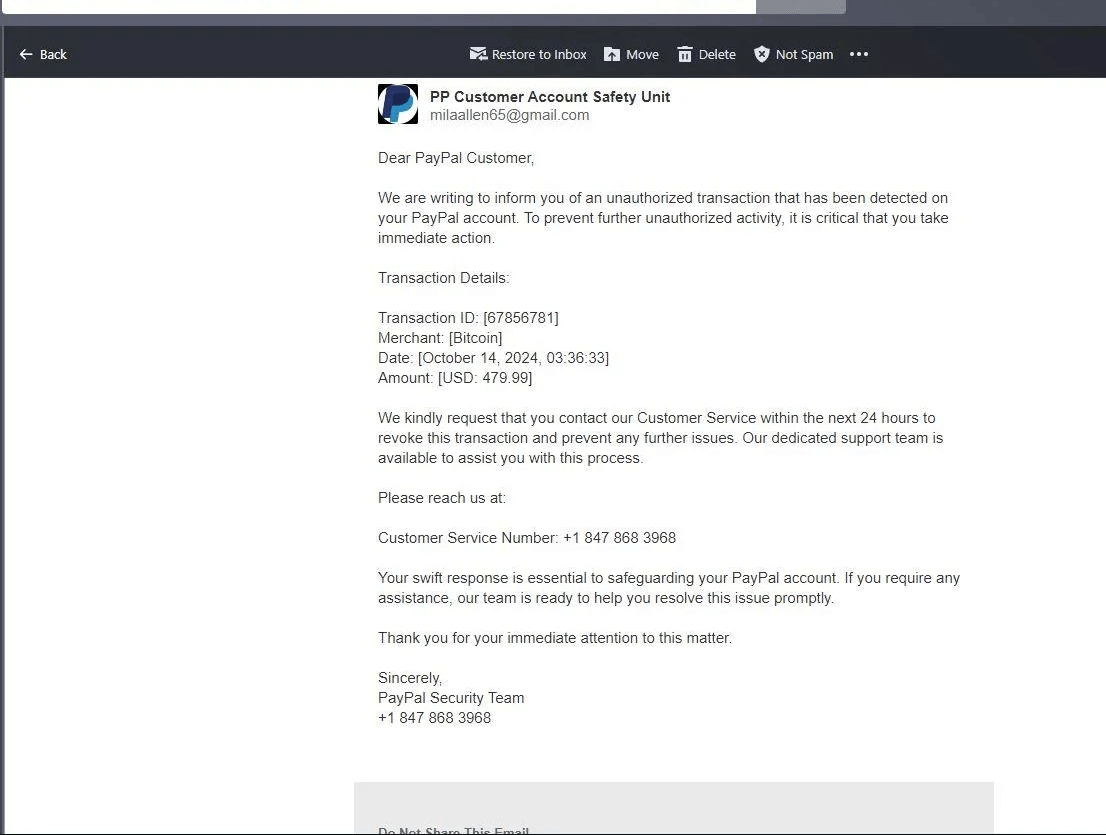

- Sahte bir işlemden alıntı yapan ve kurbanı iptal etmek istiyorlarsa bir numara aramaya zorlayan geri ödeme. Telefonda bir kez, ‘geri ödemeyi’ talep etmek için kişisel/finansal/kart ayrıntılarını teslim etmeye ikna edilecekler.

İnsanların veri hırsızlığı için Docusign’a olan güvenini kötüye kullanan bir aldatmaca örneği (Kaynak: Reddit)

Güvenli Kalmak

Neyse ki, kendinizi ve şirketinizi Docusign tehditlerinden korumak için yapabileceğiniz çok şey var. Bir şirketin bakış açısından, ilk eylem yolu risklerin farkında olmak ve personelin bir aldatmaca e -postasının uyarı belirtilerini tespit edebilmelerini sağlamak için kimlik avı farkındalık programlarınızı güncellemektir. Simülasyon araçları bunu destekleyecek kadar özelleştirilebilir olmalıdır.

İşçilere dikkat etmeleri öğretilmeli şeyler şunları içerir:

- Hedef URL’ler: Hedef URL’leri kontrol etmek için DocUSign e -postalarındaki bağlantıların/düğmelerin üzerine gelin.

- Güvenlik Kodları: Bunlar, herhangi bir meşru Docusign e -postasında (“Alternatif Oturum Açma Yöntemi” bölümünde) bulunmalı ve kullanıcının bir e -postadaki bağlantıları izlemek yerine doğrudan DocUSign sitesinde bir belgeye erişmesine izin vermelidir.

- Ekler: İlk DocuSign e -postasında ek eklenmemelidir. Sadece bir doktor imzalandığında, ek yoluyla bitmiş bir sürümünü alacaksınız.

- Yazım, dilbilgisi ve tonal hatalar: Bir kimlik avı e-postasının başka bir anlatı işaretidir.

- Eşleşmeyen bir e -posta imzası ve gönderen adı/e -posta adresi.

Güvenlik farkındalık parçasının üstünde savunmaları katmanlayın:

- Tüm kurumsal hesaplar için çok faktörlü kimlik doğrulama (MFA), bu da bilgisayar korsanlarının girişlerinizi çalmayı başarsa bile verilerinize erişmesini zorlaştıracaktır.

- Her hesap için güçlü, benzersiz şifrelerin kullanılması da dahil olmak üzere şifre hijyeni, bir şifre yöneticisinde saklanır.

- ESET gibi saygın bir satıcıdan, diğer şeylerin yanı sıra kötü niyetli ekleri algılayan, kullanıcıların kimlik avı sitelerine aşağıdaki bağlantıları takip etmesini önleyen ve yöneticilerin e-posta filtreleme koşullarını ve eylemlerini manuel olarak tanımlamasını sağlayan çok katmanlı bir güvenlik aracı.

- Kullanıcılara ekleri açmamaya veya istenmeyen e -postalarda bağlantıları takip etmemeye teşvik etmek ve yalnızca DocUSign Docs’a güvenlik kodu aracılığıyla erişmek için güncellenen ilke.

- Fon transferleri ile ilgili iç iş süreçlerinin değiştirilmesi, böylece büyük miktarlar ekstra incelemeye tabidir.

- Kullanıcıları tüm şüpheli Docusign temalı e-postaları BT/Güvenlik ekibinize ve [email protected]’a bildirmeye teşvik etmek.

Kurban düşersen ne yapmalı

En kötüsü olur ve bir çalışan bir Docusign aldatmacasını tıklarsa, bir yönetici olarak belirli bir eylem kümesi ile çalışmanız gerekir:

- Etkilenen kullanıcı için şifreleri sıfırlayın, kimlik bilgilerini yeniden kullanmış olabilecekleri hesaplar dahil

- Herhangi bir kötü amaçlı kodu algılamak ve kaldırmak için kurbanın makinesinde kötü amaçlı yazılım taraması yapın

- Bir saldırının “patlama yarıçapını” içerecek şekilde cihazı ağdan izole et

- Bilgi hırsızlığı/sızıntı belirtileri için karanlık ağı izleyin

- Olağandışı faaliyet için kurbanın hesaplarını izleyin

- Saldırganın ne istediğini ve yüksek dahili erişim elde edip etmeyeceklerini anlamak için adli tıp ile daha derin kazın

- Etkinliği çalışanlar için bir öğrenme anı olarak kullanın: Şüpheli e -postaları hızla bildirmeye ve istenmeyen e -postalar hakkında genel olarak nöbetçi olmaya teşvik etmek

Tabii ki, Docusign sadece işletmeler tarafından kullanılmıyor. Bir ev satın alırken veya vergi evraklarını tamamlarken kişisel bir kapasitede maruz kalmış olabilirsiniz. Bu durumda, yukarıdaki ipuçlarının çoğu yine de sizi iyi durumda tutacaktır. Elektronik imzalama uygulamaları harika bir zaman tasarrufudur. Ancak, bu uygulamalara olan güveninizi sömüren dolandırıcılar tarafından yakalanmadığınızdan emin olun.