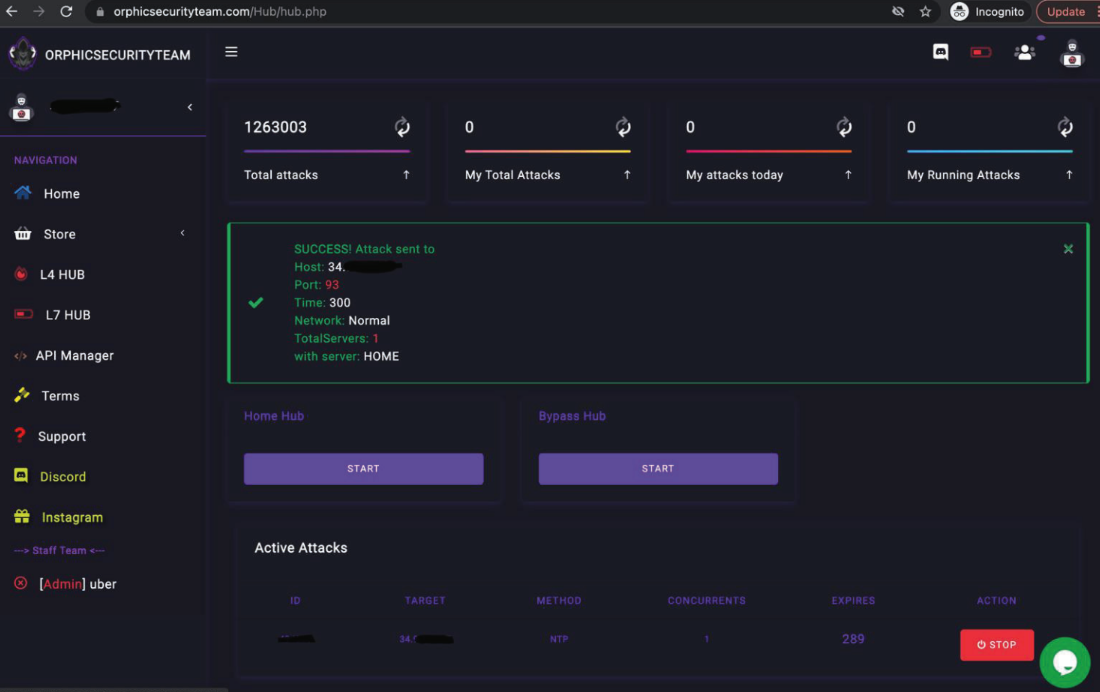

Önyükleme hizmeti OrphicSecurityTeam[.]com, Adalet Bakanlığı tarafından bu hafta ele geçirilen 48 kiralık DDoS alanından biriydi.

DOJ, ele geçirdiği 48 alan adının, ödeme yapan müşterilerin Web sitelerini ve hatta tüm ağ sağlayıcılarını çevrimdışı hale getirebilecek milyonlarca dijital kuşatma başlatmasına yardımcı olduğunu söyledi.

Önyükleme hizmetleri, Dark Web forumları, sohbet platformları ve hatta youtube.com dahil olmak üzere çeşitli yöntemlerle tanıtılır. PayPal, Google Cüzdan ve/veya kripto para birimleri yoluyla ödeme kabul ederler ve aboneliklerin fiyatı ayda birkaç dolardan birkaç yüze kadar değişebilir. Hizmetler genellikle hedefe yönlendirilecek trafiğin hacmine, her saldırının süresine ve izin verilen eşzamanlı saldırı sayısına göre fiyatlandırılır.

Los Angeles’taki savcılar kaçak sitelerin olduğunu söylüyor yüce güvenlik ekibi[.]iletişim ve Kraliyet stresi[.]iletişim beyin çocuğuydu Yeremya Sam Evans Miller, namı diğer “John the Dev”, San Antonio, Texas’tan 23 yaşında. Miller bu hafta komplo kurmak ve Bilgisayar Dolandırıcılığı ve Kötüye Kullanım Yasasını (CFAA) ihlal etmekle suçlandı. Miller aleyhindeki şikayet, Royalstresser’ın Kasım 2021 ile Şubat 2022 arasında yaklaşık 200.000 DDoS saldırısı başlattığını iddia ediyor.

Sanık Melek Manuel Kolon Jr.namı diğer Anonghost720 ve Anonghost1337, Belleview, Fla’dan 37 yaşında. Colon’un booter hizmetini çalıştırdığından şüpheleniliyor güvenlik Takımı[.]ben. Ayrıca komplo ve CFAA ihlalleriyle suçlandı. Federaller, SecurityTeam stres kaynağı hizmetinin 2018 ile 2022 arasında 1,3 milyon saldırı düzenlediğini ve yaklaşık 50.000 kayıtlı kullanıcıyı çektiğini söylüyor.

Komplo ile suçlandılar Corey Anthony Palmer22, sahibi olduğu iddiasıyla Lauderhill, Florida’dan tekneler[.]sx; ve Shamar Şattok19, Margate, Fla., booter hizmetini çalıştırdığı iddiasıyla Astrostres[.]iletişim30.000’den fazla kullanıcısı olan ve yaklaşık 700.000 saldırı gerçekleştiren.

Alaska’da kaçakçı olduğu iddia edilen iki site operatörü daha suçlandı. John M.Dobbs32, Honolulu, HI, operasyonuyla ilgili olarak CFAA ihlallerine yardım ve yataklık etmekle suçlanıyor. IP stresleri[.]iletişimgeçen aya kadar yaklaşık 13 yıl koştuğu iddia edildi. Bu süre zarfında, IPstresser yaklaşık 30 milyon DDoS saldırısı başlattı ve iki milyondan fazla kayıtlı kullanıcı topladı.

Joshua Laing32, Liverpool, NY, ayrıca booter hizmetinin sahibi olduğu iddiasıyla bağlantılı CFAA ihlalleriyle suçlandı. Gerçek Güvenlik Hizmetleri[.]benSavcıların 18.000 kullanıcısı olduğunu ve 2018 ile 2022 arasında 1,2 milyonun üzerinde saldırı gerçekleştirdiğini söylüyor.

Stres oluşturucuların ve önyükleyicilerin tedarikçileri, müşterilerin hizmetlerini nasıl kullandıklarından sorumlu olmadıklarını ve yasayı çiğnemediklerini çünkü – çoğu güvenlik aracı gibi – stres oluşturucu hizmetlerin iyi veya kötü amaçlar için kullanılabileceği iddiasındadır. Örneğin, yukarıda sözü edilen booter sitelerinin tümü, müşterilerin yalnızca kendi ağlarına stres testi uygulayacaklarını ve hizmeti başkalarına saldırmak için kullanmayacaklarını kabul etmelerini gerektiren, çok uzun “kullanım koşulları” anlaşmaları içeriyordu.

Ancak DOJ, bu sorumluluk reddi beyanlarının, çoğu önyükleyici hizmetinin, DDoS saldırılarının boyutunu ve etkisini en üst düzeye çıkarmak için kritik olan yanlış yapılandırılmış cihazları kontrol etmek için sürekli olarak İnternet’i taramaya büyük ölçüde bağımlı olduğu gerçeğini göz ardı ettiğini söylüyor.

“Bu sitelerin hiçbiri, FBI’ın testi sırasında saldırdığı bilgisayara sahip olduğunu, onu çalıştırdığını veya bu bilgisayar üzerinde herhangi bir mülkiyet hakkına sahip olduğunu doğrulamasını FBI’dan talep etmemiştir (saldırılar meşru veya yetkili bir amaç içinse uygun olacaktır),” tarafından sunulan bir beyanı (PDF) okur. Elliot PetersonFBI’ın Anchorage saha ofisinde özel bir ajan.

Peterson, “Ayrıca, FBI tarafından başlatılan saldırılarla ilgili verilerin analizi, SUBJECT DOMAINS tarafından başlatılan saldırıların üçüncü taraf hizmetlerinin kapsamlı bir şekilde kötüye kullanıldığını ortaya çıkardı,” diye devam etti. “Özellikle, test edilen hizmetlerin tümü, genel saldırı boyutunu artırmak ve tüm bu verileri oluşturmanın ve aktarmanın mali yükünü kaydırmak için farkında olmadan üçüncü taraf sunucular aracılığıyla saldırı trafiğinin güçlendirildiği ‘büyütme’ saldırıları sunuyordu. önyükleyici site yönetici(ler)inden ve üçüncü taraflara.”

ABD federal savcılarına göre, saldırı gerçekleştirmek için önyükleyici ve vurgulayıcı hizmetlerin kullanılması, hem elektronik dolandırıcılık yasaları hem de Bilgisayar Dolandırıcılığı ve Kötüye Kullanım Yasası (18 USC § 1030) kapsamında cezalandırılır ve tutuklanma ve kovuşturmaya, bilgisayarlara el konulmasına veya diğer elektronik eşyaların yanı sıra hapis cezaları ve para cezası veya para cezası.

Bugün ortaya çıkan suçlamalar, FBI’ın Los Angeles ve Alaska’daki saha ofisleri tarafından başlatılan ve korsan siteleri tarafından sunulan saldırı hizmetlerini satın almak ve test etmek için aylar harcayan soruşturmalardan kaynaklanıyor.

2018’de FBI’ın Alaska saha ofisinde başlatılan benzer bir soruşturma, 15 kiralık DDoS sitesinin yanı sıra daha sonra suçunu kabul eden üç kaçakçı sanığı hedef alan bir yayından kaldırma ve tutuklama operasyonuyla sonuçlandı.

Adalet Bakanlığı, kiralık DDoS hizmetlerinden saldırı satın almanın bile İnternet kullanıcılarını yasal tehlikeye sokabileceği konusunda insanları etkilemeye çalıştığını söylüyor.

“Bir suçlu bağımsız olarak bir saldırı başlatsa da, gerçekleştirmesi için yetenekli bir yükleniciye ödeme yapsa da, FBI kurbanlarla birlikte çalışacak ve sorumlu kişi veya grubu belirlemek için elimizdeki önemli araçları kullanacaktır” dedi. Donald AlwayFBI’ın Los Angeles saha ofisinden sorumlu müdür yardımcısı.

Yerli kaçakçı patronlarının adil payıyla mücadele eden Birleşik Krallık, 2020’de Web’de kaçakçı hizmetleri için arama yapan gençleri hedefleyen çevrimiçi reklamlar yayınlamaya başladı.

Ve Avrupa’da savcılar kaçak müşterilerin peşine bile düştü.

DOJ tarafından ele geçirilen (veya ele geçirilme sürecinde olan) booter site alanlarının tam listesi:

api-gökyüzü[.]xyz

Astrostres[.]iletişim

zenci[.]ağ

tekneler[.]sx

tekneler[.]vip

önyükleme[.]ağ

Güvenlik[.]org

buuter[.]cc

siber stres[.]biz

defconpro[.]ağ

ejderha stresi[.]iletişim

rüya stresi[.]ben

egzotik-booter[.]iletişim

serbest çalışan[.]böyle

anlık stres[.]iletişim

ipstres[.]org

ipstres[.]vip

ipstres[.]iletişim

ipstres[.]biz

ipstres[.]o ne lan

ipstres[.]xyz

kraysec[.]iletişim

mcstorm[.]ben

kabus strescisi[.]iletişim

orfik güvenlik ekibi[.]iletişim

baskıcı[.]iletişim

kuantum stres etkeni[.]ağ

kırmızı stres[.]cc

Kraliyet stresi[.]iletişim

güvenlik Takımı[.]ben

şok stres etkeni[.]iletişim

sessiz stres[.]ağ

stresler[.]uygulama

stresler[.]en iyi

stresler[.]İyi oyun

stresler[.]dır-dir

stresler[.]ağ/stres[.]org

stresler[.]bir

stresler[.]Dükkan

stresler[.]böyle

stresler[.]tepe

stres alanı[.]iletişim

güneş kremi[.]iletişim

yüce güvenlik ekibi[.]iletişim

gerçek güvenlik hizmetleri[.]ben

vdos-s[.]ortak

sıfır stresli[.]iletişim