olarak bilinen Kuzey Kore ulus-devlet tehdit aktörü Kimsuki Google kimlik bilgilerini çalmak ve keşif amaçlı kötü amaçlı yazılım dağıtmak amacıyla Kuzey Kore meselelerindeki uzmanları hedefleyen bir sosyal mühendislik kampanyasıyla bağlantılıdır.

Siber güvenlik firması SentinelOne, The Hacker News ile paylaşılan bir raporda, “Ayrıca, Kimsuky’nin amacı NK News’ten abonelik kimlik bilgilerini çalmaya kadar uzanıyor” dedi.

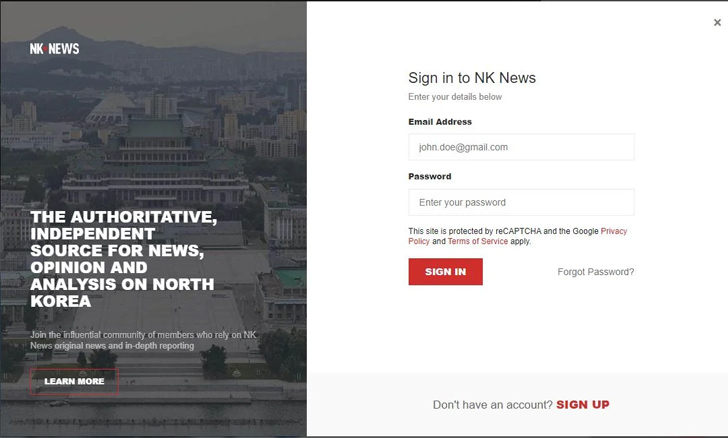

“Bunu başarmak için grup, hedeflenen kişileri kötü niyetli web sitesi nknews’te oturum açmaya çeken e-postalar dağıtıyor.[.]otantik NK Haber sitesi kılığına giren pro. Hedefe sunulan oturum açma formu, girilen kimlik bilgilerini yakalamak için tasarlanmıştır.”

2011 yılında kurulan NK News, Kuzey Kore hakkında hikayeler ve analizler sunan, aboneliğe dayalı bir Amerikan haber sitesidir.

Açıklama, ABD ve Güney Kore istihbarat teşkilatlarının, Kimsuky’nin düşünce kuruluşları, akademi ve haber medyası sektörlerini vurmak için sosyal mühendislik taktikleri kullandığına dair bir uyarı uyarısı yayınlamasından günler sonra geldi. Geçen hafta, tehdit grubu Güney Kore Dışişleri Bakanlığı tarafından yaptırıma tabi tutulmuştu.

En az 2012’den beri aktif olan Kimsuky, hedefli kimlik avı taktikleri ve ReconShark adlı bir keşif aracı olan kötü amaçlı yazılımları dağıtmadan önce amaçlanan hedeflerle güven ve yakınlık kurma girişimleriyle tanınır.

Kampanyaların nihai hedefi, stratejik istihbarat, jeopolitik içgörüler toplamak ve Kuzey Kore için değeri olan hassas bilgilere erişmektir.

Güvenlik araştırmacısı Aleksandar Milenkoski, “Yaklaşımları, grubun hedefledikleri kişilerle bir uyum duygusu yaratma taahhüdünü vurguluyor ve potansiyel olarak müteakip kötü niyetli faaliyetlerinin başarı oranını artırıyor” dedi.

Bulgular ayrıca Güney Kore hükümetinin, hükümet destekli bilgisayar korsanlığı grubu tarafından düzenlenen bir kimlik avı kampanyasının bir parçası olarak 130’dan fazla Kuzey Koreli gözlemcinin seçildiğine dair yeni ifşaatlarını takip ediyor.

Dahası, Kuzey Kore döviz gelirinin önemli bir kısmını siber saldırılardan ve kripto para soygunlarından elde ederken, rejimin çıkarları adına faaliyet gösteren tehdit aktörlerinin Japonya, ABD ve Vietnam’daki finansal kurumları ve risk sermayesi şirketlerini yanılttığı gözlemlendi. .

Siber güvenlik şirketi Recorded Future, etkinliği, APT38, BlueNoroff, Nickel Gladstone, Sapphire Sleet, Stardust Chollima ve TA444 olarak da bilinen Lazarus’un bir alt grubu olan TAG-71 olarak izlenen bir gruba bağladı.

🔐 API Güvenliğinde Uzmanlaşma: Gerçek Saldırı Yüzeyinizi Anlamak

API ekosisteminizdeki kullanılmayan güvenlik açıklarını keşfedin ve güçlü güvenlik için proaktif adımlar atın. Bilgilendirici web seminerimize katılın!

Oturuma Katılın

Düşman kolektif, yaptırımlardan etkilenen ülke için yasa dışı bir şekilde fon çıkarmak için dünya genelinde kripto para borsalarını, ticari bankaları ve e-ticaret ödeme sistemlerini hedef alan finansal olarak motive edilmiş izinsiz giriş kampanyaları düzenleme konusunda yerleşik bir sicile sahiptir.

Şirket, “Finans ve yatırım firmalarının ve müşterilerinin uzlaşması, yasal veya düzenleyici işlemlerle sonuçlanabilecek, bekleyen iş görüşmelerini veya anlaşmaları tehlikeye atabilecek veya bir şirketin stratejik yatırım portföyüne zarar verebilecek bilgileri açığa çıkarabilecek hassas veya gizli bilgileri açığa çıkarabilir.”

Şimdiye kadarki kanıt zinciri, Lazarus Group’un saiklerinin hem casusluk hem de mali güdümlü olduğunu gösteriyor. Atomik Cüzdan hack’i Bu, 35 milyon dolar değerindeki kripto varlıklarının çalınmasına yol açarak, onu son birkaç yılda bilgisayar korsanları tarafından sokulan uzun bir kripto şirketleri listesinin en sonuncusu haline getirdi.

Blockchain analitik şirketi, “Çalınan kripto varlıklarının aklanması, Lazarus Group tarafından gerçekleştirilen geçmiş saldırıların gelirlerini aklamak için kullanılanlarla tam olarak eşleşen bir dizi adımı takip ediyor” dedi.

“Çalınan varlıklar, Lazarus Group tarafından gerçekleştirilen geçmiş bilgisayar korsanlıklarının gelirlerini aklamak için de kullanılan Sinbad mikseri de dahil olmak üzere belirli hizmetler kullanılarak aklanıyor.”