Microsoft’un PowerShell Gallery kod deposundaki paket adlandırma için gevşek ilkeler, tehdit aktörlerinin yazım hatası saldırıları gerçekleştirmesine, popüler paketleri taklit etmesine ve potansiyel olarak büyük tedarik zinciri saldırılarına zemin hazırlamasına olanak tanır.

PowerShell Galerisi, çeşitli amaçlar için çok sayıda betik ve cmdlet modülü barındıran, daha geniş PowerShell topluluğu tarafından karşıya yüklenen, Microsoft tarafından yürütülen bir çevrimiçi paket deposudur.

Çok popüler bir kod barındırma platformudur ve üzerindeki bazı paketler aylık on milyonlarca indirmeye sahiptir.

Aqua Nautilus, Eylül 2022’de pazarın politikalarındaki sorunları keşfetti ve Microsoft ilgili hata raporlarını ve PoC açıklarını aldığını kabul etse de kusurları gidermek için herhangi bir işlem yapmadı.

Kolay kimlik sahtekarlığı

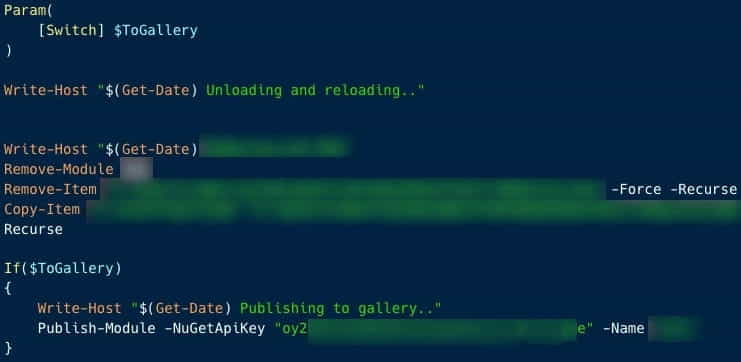

AquaSec’in Nautilus ekibi, kullanıcıların PS Gallery paketlerine mevcut depolara çok benzer adlarla gönderi yapabildiklerini keşfetti; bu, siber suçlular kötü amaçlar için kullandığında ‘yazım hatası’ olarak adlandırılır.

Rapordaki bir kavram kanıtı (PoC) örneği, 10 milyon indirme sayısına sahip popüler “AzTable” modülüne atıfta bulunur; bu modül, ‘Az.Table’ gibi yeni bir adla kolayca taklit edilebilir ve kullanıcılar arasında ayrım yapmak için.

Araştırmacıların keşfettiği bir başka sorun da, Yazar ve Telif Hakkı da dahil olmak üzere modül ayrıntılarını meşru projelerden kopyalayarak yanıltma yeteneğidir.

Bu, paket yazım hatasının ilk sayısını daha da tehlikeli hale getirmekle kalmaz, aynı zamanda keyfi paketlerin güvenilir yayıncıların işi gibi görünmesini sağlamak için kötüye kullanılabilir.

Ayrıca PS Galerisi, paketi yükleyen yayıncı hesabını gösteren ‘Paket Ayrıntıları’ altındaki daha güvenilir ‘Sahip’ alanını varsayılan olarak gizler.

.jpg)

kaynak: AquaSec

Gizli paketleri açığa çıkarmak

AquaSec tarafından keşfedilen üçüncü bir kusur, normalde Galeri’nin arama motoru tarafından indekslenmeyen, listelenmemiş paketleri/modülleri platformda ifşa etme yeteneğiyle ilgilidir.

Araştırmacıları şaşırtacak şekilde, platformda hem listelenmiş hem de listelenmemiş paketler hakkında kapsamlı ayrıntılar sağlayan bir XML dosyası buldular.

“XML yanıtının altında bulunan API bağlantısını kullanarak […], bir saldırgan ilişkili sürümler de dahil olmak üzere tüm PowerShell paketi veritabanına sınırsız erişim elde edebilir.” AquaSec’in Nautilus ekibini açıklıyor.

“Bu kontrolsüz erişim, kötü niyetli aktörlere, listelenmemiş paketler içindeki potansiyel olarak hassas bilgileri arama yeteneği sağlıyor.”

Açıklama ve hafifletme

AquaSec, tüm kusurları 27 Eylül 2022’de Microsoft’a bildirdi ve Microsoft’un Kasım ayı başlarında sorunları düzelttiklerini belirtmesine rağmen 26 Aralık 2022’de bunları çoğaltabildi.

15 Ocak 2023’te Microsoft, mühendisleri ad yazım hatası ve paket ayrıntıları sahtekarlığı için bir düzeltme geliştirene kadar kısa vadeli bir çözüm uygulandığını belirtti.

AquaSec, 16 Ağustos’ta kusurların hala devam ettiğini ve bir düzeltmenin uygulanmadığını gösterdiğini söylüyor.

PS Gallery deposu kullanıcılarına, yalnızca imzalanmış komut dosyalarının yürütülmesine izin veren, güvenilir özel depolardan yararlanan, modül kaynak kodundaki hassas verileri düzenli olarak tarayan ve şüpheli etkinliği algılamak için bulut ortamlarında gerçek zamanlı izleme sistemleri uygulayan politikalar benimsemeleri önerilir.

BleepingComputer, AquaSec’in bulguları hakkında yorum yapmak için Microsoft ile iletişime geçti ve bir yanıt alır almaz bu gönderiyi güncelleyeceğiz.