Siber suçlular, bir metin için Apple iMessage’ın yerleşik kimlik avı korumasını kapatmak ve kullanıcıları devre dışı bırakılmış kimlik avı bağlantılarını yeniden etkinleştirmeleri için kandırmak için bir hileden yararlanıyor.

Fatura ödeme, alışveriş yapma veya arkadaşlarımız ve meslektaşlarımızla iletişim kurma gibi günlük aktivitelerimizin büyük bir kısmını mobil cihazlarımızdan gerçekleştirdiğimiz için, tehdit aktörleri cep telefonu numaralarına giderek daha fazla smishing (SMS kimlik avı) saldırıları gerçekleştiriyor.

Kullanıcıları bu tür saldırılardan korumak için Apple iMessage, e-posta adresi veya telefon numarası olsun, bilinmeyen gönderenlerden alınan mesajlardaki bağlantıları otomatik olarak devre dışı bırakır.

Ancak Apple, BleepingComputer’a, bir kullanıcının bu mesaja yanıt vermesi veya göndereni kişi listesine eklemesi durumunda bağlantıların etkinleştirileceğini söyledi.

Kullanıcıları yanıt vermeleri için kandırmak

Geçtiğimiz birkaç ay boyunca BleepingComputer, kullanıcıları bir metne yanıt vererek bağlantıların yeniden etkinleştirilmesini sağlamaya yönelik smishing saldırılarında bir artış gördü.

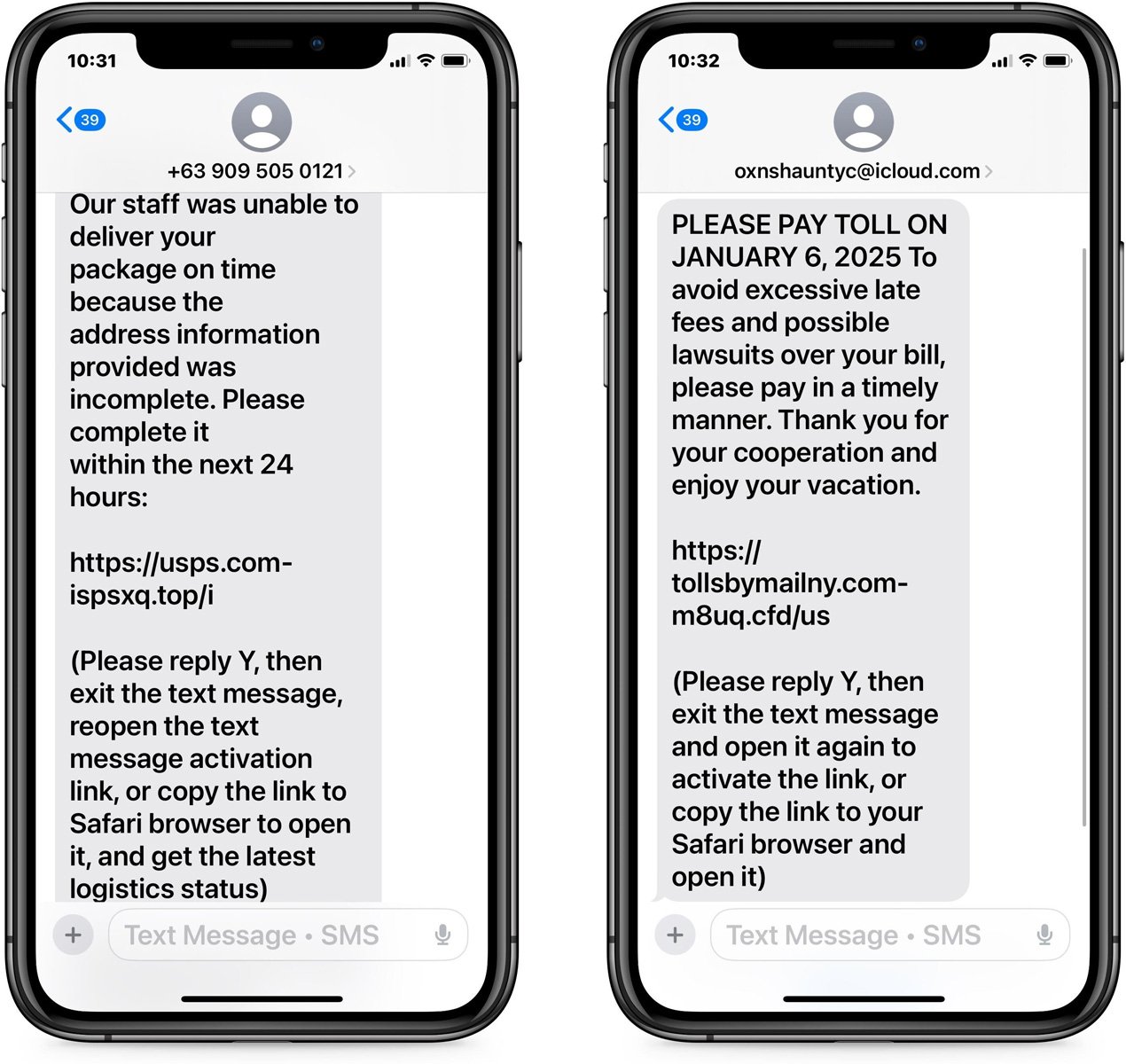

Aşağıda görebileceğiniz gibi, bilinmeyen gönderenlerden sahte bir USPS gönderim sorunu ve sahte, ödenmemiş yol ücreti metni gönderildi ve iMessage, bağlantıları otomatik olarak devre dışı bıraktı.

Kaynak: BleepingComputer

Bu kimlik avı tuzaklarının hiçbiri yeni olmasa da, bu smishing metinlerinin ve yakın zamanda görülen diğerlerinin, kullanıcılardan bağlantıyı etkinleştirmek için “Y” ile yanıt vermelerini istediğini fark ettik.

Mesajlarda “Lütfen Y yanıtını verin, ardından kısa mesajdan çıkın, kısa mesaj etkinleştirme bağlantısını yeniden açın veya bağlantıyı açmak için Safari tarayıcısına kopyalayın” yazıyor.

Daha fazla araştırma, bu taktiğin geçen yıl boyunca kullanıldığını ve yazdan bu yana artış gösterdiğini gösteriyor.

Kullanıcılar randevuları onaylamak veya kısa mesajlardan çıkmak için DUR, Evet veya HAYIR yazmaya alıştıkça, tehdit aktörleri bu tanıdık eylemin mesaj alıcısının metne yanıt vermesini ve bağlantıları etkinleştirmesini sağlayacağını umuyor.

Bunu yapmak, bağlantıları tekrar etkinleştirecek ve iMessage’ın bu metin için yerleşik kimlik avı korumasını kapatacaktır.

Kullanıcı artık etkin olan bağlantıya tıklamasa bile yanıt verme eylemi, tehdit aktörüne artık kimlik avı metinlerine yanıt veren bir hedefe sahip olduklarını söyleyerek onları daha büyük bir hedef haline getirir.

Düzenli okuyucularımızın çoğu bunların kimlik avı saldırıları olduğunu fark edebilecek olsa da, BleepingComputer’a yukarıdaki metinlerden biri, bunun meşru olup olmadığından emin olmayan yaşlı bir aile dostu tarafından gösterildi.

Ne yazık ki, bu tür insanlar genellikle bu tür kimlik avı mesajlarının hedefi oluyor ve kişisel bilgilerini, kredi kartı bilgilerini veya saldırganların daha sonra çaldığı diğer ayrıntıları girmelerine yol açıyor.

Bağlantıları devre dışı bırakılmış veya bilinmeyen bir gönderenden, metne yanıt vermenizi isteyen bir mesaj alırsanız, bunu yapmamanız önemle tavsiye edilir.

Bunun yerine metni doğrulamak için doğrudan şirket veya kuruluşla iletişime geçin ve yapmanız gereken başka bir şey olup olmadığını sorun.