ChatGPT sohbet robotunun arkasındaki şirket OpenAI’yi taklit ederek kullanıcıların iş e-posta hesabı kimlik bilgilerini çalmayı amaçlayan akıllı bir kimlik avı kampanyası, Inky araştırmacıları tarafından tespit edildi.

saldırı

ChatGPT hızla popülerlik kazandı ve bireyler ve kuruluşlar tarafından yaygın olarak kullanılıyor. Bu, siber suçluların markanın kimliğine bürünmesi için yeterli bir neden.

Saldırının ilk aşaması, kurbanın OpenAI tarafından gönderildiği iddia edilen meşru görünen bir e-posta almasını içerir. E-posta, alıcının ChatGPT hesap kurulumunu kullanmaya devam edebilmesi için e-posta adresini doğrulamasını ister. Tehdit aktörleri kurbanı daha fazla aldatmak için gönderenin etki alanını manipüle ederek e-postanın kendi kuruluşlarının BT desteğinden geliyormuş gibi görünmesini sağlar.

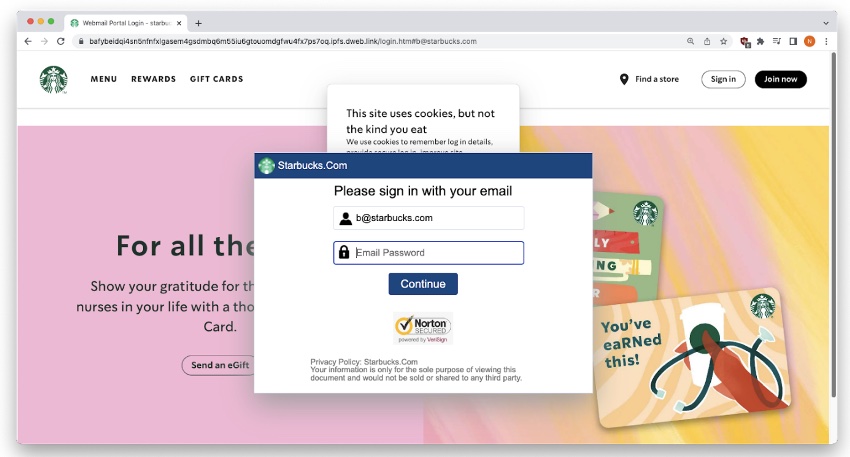

E-posta içinde, kötü amaçlı bir bağlantı içeren bir “e-postanızı doğrulayın” düğmesi sağlanır. Bağlantıyı tıklayan kurban, kuruluşlarının meşru sitesine benzeyecek şekilde tasarlanmış aldatıcı bir web sitesine yönlendirilir. Burada, oturum açma kimlik bilgilerini girmeleri istenir.

İlk oturum açma denemesi bir hata mesajı döndürse de kurbanın hassas verileri saldırganlar tarafından ele geçirilmiştir. Ardından, ikinci bir oturum açma denemesi, kurbanı kendi etki alanına (ör. kuruluşun yasal etki alanı) yönlendirir.

INKY uzmanları, “Yönlendirme, kişisel kodun yeni bir URL (…) oluşturmak ve mevcut kötü amaçlı URL’yi değiştirmek için “window.location.replace()” my_slice değişkenini kullanması nedeniyle gerçekleşiyor” dedi.

“Kimlik avcıları için ekstra bir avantaj olarak, replace() kullandıklarında, kimlik avı sitesi tarayıcının oturum geçmişine kaydedilmedi. Böylece alıcı, kimlik avı sitesine geri dönmek için geri düğmesini kullanamaz.”

akıllı taktikler

Kimlik avı sayfasına işaret eden bağlantı, kurbanın e-posta adresindeki alan adını temel alarak otomatik olarak ikna edici bir kimlik avı sayfası oluşturacak şekilde hazırlanmıştır.

Kurbanın alanını taklit eden kötü amaçlı site (Kaynak: INKY)

Saldırganlar ayrıca kimlik avı sayfasını barındırmak ve yayından kaldırmaya karşı daha dayanıklı hale getirmek için bilgisayarların geniş bir eşler arası ağ içinde dosyaları depolamasına ve paylaşmasına olanak tanıyan dağıtılmış bir dosya depolama protokolü olan Gezegenler Arası Dosya Sistemini (IPFS) kullanıyor.

“IPFS eşler arası modeli, ağdaki birden çok düğüm arasında dağıtılır ve barındırılır. Kimlik avı içeriği aynı anda birden fazla düğümde bulunduğundan, bu saldırılar alt etmelere karşı dirençlidir, bu nedenle kimlik avı içeriği bir düğüm hedeflense bile etkin olmaya devam eder.”