Olarak bilinen kötü şöhretli bilgi hırsızı Daha öte ara komut ve kontrol (C2) sunucusu olarak TikTok, Telegram, Steam ve Mastodon gibi popüler sosyal medya hizmetlerinden yararlanmaya devam ediyor.

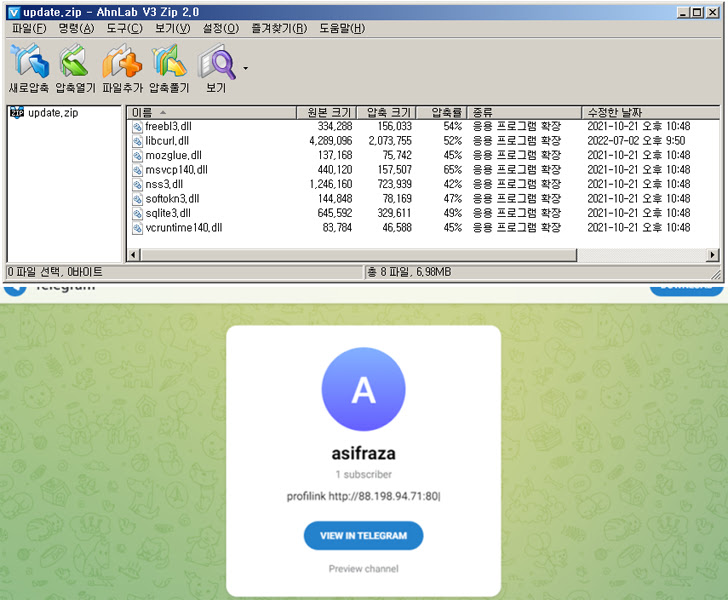

AhnLab Güvenlik Acil Durum Müdahale Merkezi (ASEC), geçen ayın sonlarında yayınlanan bir teknik analizde, “Bir kullanıcı çevrimiçi bir platformda bir hesap oluşturduğunda, herkesin erişebileceği benzersiz bir hesap sayfası oluşturulur.” “Tehdit aktörleri, bu sayfanın bazı bölümlerinde tanımlayıcı karakterler ve C2 adresini yazıyor.”

Başka bir deyişle, teknik, C2 adresini almak için sosyal medyada oluşturulan aktör kontrollü kullan-at hesaplarına dayanır.

Bu yaklaşımın bir avantajı, C2 sunucusunun kapatılması veya engellenmesi durumunda, saldırganın yeni bir sunucu kurarak ve önceden dağıtılan kötü amaçlı yazılımın sunucuyla iletişim kurmasına izin vermek için hesap sayfalarını düzenleyerek kısıtlamaları önemsiz bir şekilde aşabilmesidir.

İlk olarak 2018’de tanımlanan Vidar, güvenliği ihlal edilmiş ana bilgisayarlardan çok çeşitli bilgileri toplayabilen ticari bir kullanıma hazır kötü amaçlı yazılımdır. Genellikle yayılma için kimlik avı e-postaları ve crackli yazılımlar gibi dağıtım mekanizmalarına dayanır.

ASEC araştırmacıları, “Bilgi toplama tamamlandıktan sonra, zorla alınan bilgiler bir ZIP dosyasına sıkıştırılır, Base64’te kodlanır ve C2 sunucusuna iletilir.”

Kötü amaçlı yazılımın en son sürümündeki (sürüm 56.1) yeni olan şey, toplanan verilerin, sıkıştırılmış dosya verilerini düz metin biçiminde gönderdiği bilinen önceki varyantlardan farklı olarak, dışarı sızmadan önce kodlanmasıdır.

Araştırmacılar, “Vidar, aracı C2 olarak ünlü platformları kullandığı için uzun bir kullanım ömrüne sahip” dedi. “Altı ay önce oluşturulan bir tehdit aktörünün hesabı hâlâ korunmakta ve sürekli olarak güncellenmektedir.”

Gelişme, kötü amaçlı yazılımın, kötü niyetli Google Ads ve Exotic Lily ve Projector Libra olarak izlenen bir tehdit aktörüne atfedilen Bumblebee adlı bir kötü amaçlı yazılım yükleyici de dahil olmak üzere çeşitli yöntemler kullanılarak dağıtıldığına dair son bulguların ortasında geldi.

Risk danışmanlığı firması Kroll, geçen ay yayınlanan bir analizde, Google arama sonucundan tıklandığında kurbanı Vidar kötü amaçlı yazılımını barındıran yazım hatası yapılmış bir alana yönlendiren bir GIMP açık kaynak resim düzenleyici reklamı bulduğunu söyledi.

Tehdit ortamındaki kötü amaçlı yazılım dağıtım yöntemlerinin gelişimi, kısmen Microsoft’un Temmuz 2022’den bu yana internetten indirilen Office dosyalarındaki makroları varsayılan olarak engelleme kararına bir yanıttır.

Bu, Mark of the Web (MotW) korumalarını atlamak ve kötü amaçlı yazılıma karşı tarama önlemlerinden kaçınmak için e-posta eklerinde ISO, VHD, SVG ve XLL gibi alternatif dosya biçimlerinin kötüye kullanılmasında bir artışa yol açtı.

ASEC araştırmacıları, “Disk görüntü dosyaları MotW özelliğini atlayabilir çünkü içlerindeki dosyalar çıkarıldığında veya birleştirildiğinde, MotW dosyalardan miras alınmaz.” kötü amaçlı yazılım.