KrebsOnSecurity’nin edindiği bilgiye göre, 2012 yılında ABD şirketlerinden on milyonlarca dolar çalmak amacıyla üretken bir bilgisayar korsanlığı grubuyla komplo kurmakla suçlanan Ukraynalı bir adam İtalya’da tutuklandı ve şu anda ABD’de gözaltında tutuluyor.

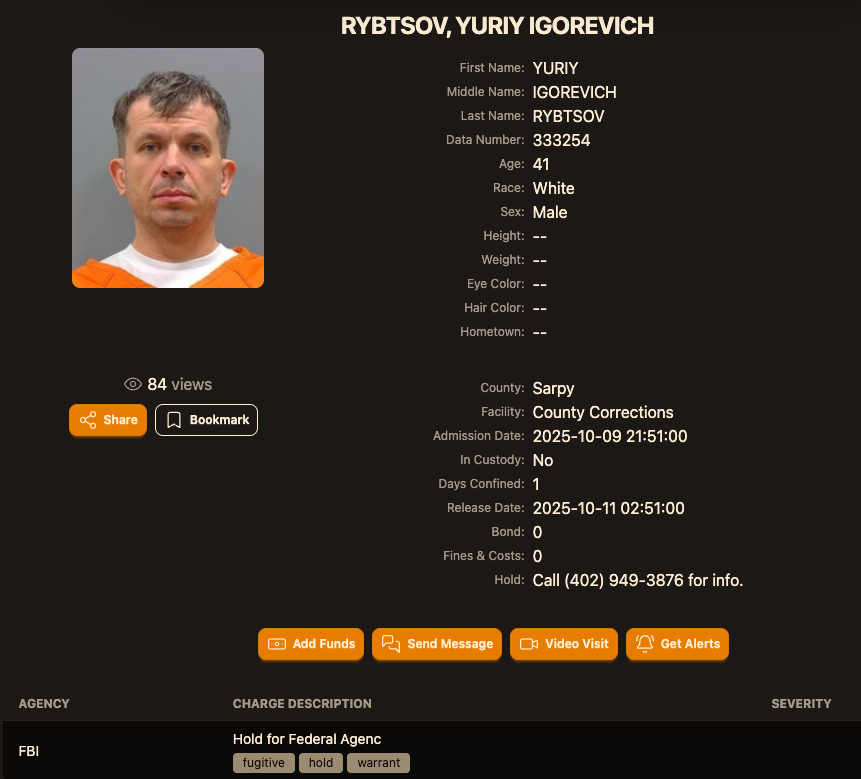

Soruşturmaya yakın kaynaklar şunu söylüyor: Yuriy İgoreviç RybtsovUkrayna’nın Rusya kontrolündeki Donetsk şehrinden 41 yaşındaki bir kişi, daha önce ABD federal suçlama belgelerinde yalnızca çevrimiçi kullanıcı adıyla anılmıştı “BayICQ.” Nebraska’daki savcılar tarafından sunulan 13 yıllık iddianameye (PDF) göre MrICQ, “olarak bilinen bir siber suç grubunun geliştiricisiydi”Jabber Zeus.”

Resim: kilitli nokta wtf.

Jabber Zeus adı, banka oturum açma bilgilerini çalan ve yeni bir kurban bir finans kurumunun web sitesine tek seferlik şifre girdiğinde gruba bir Jabber anlık mesajı gönderen, ZeuS bankacılık truva atının özel bir sürümü olan, kullandıkları kötü amaçlı yazılımdan türetilmiştir. Çete çoğunlukla küçük ve orta ölçekli işletmeleri hedef alıyordu ve kurbanların web tabanlı bir formda gönderdiği verileri sessizce ele geçirebilen kötü amaçlı yazılım olan “tarayıcıdaki adam” saldırılarının ilk öncülerindendi.

Kurban bir şirketin hesaplarına girdikten sonra, Jabber Zeus ekibi, banka transferlerini yönetmek için ayrıntılı evde çalışma programları aracılığıyla işe alınan düzinelerce “para katırını” eklemek için firmanın maaş bordrosunu değiştirecekti. Katırlar, çalınan maaş bordrosu mevduatlarını – komisyonları hariç – banka havalesi yoluyla Ukrayna ve Birleşik Krallık’taki diğer katırlara iletecek.

Jabber Zeus ekibini hedef alan 2012 iddianamesinde MrICQ adı şu şekilde geçiyor:John Doe #3“ve bu kişinin yeni ele geçirilen kurbanlarla ilgili gelen bildirimleri ele aldığını söyledi. Adalet Bakanlığı (DOJ), MrICQ’nun ayrıca grubun elektronik döviz bozdurma hizmetleri aracılığıyla soygunlarından elde edilen gelirlerin aklanmasına yardımcı olduğunu söyledi.

Jabber Zeus soruşturmasına aşina olan iki kaynak, Rybtsov’un İtalya’da tutuklandığını ancak tutuklanmasının kesin tarihi ve koşullarının belirsizliğini koruduğunu söyledi. İtalyan Yüksek Mahkemesi tarafından yayınlanan son kararların bir özeti (PDF), Nisan 2025’te Rybtsov’un ABD’ye iade edilmekten kaçınmak için yapılan son itirazı kaybettiğini belirtiyor.

Mugshot sitesine göre kilitli[.]offfRybtsov 9 Ekim’de Nebraska’ya geldi ve tutuklama emri kapsamında tutuluyordu. ABD Federal Soruşturma Bürosu (FBI).

Veri ihlali izleme hizmeti Constella Intelligence, iş profili oluşturma sitesi bvdinfo’da ihlal edilen kayıtları buldu[.]com, 41 yaşındaki Yuriy Igorevich Rybtsov’un Donetsk’teki Barnaulska St. 59 adresindeki bir binada çalıştığını gösteriyor. Constella’da bu adres üzerinde daha fazla araştırma yapıldığında, aynı apartmanın adına kayıtlı bir işletme tarafından paylaşıldığı ortaya çıktı. Vyacheslav “Tank” PençukovUkrayna’daki Jabber Zeus ekibinin lideri.

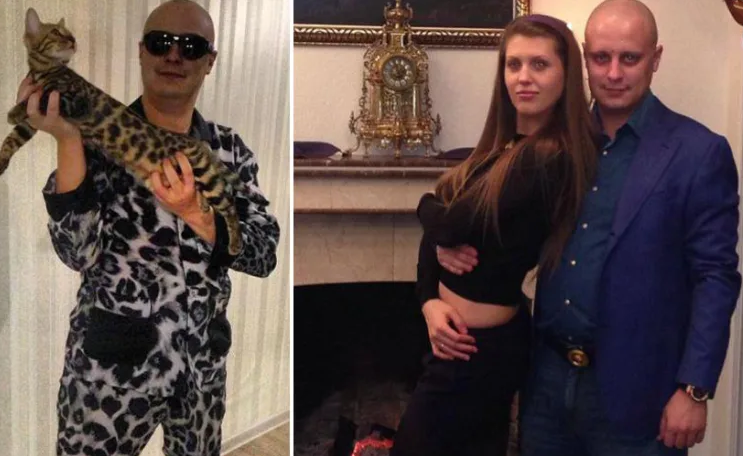

Vyacheslav “Tank” Penchukov, burada Ukrayna’da “DJ Slava Rich” olarak performans sergilerken, sosyal medyadan alınan tarihsiz bir fotoğrafta görülüyor.

Penchukov, 2022 yılında eşiyle buluşmak için İsviçre’ye giderken tutuklandı. Geçen yıl Nebraska’daki bir federal mahkeme Penchukov’u 18 yıl hapis cezasına çarptırdı ve tazminat olarak 73 milyon dolardan fazla ödeme yapmasına karar verdi.

Lawrence Baldwin 2009 yılında Jabber Zeus çetesini izlemeye ve engellemeye başlayan Gürcistan merkezli bir tehdit istihbarat şirketi olan myNetWatchman’ın kurucusudur. myNetWatchman, Ukraynalı bilgisayar korsanları tarafından kullanılan Jabber sohbet sunucusuna gizlice erişim sağlayarak Baldwin’in MrICQ ile diğer Jabber Zeus üyeleri arasındaki günlük konuşmaları gizlice dinlemesine olanak tanıdı.

Baldwin, bu gerçek zamanlı sohbet kayıtlarını birden fazla eyalet ve federal emniyet teşkilatı ve bu muhabirle paylaştı. 2010 ile 2013 yılları arasında, her gün birkaç saatimi ülke çapındaki küçük işletmeleri bordro hesaplarının bu siber suçlular tarafından boşaltılmak üzere olduğu konusunda uyarmak için harcadım.

Bu bildirimler ve Baldwin’in yorulmak bilmeyen çabaları, sayısız olası kurbanın büyük miktarda paradan tasarruf etmesini sağladı. Ancak çoğu durumda zaten çok geç kaldık. Bununla birlikte, çalınan Jabber Zeus grup sohbetleri, altı ve yedi rakamlı mali kayıplar nedeniyle bankalarıyla mahkemede kavga eden küçük işletmeler hakkında burada yayınlanan düzinelerce hikayenin temelini oluşturdu.

Baldwin, Jabber Zeus ekibinin birçok açıdan emsallerinden çok ileride olduğunu söyledi. Yeni başlayanlar için, ele geçirilen sohbetler, doğrudan orijinal Zeus Truva Atı’nın yazarıyla oldukça özelleştirilmiş bir botnet oluşturmaya çalıştıklarını gösterdi. Evgeni Mihayloviç BogaçevUzun süredir FBI’ın “En Çok Arananlar” listesinde yer alan bir Rus. Bogaçev’in tutuklanmasını sağlayacak bilgi verene federallerin 3 milyon dolarlık ödülü var.

Evgeniy M. Bogachev, tarihsiz fotoğraflarla.

Jabber Zeus’un temel yeniliği, yeni bir kurbanın finans kurumunu taklit eden bir kimlik avı sayfasına tek seferlik bir şifre kodu girdiğinde MrICQ’nun alacağı anlık mesaj uyarısıydı. Çetenin bu bileşene verdiği dahili isim şuydu: “Leprikon” ve bunu çalışırken gösteren aşağıdaki videoyu hazırladılar. Jabber Zeus aslında HTML kodunu kurbanın tarayıcısında görüntülendiği şekilde yeniden yazacak ve çok faktörlü kimlik doğrulama için kurbanın bankası tarafından gönderilen tüm şifreleri ele geçirmelerine olanak tanıyacaktı.

Baldwin, KrebsOnSecurity’e şunları söyledi: “Bu adamlar o kadar çok sayıda kurbanı tehlikeye attılar ki, çalınan bankacılık bilgilerinin oluşturduğu bir tsunamiye gömülmek üzereydiler.” “Fakat Leprikon’un asıl amacı en yüksek değere sahip kimlik bilgilerini izole etmekti – iki faktörlü kimlik doğrulaması açık olan ticari banka hesapları. Bunların çok daha zorlu hedefler olduğunu biliyorlardı çünkü açıkça korumaları gereken çok daha fazla paraları vardı.”

Baldwin, Jabber Zeus truva atının aynı zamanda bilgisayar korsanlarının kurbanın virüslü bilgisayarı aracılığıyla ticari banka hesaplarını çalmasını sağlayan özel bir “geri bağlantı” bileşeni de içerdiğini söyledi.

“Jabber Zeus ekibi kelimenin tam anlamıyla kurbanın banka hesabına kurbanın IP adresinden veya uzaktan kumanda işlevinden ve cihazı tamamen taklit ederek bağlanıyordu” dedi. “Bu truva atı, o zamanlar herkesin son teknoloji ürünü güvenli çevrimiçi bankacılık olduğunu düşündüğü şey için sıcak bir bıçak gibiydi.”

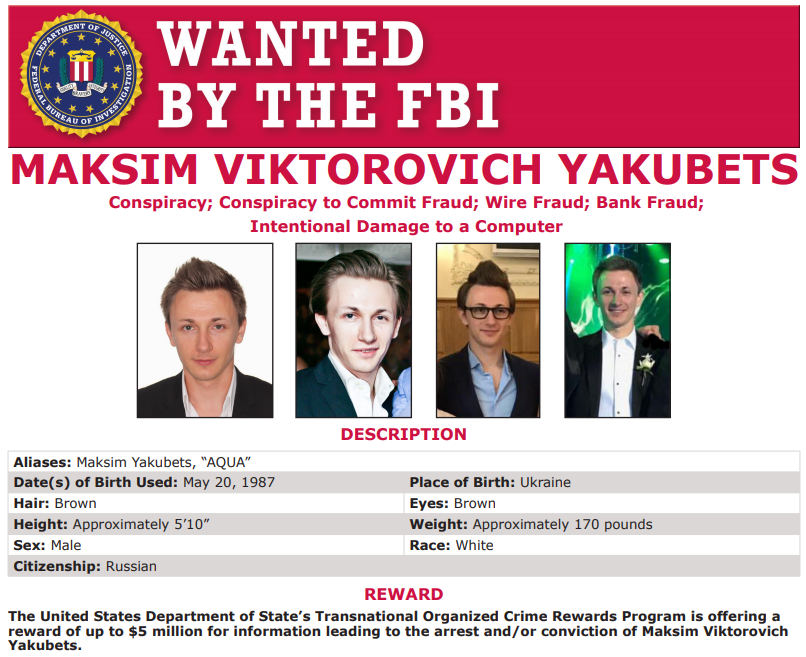

Jabber Zeus ekibi, Zeus’un yazarıyla doğrudan temas halinde olmasına rağmen, myNetWatchman tarafından yakalanan sohbetler, Bogachev’in grubun yardım çağrılarını sıklıkla görmezden geldiğini gösteriyor. Hükümet, Jabber Zeus mürettebatının gerçek liderinin Maksim Yakubets38 yaşında, Rus vatandaşlığına sahip Ukraynalı bir adam, hackerın eline geçti “Su.”

Evil Corp’un lideri olduğu iddia edilen Maksim “Aqua” Yakubets. Resim: FBI

Baldwin’in ele geçirdiği Jabber sohbetleri, Aqua’nın neredeyse her gün MrICQ, Tank ve bilgisayar korsanlığı ekibinin diğer üyeleriyle etkileşime girdiğini ve çoğunlukla grubun Rusya’dan uzaktan para çekme ve para çekme faaliyetlerini kolaylaştırdığını gösteriyor.

Hükümet, Yakubets/Aqua’nın daha sonra en az 17 hackerdan oluşan elit bir siber suç çetesinin lideri olarak ortaya çıkacağını ve şirket içinde kendilerini “” olarak adlandıracağını söylüyor.Kötü Şirket.” Evil Corp üyeleri şunları geliştirdi ve kullandı: Dridex (diğer adıyla Ağır) truva atı, Amerika Birleşik Devletleri ve Avrupa’daki yüzlerce kurban şirketten 100 milyon dolardan fazla para çekmelerine yardımcı oldu.

Hükümetin Yakubets’in tutuklanmasına yol açan bilgi karşılığında aldığı 5 milyon dolarlık ödülle ilgili 2019 tarihli bu hikaye, Aqua, Tank, Bogachev ve diğer Jabber Zeus mürettebatı arasında kurbanları hakkında yazdığım hikayeleri tartışan konuşmalardan alıntılar içeriyor. Baldwin ve ben, altı bölümlük yeni haftalık podcast için uzun uzadıya röportaj yaptık. BBC Evil Corp’un tarihinin derinliklerine inen bölüm Bir, Zeus’un evrimine odaklanırken, ikinci bölüm, eski FBI ajanı tarafından grupla ilgili bir soruşturmaya odaklanıyor. Jim Craig.

Resim: https://www.bbc.co.uk/programmes/w3ct89y8