Ivanti, bugün müşterileri Ivanti Endpoint Manager Mobile (EPMM) yazılımlarını, uzaktan kod yürütme elde etmek için saldırılara zincirlenmiş iki güvenlik açısına karşı eklemeleri konusunda uyardı.

Şirket, “Ivanti, bir ortam ve bir yüksek şiddet güvenlik açığına değinen Endpoint Manager Mobile (EPMM) için güncellemeler yayınladı.” Dedi.

“Birlikte zincirlendiğinde, başarılı sömürü, kimliği doğrulanmamış uzaktan kod yürütmesine yol açabilir. Açıklama sırasında çözümü sömürülen çok sınırlı sayıda müşterinin farkındayız.”

İlk güvenlik kusuru (CVE-2025-4427), EPMM’nin API bileşeninde bir kimlik doğrulama baypastır ve saldırganların korunmasız cihazlarda korunan kaynaklara erişmesine izin verir. İkincisi (CVE-2025-4428 olarak izlenen), tehdit aktörlerinin kötü niyetli olarak hazırlanmış API istekleri aracılığıyla hedeflenen sistemlerde keyfi kod yürütmesine izin veren bir uzaktan kod yürütme güvenlik açığıdır.

Ivanti, müşterilerin Ivanti uç nokta yöneticisi Mobile 11.12.0.5, 12.3.0.2, 12.4.0.2 veya 12.5.0.1’i yükleyerek iki sıfır günlük kusuru azaltabileceğini söylüyor.

Şirket, hala bu saldırıları araştırırken ve uzlaşma göstergeleri sunamamasına rağmen, müşterilerin daha fazla rehberlik için destek ekibine ulaşmaları gerektiğini de sözlerine ekledi.

Ivanti, iki güvenlik açığının EPMM tarafından kullanılan iki açık kaynaklı kütüphaneyle “ilişkili” olduğunu söylerken, isimlerini danışmanlıkta paylaşmadı. Bir sözcü, daha fazla bilgi için BleepingComputer’ı bugünün danışmanlığına yönlendirdi.

Ivanti, “Sorun sadece şirket içi EPMM ürününü etkiliyor. MDM, Ivanti’nin bulut tabanlı birleşik uç nokta yönetimi çözümü, Ivanti Sentry veya diğer Ivanti ürünleri için Ivanti nöronlarında mevcut değil.” “Şirket içi EPMM ürününü kullanan tüm müşterileri hemen yüklemeye çağırıyoruz.”

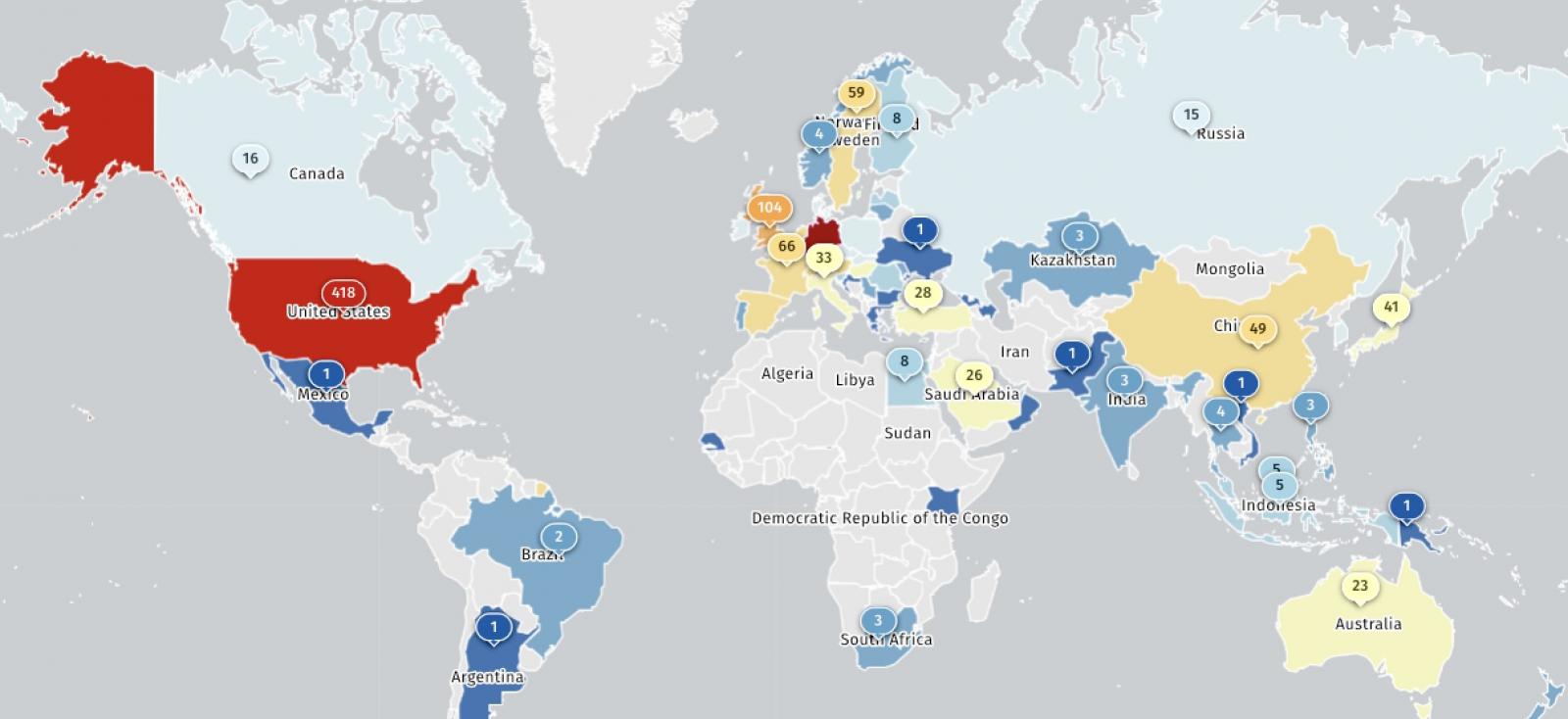

Shadowserver Tehdit İzleme Platformu şu anda, çoğu Almanya’da (992) ve Amerika Birleşik Devletleri’nde (418) çevrimiçi olarak maruz kalan yüzlerce Ivanti EPMM örneğini izliyor.

Bugün, Ivanti ayrıca, yetkilendirilmemiş saldırganların idari erişim kazanmasına izin verebilecek ITSM BT hizmet yönetimi çözümü için nöronlarını etkileyen kritik bir kimlik doğrulama baypas güvenlik açığı (CVE-2025-22462) ele almak için güvenlik güncellemeleri yayınladı.

Ayrıca, müşterileri, yerel kimlik dışı saldırganların savunmasız sistemler üzerindeki ayrıcalıkları artırmasına izin veren bulut hizmetleri cihazında (CSA) varsayılan kimlik bilgileri kusurunu (CVE-2025-22460) yamaya çağırdı.

Son yıllarda, Ivanti’nin VPN aletlerini ve IC’lerini, IP’lerini ve ZTA ağ geçitlerini hedefleyen sıfır gün saldırılarında başka birçok güvenlik açığı kullanılmıştır.

FBI ve CISA ayrıca Ocak ayında yayınlanan ortak bir danışma konusunda, tehdit aktörlerinin hala savunmasız ağları ihlal etmek için aylarca Ivanti Bulut Servis Cihazları (CSA) güvenlik açıklarını kullandıkları konusunda uyardı.

14 metrelik kötü niyetli eylemlerin analizine dayanarak, saldırıların% 93’ünün ve bunlara karşı nasıl savunulacağının arkasındaki en iyi 10 MITER ATT & CK tekniklerini keşfedin.