Araştırmacılar BiBi kötü amaçlı yazılım ailesinin hem Linux hem de Windows sistemlerindeki verileri yok eden çeşitlerini keşfettikçe, İsrail bilgisayarlarında veri silme saldırıları daha sık hale geliyor.

BiBi sileceğin Linux versiyonu Ekim ayı sonlarında siber güvenlik şirketleri ESET ve SecurityJoes’taki araştırmacılar tarafından görüldü ve bunun Hamas yanlısı hacktivistler tarafından başlatıldığı belirtildi.

Hafta sonu İsrail’in CERT’si, kuruluşların tehdit aktörlerinin faaliyetlerini tespit etmesine veya engellemesine yardımcı olabilecek kuralların yer aldığı bir uyarı yayınladı.

Ajans, kuruluşların tüm kurumsal güvenlik sistemleri (örneğin, güvenlik bilgileri ve olay yönetimi – SIEM, Uç Nokta Tespiti ve Yanıtı (EDR) ve antivirüs) için sağlanan tanımlayıcıları kullanmasını önerir.

Hükümet ayrıca şirketlerden, kurumsal ana bilgisayarlarda bir veya daha fazla tanımlayıcı bulmaları durumunda ulusal siber sistemi bilgilendirmelerini istiyor.

Silecek kötü amaçlı yazılımı kurtarma seçeneklerini devre dışı bırakır

‘BiBi-Linux’, Güvenlik Joes’un Olay Müdahale ekibi tarafından keşfedildi ve 30 Ekim’de bunun Hamas yanlısı bilgisayar korsanları tarafından geri dönüşü olmayan veri bozulmasına ve operasyonel kesintiye neden olmak için kullanıldığını bildirdi.

ESET araştırmacıları ertesi gün açıklandı BiBiGun olarak takip ettikleri Hamas destekli bir hacktivist grup tarafından dağıtılan kötü amaçlı yazılımın Windows versiyonunu keşfettiklerini söyledi.

Kötü amaçlı yazılım amacına yalnızca dosyaların üzerine yazarak ulaşır ve herhangi bir veri sızıntısı, şifreleme veya fidye talebi söz konusu değildir.

Cuma günü, BlackBerry’nin tehdit istihbarat ekibi, BiBi-Linux kötü amaçlı yazılımının Windows versiyonunun teknik bir analizini yayınladı. Araştırmacılar bu varyantı SecurityJoes’un bulgularını yeni Linux silicisine göndermesinden bir gün sonra buldular.

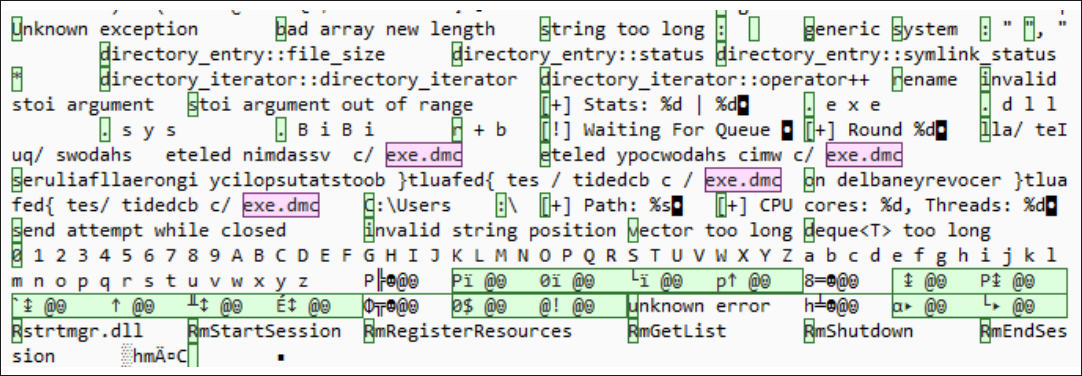

Kötü amaçlı yazılım, 203 KB’lik 64 bitlik küçük bir yürütülebilir dosyada paketlenmiştir. Başlatıldığında, hızlı veri silme saldırıları için kullanabileceği iş parçacığı sayısını belirlemek üzere ana bilgisayarın işlemcisinin profilini çıkarır ve sekiz çekirdekte 12 iş parçacığını destekler. Benzer bir çoklu iş parçacığı ve kuyruklama mantığı Linux varyantında görüldü.

Araştırmacılara göre tehdit aktörü, eski antivirüs ürünlerinde yaygın olan kalıp tespit kurallarını atlatmak için basit sağdan sola tekniğini kullandı.

Windows için BiBi, .EXE, .DLL ve .SYS dosyaları dışındaki tüm dosya türlerini hedefler; bunun nedeni, bunların yok edilmesinin bilgisayarı kullanılamaz hale getirmesi ve hacktivistlerin mesajlarını aktaramaması olabilir.

Hedeflenen dosyaların içeriği, kurtarılamaz hale getirmek için rastgele baytlarla üzerine yazılır ve on karakterlik uzun bir rastgele harf dizisi ve ardından “BiBi” dizesini içeren alfasayısal bir uzantı kullanılarak yeniden adlandırılır.

Örneğin, orijinal adı “document.txt” olan bir dosya, kötü amaçlı yazılım saldırısından sonra “asdzxcqwer.BiBi3” olarak yeniden adlandırılabilir.

Bu süreç önceden tahmin edilemez, orijinal dosya adlarını gizler ve veri kurtarma çabalarını daha da karmaşık hale getirir.

Kötü amaçlı yazılım, sistemin kolayca geri yüklenmesini önlemek için, daha önceki bir duruma ait sistem anlık görüntülerini tutan ve genellikle veri ve ayarları kurtarmak için kullanılan gölge kopyaları da siler.

Ayrıca BiBi, sistem önyüklemesinde ‘Hata Kurtarma’ modunu kapatır ve ‘Windows Kurtarma’ özelliğini devre dışı bırakır.

BlackBerry, ilk enfeksiyon vektörünün şu anda bilinmediğini söylüyor.

Security Joes, geçen hafta sonlarında kampanyayı ve onun düzenlenmesinden sorumlu Karma hacktivist grubunu daha derinlemesine inceleyen yeni ve daha kapsamlı bir rapor yayınladı.

Rapor, Karma’nın daha önce fidyesiz veri şifreleme saldırıları başlatmasıyla bilinen ‘Moses Staff’ gibi daha önce bilinen İranlı hacktivist gruplarla bazı örtüşmelerini sunuyor.

GüvenlikJoes ve BlackBerry YARA kurallarını sağlıyor [1, 2] BiBi silicinin şu anda bilinen iki varyantını ve iki yürütülebilir dosyanın karmalarını tespit etmek için. Başka bir tanımlayıcı kümesi [TXT, CVS] BiBi tehdit faaliyeti için İsrail’in CERT yetkilisinden ulaşılabilir.