Yeni gelir yolları ve daha düşük üretim maliyetleri vaadiyle hareket eden otomobil üreticileri, araçları heyecanla yeni nesil uygulama platformlarına dönüştürüyor. Filo işleten veya taşımayı işlerinin önemli bir parçası haline getiren kuruluşlar, abonelik temelinde sunulan, kablosuz olarak açılıp kapatılabilen “yazılım tanımlı” özellikleri giderek daha fazla tercih edebiliyor. Uzmanlar, kötü haber şu ki, akıllı araba yaratıcılığının bu yeni versiyonunun aynı zamanda araç saldırı yüzeyini ve iş riskini de arttırdığı konusunda uyarıyor.

Deloitte yazılım tanımlı araçları tanımlar (SDV'ler), “otomobillerin son derece elektromekanik terminallerden sürekli olarak yükseltilebilen akıllı, genişletilebilir mobil elektronik terminallere kademeli dönüşümünü” yansıtıyor.

Bu, OTA yazılım güncellemeleri yoluyla hata düzeltmeleri sunmak ve çarpışma önleme sistemleri ve sürücü yardımı gibi güvenlik özelliklerini geliştirmek anlamına gelir; müzik ve video akışı veya araç içi Wi-Fi erişimi gibi bilgi-eğlence sistemleri için abonelikler sunmak; koltuk ısıtıcıları veya kendi kendine sürüş gibi bir düğmeye basarak zil ve ıslık sesini seçme yeteneği; ve belki de filo yöneticileri için en ilginç olanı, daha etkili önleyici bakıma olanak sağlayan sürekli telematik ve teşhistir.

SDV devriminin pek de harika olmayan bazı unsurları da var: Üreticiler yalnızca özellikleri açıp kapatabilme yeteneğine sahip olmakla kalmıyor, aynı zamanda örneğin bir marş-kesme cihazı kullanarak arabayı uzaktan devre dışı bırakabiliyorlar. kredi ödemeleri gecikiyor.

Yazılım Tanımlı Araç Riski Çok Yönlüdür

Elbette bunların hepsi çok fütüristik ve kullanışlı, ancak SDV'ler sürücüleri çok sayıda risk araç hırsızlığına, fiziksel tehlikelere, uzaktan devre dışı bırakma özelliği aracılığıyla araç dağıtımlı hizmet reddine (DDoS), takip eden sosyal mühendislik saldırılarına ve daha fazlasına neden olabilecek durumlar.

Asıl sorun, bu yeni nesil otomobillerin daha az platforma ve SKU'ya sahip olmasına rağmen daha gelişmiş telematik ve yazılım arayüzlerine sahip olmasıdır. Bu, fabrikalardaki montaj hatlarının daha az yeniden düzenlenmesiyle sonuçlanır, ancak daha büyük bir kod tabanı aynı zamanda daha fazla istismar edilebilir güvenlik açığı anlamına da gelir. Ve bu arabaların sunduğu kablosuz (OTA) yetenekler sayesinde, bu saldırılar potansiyel olarak uzaktan gerçekleştirilebilir.

Gerçekten de, IOActive geçen yıl, 2022'de keşfedilen tüm güvenlik açıklarının neredeyse yarısının ağ bağlantılarıyla ilgili olduğunu, buna karşılık %40'ının yerel güvenlik açıkları ve %10'unun ise fiziksel donanım kusurlarıyla ilgili olduğunu ortaya koyan bir rapor yayınladı. Payı Yerel güvenlik açıkları arttıFirma, bunun araç yazılım yığınlarındaki kod hacmindeki katlanarak artan artıştan kaynaklandığını belirtti.

Araç siber güvenliği değerlendirmeleri yapan bir siber güvenlik danışmanlığı şirketi olan NCC Group'ta kıdemli güvenlik danışmanı Liz James, “Yazılım tanımlı araçlar bazı açılardan hata yapma fırsatını artırıyor” diyor. “Yazılım yığınınız ne kadar karmaşık olursa, uygulama hatalarına sahip olma olasılığınız da o kadar artar ve artık hiçbir zaman çalıştırılamayabilecek bir yazılıma da sahipsiniz, bu da geleneksel gömülü sistem önerilerine aykırıdır.”

Söz konusu olan yalnızca geleneksel güvenlik açıkları değil. Siber güvenlik danışmanlığı araştırma ve stratejiden sorumlu kıdemli başkan yardımcısı John Sheehy, SDV'lere geçişle birlikte otomobillerin sanal makineler, hipervizörler ve uygulama programlama arayüzleri (API'ler) içeren bulut altyapısına giderek daha fazla benzediğini ve karmaşıklığın artmasıyla birlikte daha fazla başarısızlık riskinin ortaya çıktığını söylüyor IOAktif.

Sheehy, “Hipervizör uzlaşması, otomobil üreticilerinin ve tedarikçilerinin, araç ağlarında kritik kontrol sistemleri ile kritik olmayanlar arasında ayrım ve izolasyon oluşturmak için yaptıkları tüm harika çalışmaları tamamen boşa çıkarıyor” diyor. Örneğin, bir arabanın telematik ünitesinin ele geçirilmesi ve ardından bir hiper yönetici kaçışı, bir saldırganın o donanım üzerinde çalışan sanallaştırılmış bir elektronik kontrol ünitesindeki (ECU) herhangi bir işlemi ve veriyi kontrol etmesine, değiştirmesine ve manipüle etmesine olanak tanır. “Bu, yolcu ve araç güvenliği açısından tamamen bir oyundur” diyor.

Aynı zamanda bir gizlilik riski de var. Araba üreticileri, araçlarını kullanırken araç sahiplerinden çok çeşitli veriler toplar. Sürücülerin arabalarına bağladığı sensörlerin, mikrofonların, kameraların, telefonların ve cihazların çoğalması, araba uygulamaları, ve araç telematiği, aralarında BMW, Ford, Toyota, Tesla, Kia ve Subaru'nun da bulunduğu otomobil üreticilerinin şaşırtıcı olabilecek derinlemesine kişisel veriler toplamasına olanak tanıyor. Buna göre göçmenlik durumu, ırk, yüz ifadeleri, kilo, sağlık ve genetik bilgiler, coğrafi konum ve hatta araç içi cinsel aktivite verileri de dahil. Mozilla Vakfı tarafından yürütülen 2023 analizi. Tüm bu veriler daha sonra üçüncü taraflara paylaşılabilir veya satılabilir ve çoğunlukla pazarlama amacıyla kullanılabilir.

Hatta Biden yönetimi Şubat ayında bu tür yeteneklerin Çinli otomobil üreticilerinin elinde olduğu konusunda uyardı. bir tehlikedir, çünkü “vatandaşlarımız ve altyapımız hakkında hassas veriler toplayabiliyorlardı.”

Otomobil Üreticileri Yazılım Tanımlı Siber Güvenliği Güçlendiriyor

Güvenlik araştırmacılarının SDV mimarilerini ve bunların destekleyici altyapılarını daha fazla incelemeye tabi tutmasıyla endişeler ortaya çıkıyor. Örneğin, Danışmanlık SBD Automotive son üç yıldır devam eden penetrasyon testleri yürütüyor. Onlar hakkında buldular Araçlardaki güvenlik açıklarının dörtte biri araç dışı altyapıyı etkiledi mobil uygulamalar ve API'ler gibi araçları desteklerken, %76'sı araç içi bilgi-eğlence sistemi (IVI), şanzıman kontrol ünitesi ve aracın kontrol sistemlerine giriş kapısı dahil olmak üzere araçları doğrudan etkiledi.

Nisan ortasında Singapur'daki Black Hat Asia'da Çinli internet devi Baidu'dan araştırmacılar, kritik güvenlik sorunlarını tartışın Birçok akıllı arabada kullanılan otonom sürüş etki alanı denetleyicilerinde bulunur. Geçen yılki Black Hat USA'da siber güvenlik araştırmacıları bunu nasıl başardıklarını gösterdiler. Tesla araçlarının belirli özelliklerini ödemeden etkinleştirme.

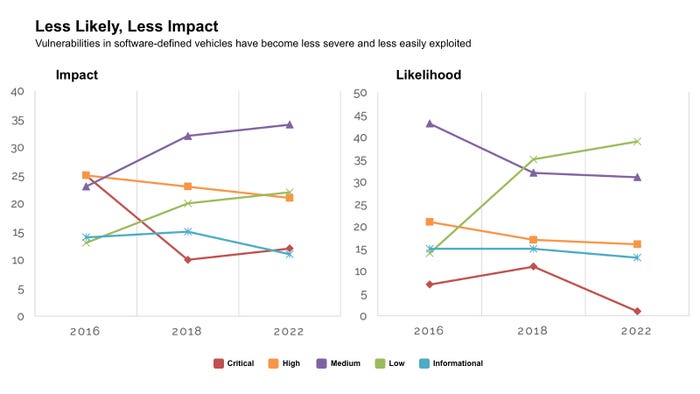

Araştırmacının bu odağı, otomobil üreticilerinin güvenlik çabalarına daha fazla ivme kazandırıyor. Örneğin IOActive'in raporu, şirketin altı yıllık araç değerlendirmeleri sırasında karşılaştığı güvenlik açığı ortamındaki değişiklikleri özetledi: Genel olarak, araba üreticileri kritik ve yüksek önemdeki hataların görülme sıklığını azalttı ve bunların istismar edilmesini zorlaştırdı. firma.

Yazılım tanımlı araçlarda daha az kritik ve yüksek önem derecesine sahip kusurlar bulunur ve bunların istismar edilme olasılığı daha düşüktür. Kaynak: IOActive

SDV Güvenliği İçin Önümüzde Uzun Bir Yol

Synopsys Software Integrity Group'un kıdemli otomotiv güvenlik stratejisti Dennis Kengo Oka, güvenlik açığı eğilimleri iyi bir haber olsa da otomobil üreticileri ve onların OEM tedarikçilerinin hâlâ güvenliğe öncelik veren geliştirme süreçleri oluşturmaya odaklanmaları gerektiğini söylüyor.

Özellikle şirketlerin “başlangıçtan bu sistemlere yönelik güvenlik kontrollerini tasarlama ve oluşturma” konusuna odaklanması gerekiyor. [and] Sorunları erken tespit edip düzeltmek amacıyla güvenli kodlama ve sürekli test sağlamak için güvenli geliştirme süreçleri oluşturmak” diyor.

NCC'den James ayrıca her ECU için benzersiz kriptografik kimlik bilgilerinin kullanılmasının masa üstü olması gerektiğini belirtiyor. Araçtan buluta (V2C) işlevselliğini güvence altına almak için üreticilerin sıfır güven mimarisini benimsemesi ve anormal davranışları tespit edip engelleyebilecek bir güvenlik operasyon merkezi çalıştırması gerekiyor.

Üreticilerin aynı zamanda tedarik zincirlerinin bütünlüğüne de dikkat etmeleri gerekiyor. IOActive'den Sheehy, bir araç üreticisinin telematik hizmetinin saldırganlar tarafından tehlikeye atılması durumunda, o ekosistem tarafından hizmet verilen tüm araçların risk altında olduğunu ve bunun araç filosunu yöneten şirketler için önemli bir sorun olduğunu söylüyor.

“Bu tür tedarik zinciri saldırıları çözülmesi zor bir sorundur” diyor. “Uzun vadede, araçlar gibi yüksek sonuç doğuran tüm siber-fiziksel cihazların, tedarik zinciri bütünlüğüne ilişkin bir dizi politikaya ihtiyacı var.”