IRCCS MultiMedica siber saldırısının sorumluluğunu üstlenen LockBit fidye yazılımı, İtalyan hastanesini kurban olarak listeledi. tweet attı siber güvenlik analisti ve araştırmacısı Dominic Alvieri.

İtalyan Il Giorno gazetesinin haberine göre, 26 Nisan günü Milano ve Sesto San Giovanni’deki MultiMedica hastanelerindeki tüm ayakta tedavi faaliyetleri, acil servis operasyonları ve raporların toplanması bir siber saldırının ardından askıya alındı.

IRCCS MultiMedica, Milano, İtalya merkezli bir araştırma hastanesidir. İtalya’da özellikle kardiyovasküler hastalığa odaklanan 3 IRCCS’den biridir.

IRCCS’nin adı veya teknik olarak “Istituto di Ricovero e Cura a Carattere Scientifico”, klinik yardımı araştırma faaliyetleriyle güçlü bir şekilde ilişkilendiren ilgili ulusal çıkarlara sahip biyomedikal kurumları belirtir.

IRCCS MultiMedica siber saldırısının nasıl gerçekleştirildiği ve talep edilen fidye tutarı henüz net değil. İtalyan sağlık hizmeti sağlayıcısının web sitesi, yazı yazıldığı sırada işlevsel değildi.

Cyber Express, iddia edilen IRCC MultiMedica siber saldırısını doğrulamak için ulaştı. Ancak şu ana kadar bir yanıt alamadık.

IRCCS MultiMedica siber saldırısı

IRCCS MultiMedica 30 yılı aşkın bir süre önce kurulmuştur ve Sağlık Bakanlığı tarafından tanınmaktadır. Bir hastaneye, Milano Üniversitesi’nin bir eğitim merkezine, çok uzmanlıklı hastanelere, bir ayakta tedavi merkezine ve araştırma merkezlerine ev sahipliği yapmaktadır.

Grubun 2021’de yıllık cirosu 229 milyon avroydu, bu yüzden muhtemelen LockBit fidye yazılımı grubu finansal kazançlar için grubu hedef aldı. IRCCS MultiMedica ayrıca 2018’de Sağlık Bakanlığı’ndan 2.227.909,41 € tutarında araştırma fonu aldı.

IRCCS MultiMedica siber saldırısı, yalnızca büyük miktarda hasta verisini değil, diğer bağlı ulusal sağlık kuruluşlarını da riske attı.

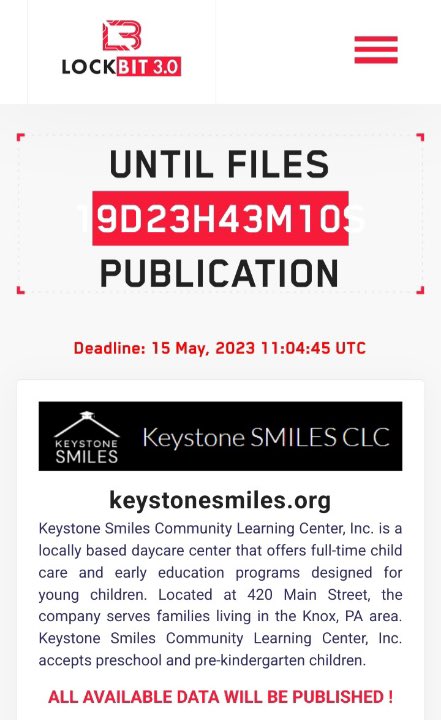

LockBit sağlık, kreş ve gazi bakımını hedefliyor

LockBit fidye yazılımı grubu, bu hafta bir gazinin evi olan Magnolia Bakım Merkezini hedef aldı. Günler sonra fidye yazılımı grubu, Keystone Smiles Community Leaning Center, Inc. adlı bir kreş ekledi. Okul öncesi ve anaokulu öncesi çocuklara hizmet veriyor. 15 son tarih Fidye yazılımı grubunun sızıntı sitesi gönderisinde May’den bahsedildi.

Grubun bir kreşe saldırısı haberi gelir gelmez çevrimiçi medyada birçok düşünce ve yorum paylaşıldı. LockBit, bir iştirakinin bir çocuk hastanesi olan SickKids’e saldırmasının ardından alenen özür dilemişti.

Grup, bağlı kuruluşu kovmaya bile devam etti ve şifrelenmiş dosyalar için ücretsiz şifre çözücüler teklif etti.

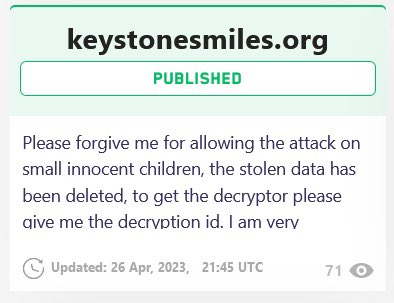

LockBit yöneticisi, grubun son siber saldırıları hakkında insanlardan gelen karışık tepkiler arasında tekrar özür dilemek için geldi. Dominic, LockBit yöneticisi tarafından işlenen özrün ekran görüntüsünü ‘Lütfen beni affet’ başlıklı bir tweet ile tekrar paylaştı.

Yönetici, Keystone Smiles siber saldırısından çalınan verileri sildi, şifre çözme kimliğiyle iletişime geçilirse ücretsiz şifre çözücüler teklif etti ve af diledi. “Çok utanıyorum ama hepsini kontrol edemiyorum” diye yazmışlar.

bir siber güvenlik firma tweetledi “Bugün LockBit fidye yazılımı grubu bir kreşe fidye verdi. LockBit fidye yazılımı grup yönetimi kurbanı keşfettiğinde bir özür dilediler ve bağlı kuruluşu kovduklarını iddia ettiler.”

Çocukların hedef alınmasını ve IRCCS MultiMedica siber saldırısını küçümsediğini ifade eden ve özür dileyen Dominic, “Alay etmemeye çalışıyordum ama LockBit, bu özrün hemen ardından bir İtalyan Hastanesi olan IRCCS Multimedica’yı yayınladı.”

IRCCS MultiMedica, LockBit ve sağlık hizmetleri

LockBit Black olarak da bilinen LockBit 3.0, Haziran ayından bu yana siber suçlular tarafından, LockBit’in önceki sürümlerine benzer şekilde sağlık sektöründeki varlıkları hedeflemek için kullanılıyor.

ABD Sağlık ve İnsan Hizmetleri Bakanlığı’nın Sağlık Sektörü Siber Güvenlik Koordinasyon Merkezi, Aralık ayında sağlık hizmetleri ve halk sağlığı sektörü kuruluşlarını uyaran bir tehdit özeti yayınladı.

“Tarihsel olarak, bu fidye yazılımı, hassas verilerin şifrelendiği ve dışarı sızdığı bir çifte gasp tekniği kullanır. Oyuncu, verilerin şifresini çözmek için ödeme talep ediyor ve ödeme yapılmazsa hassas verileri sızdırmakla tehdit ediyor” uyarısı yapıldı.

“Yeni sürümle birlikte, fidye yazılımının, etkilenen kurbandan hassas bilgilerini satın almasının istenebileceği üçlü bir gasp modeli kullandığı görülüyor.”

LockBit 3.0, Ağustos 2022’de saldırıya uğrayan Advanced adlı bir teknoloji satıcısı da dahil olmak üzere sağlık sektöründeki kuruluşları çoktan etkiledi. Sonuç olarak, Birleşik Krallık’taki Ulusal Sağlık Hizmeti haftalarca BT hizmet kesintileri yaşadı.

“HC3, ortaya çıkışından bu yana Sağlık ve Kamu Sağlığı (HPH) sektörüne yönelik LockBit 3.0 saldırılarının farkındadır. Sağlık camiasını mağdur eden fidye yazılımlarının tarihsel doğası nedeniyle LockBit 3.0, HPH sektörü için bir tehdit olarak görülmelidir” uyarısında bulunuldu.