İsrail’deki nakliye, lojistik ve finansal hizmetler şirketleriyle ilişkili en az sekiz web sitesi, bir su kuyusu saldırısının parçası olarak hedef alındı.

Tel Aviv merkezli siber güvenlik şirketi ClearSky, saldırıları düşük bir güvenle Tortoiseshell olarak izlenen, Crimson Sandstorm (önceden Curium), Imperial Kitten ve TA456 olarak da adlandırılan İranlı bir tehdit aktörüne bağladı.

ClearSky Salı günü yayınlanan teknik bir raporda, “Virüs bulaşmış siteler, ön kullanıcı bilgilerini bir komut dosyası aracılığıyla toplar.” Dedi. Etkilenen web sitelerinin çoğu hileli koddan arındırılmıştır.

Tortoiseshell’in, Suudi Arabistan’daki BT sağlayıcılarını hedef alan erken saldırılarla en az Temmuz 2018’den beri aktif olduğu biliniyor. Ayrıca, uzaktan erişim truva atlarını indirmeleri için kandırmak amacıyla ABD askeri gazileri için sahte işe alma web siteleri kurduğu gözlemlendi.

Bununla birlikte, İran faaliyet kümelerinin gözlerini İsrail denizcilik sektörüne sulama delikleri ile diktiği ilk sefer değil.

Stratejik web sitesi tavizleri olarak da adlandırılan saldırı yöntemi, kötü amaçlı yazılımların dağıtımını sağlamak için bir grup kullanıcı veya belirli bir sektördeki kullanıcılar tarafından yaygın olarak ziyaret edildiği bilinen bir web sitesine bulaşarak çalışır.

Ağustos 2022’de, UNC3890 adlı yeni ortaya çıkan bir İranlı aktör, oturum açmış kullanıcı hakkındaki ön verileri saldırganın kontrolündeki bir alana iletmek üzere tasarlanmış meşru bir İsrail nakliye şirketinin oturum açma sayfasında barındırılan bir su kuyusuna atfedildi.

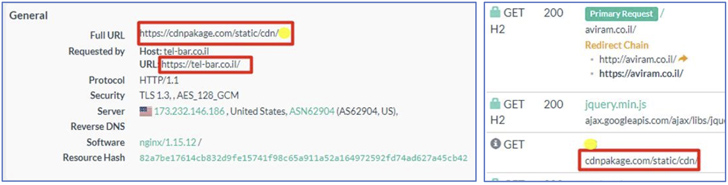

ClearSky tarafından belgelenen en son izinsiz girişler, web sitelerine enjekte edilen kötü amaçlı JavaScript’in benzer şekilde çalıştığını, sistem hakkında bilgi topladığını ve uzak bir sunucuya gönderdiğini gösteriyor.

Sıfır Güven + Aldatma: Saldırganları Zekanızla Nasıl Alt Edeceğinizi Öğrenin!

Deception’ın gelişmiş tehditleri nasıl algılayabildiğini, yanal hareketi nasıl durdurabildiğini ve Sıfır Güven stratejinizi nasıl geliştirebildiğini keşfedin. Bilgilendirici web seminerimize katılın!

Koltuğumu Kurtar!

JavaScript kodu ayrıca, ClearSky’nin “saldırganın saldırısını kullanıcının diline göre özelleştirmesi için yararlı olabileceğini” söylediği kullanıcının dil tercihini belirlemeye çalışır.

Bunun da ötesinde, saldırılar ayrıca jquery-stack adlı bir etki alanından da yararlanır.[.]komuta ve kontrol için çevrimiçi (C2). Amaç, meşru jQuery JavaScript çerçevesini taklit ederek radarın altından uçmaktır.

Gelişme, İsrail’in İran devleti destekli mürettebat için en belirgin hedef olmaya devam etmesiyle birlikte geliyor. Microsoft, bu ayın başlarında, “rejimin hedefleriyle uyumlu jeopolitik değişimi körüklemek için saldırgan siber operasyonları çok yönlü etki operasyonlarıyla birleştirme” konusundaki yeni yaklaşımlarının altını çizdi.