Bulgular, Kaspersky’nin çalışanlarının iPhone’larının casus yazılım tarafından saldırıya uğradığını keşfetmesinden aylar sonra Üçgenleme Operasyonu kapsamında geldi.

Kaspersky Küresel Araştırma ve Analiz Ekibi (GReAT), muhtemelen bilgisayar korsanlarının saldırı sırasında istismar ettiği belirsiz bir donanım özelliği keşfetti. iPhone kullanıcılarına yönelik casus yazılım saldırıları.

Saldırılar, 2019’dan beri aktif olan ve iOS cihazlarını hedef alan Üçgenleme Operasyonu adlı APT kampanyasının bir parçasıydı. iMessage aracılığıyla sıfır tıklamayla istismarlarSaldırganların kontrolü ele geçirmesine ve kullanıcı verilerine erişmesine olanak tanır. Bu yaz Kaspersky tarafından keşfedildi.

Henüz kamuya açıklanmayan bu özellik, Apple’ın çip üzerindeki sisteminin (SoC) bir parçasıdır ve muhtemelen Apple mühendisleri tarafından hata ayıklama veya test amacıyla iPhone’a dahil edilmiş veya son tüketici sürümüne yanlışlıkla eklenmiştir. Bununla birlikte saldırganların korumaları atlamasına ve Kaspersky kıdemli çalışanlarının iPhone’larını hedef alan saldırılarda cihazları ele geçirmesine olanak tanıdı.

Araştırma Nirengi Operasyonu Siber güvenlik tedarikçisi Kaspersky tarafından gerçekleştirildi. Operasyonun, Kaspersky araştırmacılarının çalışanlarının iPhone’larının casus yazılım tarafından saldırıya uğradığını tespit etmesiyle başladığını belirtmekte fayda var.

Şirket, 27 Aralık 2023’te şunları paylaştı: bulgular Hamburg’da düzenlenen 37. Kaos İletişim Kongresi’nde “Üçleme Operasyonu: Araştırmacıların iPhone’larına Saldırdığınızda Ne Elde Ediyorsunuz” başlıklı bir sunumda yer alan ve Boris Larin tarafından yazılan bir raporda yayınlandı.

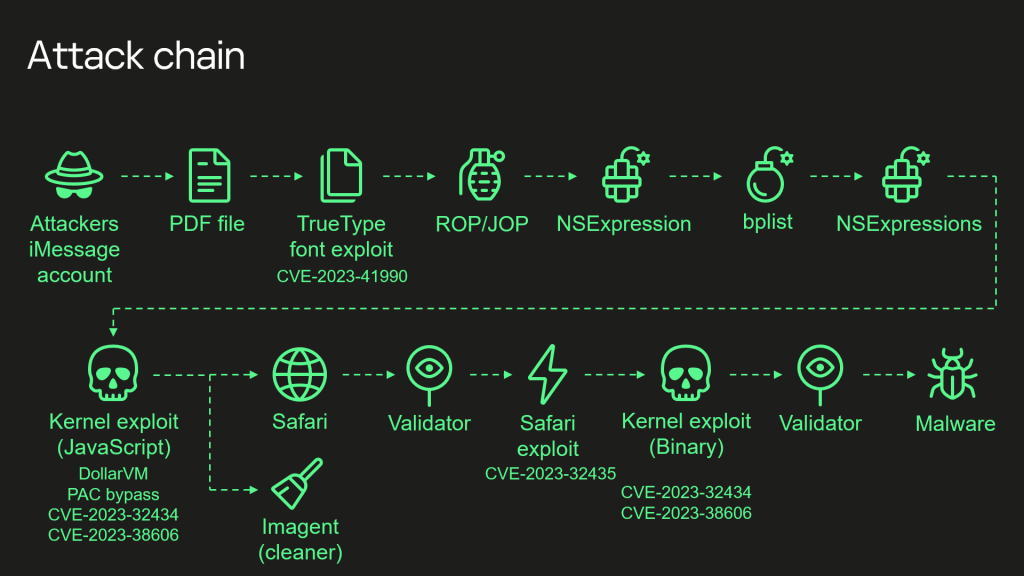

Sunum sırasında araştırmacılar, birden fazla iOS sıfır gün güvenlik açığının (Apple’ın ADJUST TrueType yazı tipi talimatındaki bir RCE sorunu dahil) açıklandığını açıkladı. CVE-2023-41990 Ve CVE-2023-38606(donanım tabanlı güvenlik korumalarının bir bypass’ı olan) kod yürütmek ve TriangleDB olarak bilinen gizli bir casus yazılım implantasyonu kurmak için istismar edildi.

Bu güvenlik açıkları, iOS sürümlerine kadar olan iPhone’ları hedeflemek için kullanıldı. iOS 16.6. Bunlardan en kritik olanı, JavaScript istismarının Sayfa Koruma Katmanını atlamasına izin veren CVE-2023-38606 idi.

Saldırganlar kötü amaçlı yazılım kullandı iMessage ekleri sıfırıncı günde uzaktan kod yürütmeden yararlanmak ve TriangleDB’yi kullanıcı etkileşimi olmadan dağıtmak için. Bulaşma zinciri, kötü amaçlı yazılım tespitini önlemek için birden fazla kontrol ve günlük silme eylemi içeriyordu. Araştırmacılar her gün yeni saldırılar/istismarlar keşfettiler ve bunu şimdiye kadar tanık oldukları en karmaşık saldırı zinciri olarak nitelendirdiler.

“Adobe, Apple, Google ve Microsoft ürünlerinde otuzdan fazla sıfır gün keşfettik ve bildirdik, ancak bu şimdiye kadar gördüğümüz en karmaşık saldırı zinciri.”

Kaspersky – HARİKA

Belirsiz özellik, bir işletim sisteminin temel parçası olan çekirdeği korumak için donanım tabanlı güvenliğin geçersiz kılınmasına izin verdi. Saldırganlar daha sonra belirli bir fiziksel adrese veri yazabilir ve “verileri, hedef adresi ve veri karmasını donanım yazılımı tarafından kullanılmayan çipin bilinmeyen donanım kayıtlarına yazarak donanım tabanlı bellek korumasını atlayabilir.”

Saldırganlar, belleğe yazmak, korumaları atlamak ve RCE’ye ulaşmak için Apple’ın DeviceTree aralıklarını atlayarak GPU yardımcı işlemcisindeki MMIO kayıtlarından yararlandı.

Apple, çeşitli Apple ürünlerini etkileyen dört sıfır gün güvenlik açığını gidermek için güvenlik güncellemeleri yayınlayarak yanıt verdi: CVE-2023-32434, CVE-2023-32435CVE-2023-38606 ve CVE-2023-41990.

Ancak bu özelliğin amacı, yazılımın bu özelliği kullanmadığını düşünerek saldırganların bu özelliği kullanmayı nasıl öğrendiği ve Apple tarafından mı yoksa ARM CoreSight gibi üçüncü taraf bir bileşen tarafından mı geliştirildiği gibi hala cevaplanmamış birçok soru var.

İLGİLİ MAKALELER

- Bilgisayar Korsanları Mac Kötü Amaçlı Yazılımla Apple’ın M1 Çipini Hedef Alıyor

- iPhone 5c’nin 100 dolarlık bir donanımla hacklenebileceği ortaya çıktı

- Apple Safari En Güvenli, Google Chrome En Riskli Tarayıcı – Araştırma

- Apple Bug ödülü: iPhone’u ve diğer ürünleri hackleyerek büyük para kazanın

- iLeakage Saldırısı: Apple’ın Safari Tarayıcısından Hassas Verilerin Hırsızlığı