John Leyden 24 Ocak 2023, 13:22 UTC

Güncellendi: 24 Ocak 2023, 13:30 UTC

Güvenlik uzmanı, üretici kayıtsızlığının “tüketiciler için kabul edilemez bir riske dönüştüğü” konusunda uyardı

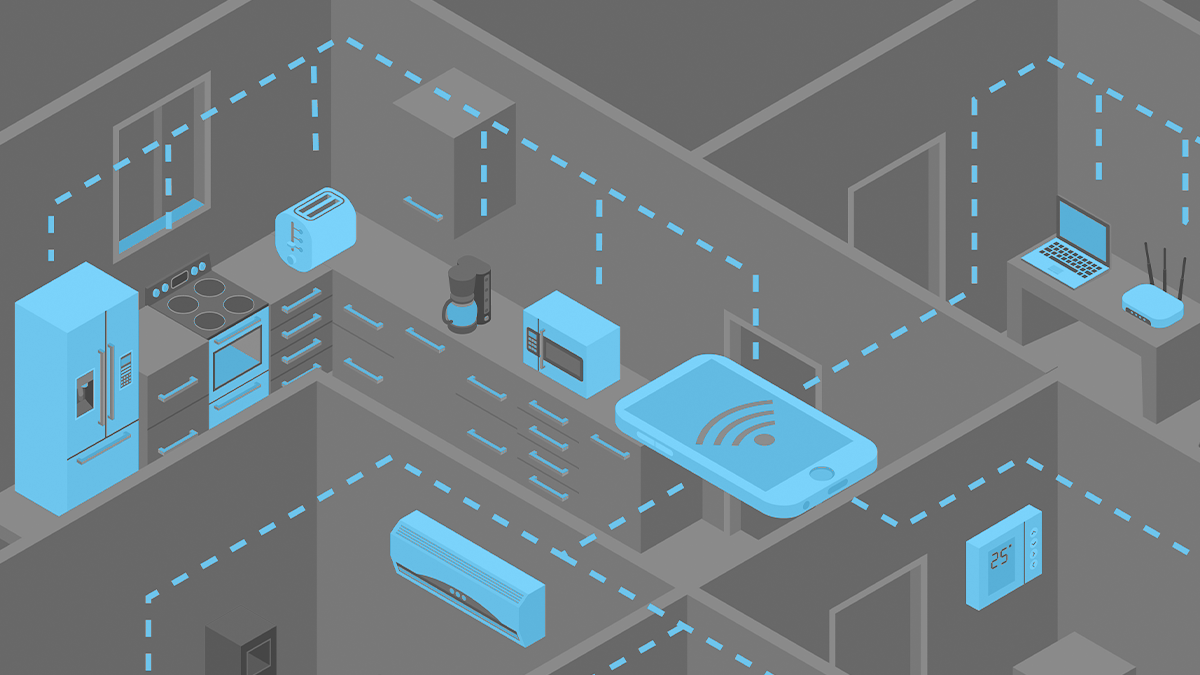

IoT sağlayıcıları, güvenlik araştırmacılarının güvenlik açıklarını bildirmesini kolaylaştırma konusunda yavaş ilerleme kaydediyor ve tedarikçilerin yalnızca %27,1’i bir güvenlik açığı açıklama politikası sunuyor.

IoT Güvenlik Vakfı’nın (IoTSF) en son yıllık raporuna dayanan rakam, aynı çalışmanın 2018 baskısında bir ifşa politikasına sahip olduğu bildirilen IoT (Nesnelerin İnterneti) satıcılarının %9,7’si ile karşılaştırılıyor.

ARKA FON IoT Security Foundation, akıllı cihaz satıcıları için güvenlik açığı açıklama platformunu başlatıyor

Güvenlik açığı yönetimi, IoTSF’nin IoT Güvenlik Güvencesi Çerçevesi de dahil olmak üzere 30 siber güvenlik rehberliği girişiminde yaygın olarak önerilen bağlantılı ürün güvenliğinin temel taşı olmalıdır.

Güvenlik sorunlarının doğrudan raporlanması, güvenlik yaşam döngüsü bakımı için çok önemlidir ve satıcılar, en iyi uygulama zorunluluklarını görmezden gelirlerse, yeni yürürlüğe giren Birleşik Krallık düzenlemelerine aykırı düşme riskiyle karşı karşıya kalırlar.

Birleşik Krallık’ın Aralık 2022’nin başlarında yasalaşan Ürün Güvenliği ve Telekom Altyapısı, IoT üreticilerinin, ithalatçılarının ve distribütörlerinin, bu riskleri ihlal eden tedarikçilerle birlikte bir güvenlik açığı ifşa politikası sunmasını gerektirir. en şiddetli vakalar.

En son güvenlik açığı açıklama politikası haberlerini takip edin

IoTSF’nin son çalışması, tüketici odaklı IoT ürünleri satan 332 şirketin uygulama incelemesine dayanıyordu. Mobil ve IoT güvenlik danışmanlığı Copper Horse tarafından gerçekleştirilen inceleme, tabletler ve yönlendiricilerden akıllı ev aydınlatma kontrolleri ve akıllı hoparlörlere kadar bir dizi ürüne bağlı güvenlik uygulamalarını kapsıyordu.

Asyalı sağlayıcılar, güvenlik açığı ifşa programları oluşturmada daha iyi olma eğilimindeyken, Avrupalı tedarikçiler önemli ölçüde geride kaldı (sırasıyla %34,7’ye karşı %14,5).

HackerOne güvenlik mühendisliği üst düzey yöneticisi Laurie Mercer şunları söyledi: “Bir Güvenlik Açığı İfşa Politikası (VDP) yoluyla ürünler ve hizmetlerdeki güvenlik açıklarını bilmek, bunları ürün güvenlik yaşam döngüsünün bir parçası olarak belirlemenin ve düzeltmenin önemli bir yoludur.

“Müşterilerin tedarikçilerinin benimsemesini giderek daha fazla aradığı bir en iyi uygulama, ancak bu araştırma bunun henüz yaygın bir uygulama olmadığını gösteriyor.”

Artan düzenleme

Dünyanın dört bir yanındaki kanun yapıcılar, IoT satıcılarını ürünlerini daha güvenli hale getirmeye zorlamak için düzenlemeler getirmeye çalışıyor. Örneğin, ABD’de milletvekilleri IoT Siber Güvenlik İyileştirme Yasasını (2020) oluşturmuştur.

Avrupa Siber Direnç Yasası taslağı da benzer bir zemini kapsıyor.

Copper Horse CEO’su David Rogers, şunları söyledi: günlük yudum: “Eğilim, bunu zorunlu kılmak yönünde – ki bu da sizi tekrar merak ettiriyor, şirketler neden bunun farkına varmıyor? Yazı duvarın üzerinde!”

Rogers şunları ekledi: “Gelecek yasa tehdidiyle bile, IoT cihazlarının güvenliği söz konusu olduğunda üreticilerde tüketiciler için kabul edilemez bir riske dönüşen bir kayıtsızlık var.”

Çalışma sırasında araştırmacılar, ‘ kullanımında artışlar belirlediler./güvenlik‘ iletişim sayfası, makine tarafından okunabilen kullanım ‘güvenlik.txt‘ dosyaları ve güvenli gönderimler için PGP anahtarı kullanımında küçük bir düşüş.

Ortaya çıkarılan diğer eğilimler, politikalarını güncelleyen satıcıların sayısındaki artış ve politikalarını barındırmak ve sürdürmek için üçüncü taraf bir ‘proxy hizmeti’ kullanan şirketlerin sayısındaki artıştı.

En iyi pratik

Bununla birlikte, rapor bazı satıcıların iyi uygulama örneklerini vurguladığından, her şey karamsar değildir.

Rogers şöyle açıkladı: “Bazı şirketler ve endüstriler çok daha iyi bir şekilde hareket etmeye başlıyor – otomobil endüstrisinde, yaklaşımlarını tamamen olumlu yönde değiştirdikleri Volkswagen Grubu gibi bazı örnekler var.

“Bence bu şirketler, güvenlik araştırma topluluğuyla tüm riskler olmadan çalışabileceğinizi göstererek emsallerine iyi bir örnek teşkil edebilir.”

Tedarikçiler, etik korsanların yasal tehditler veya olası kovuşturma riski taşıyan sistemlerdeki kusurları aramasına olanak tanıyan bir yasal çerçeve olan bir güvenli liman politikasına sahip olsa iyi ederdi. Örneğin LG, IoT ürünleri için bir güvenli liman politikası yürütür.

Daha geniş bir bakış açısıyla IoTSF raporu, Copper Horse’tan güvenlik araştırmacıları tarafından politikalarının gözden geçirilmesine dayanarak “mevzuatın gerektirdiğini karşılayan veya aşan” 34 sağlayıcıyı övüyor. Listelenen firmalar arasında Bosch, BT, Canon, Huawei, LG, Logitech, Microsoft, Peloton, Samsung ve Wink yer alıyor.

ŞUNLAR DA HOŞUNUZA GİDEBİLİR WAGO, endüstriyel cihazlardan veri sızıntısını tehdit eden yapılandırma dışa aktarma kusurunu düzeltir