Güneş enerjisi altyapısının hızlı küresel genişlemesi, benzeri görülmemiş bir siber güvenlik açığı yarattı.

Milyonlarca ev, işyeri ve hastane, ABD Enflasyonu Azaltma Yasası ve Avrupa’nın Yenilenebilir Enerji Direktifi gibi hükümet girişimleri tarafından desteklenen yenilenebilir enerji kaynaklarını benimsiyor.

Güvenlik araştırmacıları kritik bir kusuru ortaya çıkardı: Birçok güneş enerjisi sistemi hâlâ temel koruyucu önlemlerden yoksun, onlarca yıllık endüstriyel protokollere dayanıyor ve bu da saldırganların enerji üretimini uzaktan yalnızca birkaç dakika içinde kapatmasına olanak tanıyor.

Cato Networks’ün CTRL ve MDR ekipleri, panel çıkışını doğrudan kontrol eden güneş enerjisi dizisi izleme kutuları ekipmanına yerleştirilmiş Modbus cihazlarını hedef alan büyük ölçekli keşif ve yararlanma girişimlerini gözlemledi.

Tehdit aktörleri, internet bağlantısından ve ücretsiz olarak kullanılabilen araçlardan başka bir şey kullanmadan, parlak, bulutsuz bir günde elektrik üretimini kapatmak için basit bir komut verebilir.

Bir zamanlar günlerce manuel çaba gerektiren şey artık otomatik yapay zeka araçlarıyla gerçekleştirilebiliyor, saldırı zaman çizelgesi haftalardan dakikalara sıkıştırılıyor ve yenilenebilir enerji sektörü yeni bir siber savaş alanına dönüştürülüyor.

Güneş Mimarisinde Gizli Güvenlik Açığı

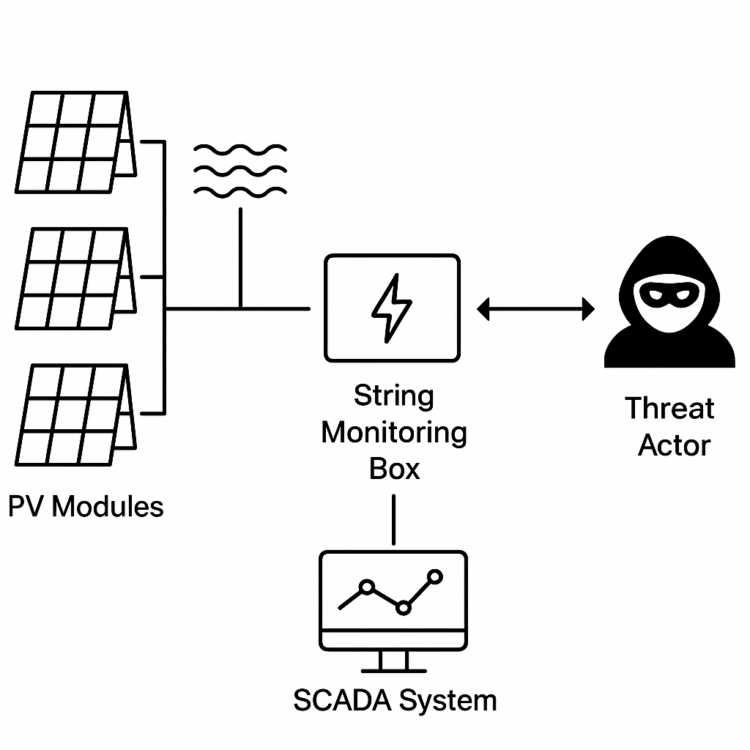

Güneş enerjisi çiftlikleri katmanlı bir altyapı üzerinden çalışır: fotovoltaik modüller, güç toplayan, performansı ölçen ve işlemleri kontrol etmek için uzaktan komutlar gönderen dizi izleme kutularına bağlanan diziler halinde organize edilmiş elektrik üretir.

Bu kutular, üretimi izleyen, hataları tespit eden ve operatörlerin düşük performans gösteren dizilerin bağlantısını kesmek gibi komutlar göndermesine olanak tanıyan operasyonel “beyin” olan SCADA sistemleriyle iletişim kurar.

Kritik zayıflık, izleme kutularının kendisinde yatmaktadır. Güvenlikten ziyade güvenilirlik için tasarlanmış 50 yıllık bir endüstriyel protokol olan Modbus’u kullanarak iletişim kurarlar.

Modern protokollerin aksine Modbus, kimlik doğrulama veya şifreleme olmadan çalışır. Bağlantı noktası 502’ye internet erişimi olan herkes, sanki yasal SCADA operatörleriymiş gibi bu cihazlarla iletişim kurabilir, operasyonel verileri okuyabilir ve kontrol komutları gönderebilir.

Modbus’u endüstriyel uygulamalar için çekici kılan basitlik, onu saldırganlar için ideal kılıyor. Başlangıçta meşru mühendislik amaçları için tasarlanan kamuya açık araçlar, kötü niyetli keşif ve istismara olanak tanır.

Nmap, açığa çıkan cihazları tanımlayan, geçerli birim kimliklerini ve parmak izi yapılandırmalarını numaralandıran SCADA’ya özgü komut dosyalarını (modbus-discover, modbus-read, modbus-check-unit-id) içerir.

Mbtget ve mbpoll gibi komut satırı yardımcı programları, doğrudan kayıt manipülasyonunun voltaj ölçümlerini okumasına veya kapatma komutları vermesine olanak tanır.

Metasploit çerçevesi, yüzlerce güneş enerjisi cihazının parmak izini dakikalar içinde alabilen otomatik tarama modülleri sağlar.

Daha da kötüsü, HexStrike AI gibi yapay zeka destekli saldırgan güvenlik çerçeveleri artık bu araçları özerk bir şekilde yönetebiliyor.

Her OT cihazına ve iletişim akışlarına yönelik cihaz envanteri kontrol paneli görünürlüğü.

Bu tür sistemler açıkta kalan bağlantı noktalarını keşfedebilir, savunmasız izleme kutularını belirleyebilir, yazılabilir kayıtları numaralandırabilir ve makine hızında kontrol komutlarını çalıştırarak insan düzeyindeki saldırıları günlerden saniyelere indirebilir.

Gerçek Dünya Sonuçları

Bu araçlarla donanmış bir saldırgan, 502 numaralı bağlantı noktasında açıkta kalan bir Modbus cihazını bulabilir, kayıtlarını sıralayabilir ve güç dizilerini devre dışı bırakmak için kontrol kodları (ANAHTARI KAPATMA için 0xAC00 gibi) verebilir.

Sonuçlar gelir kaybının ötesine geçiyor. Hızlı geçiş, invertörlere zarar verebilir veya yangın tehlikesi oluşturabilir. Talebin yoğun olduğu dönemlerde şebeke istikrarsızlığı sistemik riskler yaratır. Kısa kesintiler bile operatörlere binlerce üretim kaybına neden oluyor.

ABD Siber Güvenlik ve Altyapı Güvenliği Ajansı, BT ve OT ağlarının bölümlere ayrılmasını, endüstriyel cihazların doğrudan internete maruz kalmasının önlenmesini ve sürekli trafik izleme uygulanmasını öneriyor.

Proaktif bağlantı noktası risk uyarıları, gerçek zamanlı Modbus olay izleme, cihaz envanteri görünürlüğü ve ağ mikro bölümlemesi sunan güvenlik platformları, ortaya çıkan bu tehditlere karşı temel koruma sağlar.

Güneş enerjisinin benimsenmesi dünya çapında hızlandıkça, bu sistemlerin otomatik kullanıma karşı güvence altına alınması artık isteğe bağlı değil, küresel yenilenebilir enerji geçişinin başarısı için temel önem taşıyor.

Anında Güncellemeler Almak ve GBH’yi Google’da Tercih Edilen Kaynak Olarak Ayarlamak için bizi Google Haberler, LinkedIn ve X’te takip edin.