Alias Robotics, Unitree G1 insansı robotunun bir analizini yayınladı ve cihazın casusluk ve siber saldırılar için bir araç olarak kullanılabileceği sonucuna vardı.

Bluetooth aracılığıyla hacklenebilecek bir robot

Testleri, Bluetooth menzilindeki herkesin, komutları enjekte etmek ve kök erişimi elde etmek ve robotun kontrolünü ele geçirmek için kurulum sürecinden yararlanabileceğini gösteriyor. Sorun, Bluetooth Düşük Enerji (BLE) üzerinden kurulum sürecini nasıl yürüttüğünde yatmaktadır.

Robot Wi-Fi’ye bağlandığında ağ adını ve şifresini almak için BLE’yi kullanır. Bu kanal, kullanıcıların gönderdiği şeyleri filtrelemede başarısız oluyor. Tüm G1 birimleri ve aynı şirketin diğer modelleri aynı sabit kodlu AES şifreleme anahtarını paylaşıyor ve bu da bu saldırıyı mümkün kılıyor.

Araştırmacılar, “Kullanım yalnızca BLE’nin yakınlığını ve bu evrensel kimlik bilgilerine ilişkin bilgiyi gerektiriyor; bu da, sağlama arka plan programı aracılığıyla kök ayrıcalıklarıyla uzaktan kod yürütülmesine olanak tanıyor” diye açıkladı.

Araştırmacılar kusurun donanım yazılımı sürümlerinde mevcut olduğunu buldu. Erişim elde edildikten sonra saldırgan, kimlik bilgilerini değiştirerek veya uzak hesaplar ekleyerek kontrolü elinde tutabilir.

Zayıf şifreleme kapıyı açar

Araştırmacılar ayrıca robotun konfigürasyon dosyalarını koruyan şifreleme sistemini de inceledi. İki koruma katmanı kullanıyor ancak her ikisi de kritik zayıflıklar gösteriyor.

Dış katman, güvensiz olduğu bilinen kalıpları tekrarlayan temel modda Blowfish şifreleme algoritmasına dayanır. Her Unitree G1 robotu aynı 128 bit şifreleme anahtarını kullanır; bu, bir cihazın şifresi çözüldüğünde diğerlerinin de şifresi çözülebileceği anlamına gelir. Bu anahtar doğrudan robotun yazılımından kurtarıldı.

İç katman, temel rastgele sayı işlevlerinde sıklıkla kullanılan tahmin edilebilir bir sayı dizisi olan Doğrusal Uyumlu Oluşturucuyu (LCG) temel alan basit bir matematiksel dönüşüm ekler. Algoritma yeniden oluşturuldu ancak her robot için kullanılan kesin tohum bilinmiyor. Sınırlı 32 bit tohum alanı, kaba kuvvet saldırılarını mümkün kılar.

Birlikte, herkesin hizmet ayarlarını, işlem adlarını ve ağ ayrıntılarını içeren yapılandırma dosyalarının şifresini çözmesine ve okumasına olanak tanırlar. Sonuç, tek bir sırrı paylaşan, hedefe yönelik analize veya tersine mühendisliğe karşı hiçbir koruma sağlamayan bir robot filosudur.

Veriler izinsiz ayrılıyor

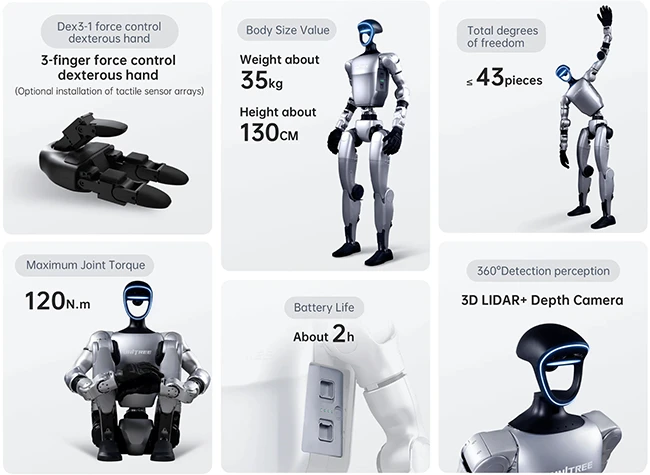

Ağ trafiğinin analizi, G1’in sürekli olarak Çin’de bulunan sunuculara veri aktardığını gösteriyor. Veriler pil durumunu, eklem torkunu, hareket durumunu ve kameralardan, mikrofonlardan ve dahili hizmetlerden gelen sensör bilgilerini içerir.

Robot, her beş dakikada bir, 17883 numaralı bağlantı noktasındaki iki adrese JSON paketleri gönderir. Bu iletimler otomatik olarak gerçekleşir ve kesintiye uğrarsa yeniden bağlanır. Başka bir işlem, sertifika doğrulaması olmadan bir SSL kanalı kullanarak üçüncü bir sunucuyla canlı bir WebSocket oturumunu sürdürür. Bu, metin veya ses verilerini içerebilecek sürekli mesaj alışverişine olanak tanır.

Kullanıcılara bu transferlerden herhangi biri hakkında bilgi verilmez. Görünür hiçbir gösterge veya onay mekanizması mevcut değildir. Avrupa’da bu tür davranışlar, GDPR’nin 6. ve 13. Maddeleri kapsamındaki veri koruma kurallarını ihlal eder. Amerika Birleşik Devletleri’nde, bu tür izlemenin dışında kalma seçeneği gerektiren Kaliforniya gizlilik yasalarıyla çelişir.

Birçok açık kapısı olan bir sistem

Robotun iç yapısı çeşitli iletişim sistemlerini içerir. DDS ve RTPS gibi bazıları, sensörler ve aktüatörler arasındaki mesajları yönetir. MQTT ve WebRTC gibi diğerleri ise güncellemeler ve uzaktan kontrol için bulut hizmetlerine bağlanır. Araştırmacılar, DDS trafiğinin şifrelenmediğini, yani aynı yerel ağdaki herkesin dinleyebileceğini buldu.

WebRTC istemcisinde TLS sertifika kontrolleri devre dışı bırakılarak, ağ erişimi olan herkesin meşru hizmetlerin kimliğine bürünmesine olanak sağlanır. Bluetooth kusuru ve zayıf şifrelemeyle birleşen iletişim tasarımı, saldırganların bir sistemden diğerine geçmesi için birden fazla yolu açığa çıkarıyor.

Casusluk yapabilen robotlar

Bu sorunların etkisini göstermek için araştırmacılar iki vaka çalışması sundu. İlki, insansı bir robotun, sahibinin bilgisi olmadan nasıl bir gözetleme cihazı olarak hareket edebileceğini gösteriyor. G1, açıldığında otomatik olarak telemetri sunucularına bağlanır ve saniyeler içinde dahili durumunu aktarmaya başlar.

Yakalanan örnekler, robotun mikrofonlarından ses, kameralarından video ve LIDAR ve GPS modüllerinden mekansal veriler gönderdiğini gösteriyor. Bulgular, bu verilerin gizli izleme, tesis haritalaması veya kurumsal casusluk için kullanılabileceğini gösteriyor. Bir ofise veya laboratuvara yerleştirilen bir robot sessizce bilgi toplayıp yurtdışına gönderebilir.

Saldıran robotlar

İkinci vaka çalışması, robotun otonom olarak saldırı başlatıp başlatamayacağını test etti. Robotun işlemcisine CAI olarak bilinen bir Siber Güvenlik AI çerçevesi kuruldu. CAI keşif, güvenlik açığı taraması ve kullanım planlaması gerçekleştirir. Açık iletişim kanallarını tespit ediyor ve aynı Bluetooth kusuru üzerinden komutlar enjekte edebildiğini doğruluyor.

CAI, testler sırasında MQTT ve WebRTC yollarını araştırdı ve kablosuz güncelleme mekanizmalarını değiştirmenin yollarını buldu. Saldırı dizilerini hazırladı ancak etik sınırlar dahilinde kalmak için bunları uygulamadan durdu. Deney, robotun saldırgan siber operasyonlar için bir platform olarak kullanılabileceğini gösteriyor. Güvenliği ihlal edildiğinde, veri toplama aşamasından aynı ağdaki diğer sistemlere izinsiz giriş yapma aşamasına geçebilir.

Çalışma, gözetleme cihazı ve saldırı vektörü olarak bu ikili rolün, insansı robotları benzersiz bir siber güvenlik kaygısı haline getirdiği sonucuna varıyor.

Sektör için dersler

Araştırmacılar endüstrinin robot güvenliği konusunda yeni bir yaklaşıma ihtiyacı olduğunu savunuyor. Robotlar yazılımı, sensörleri ve bağlantıyı birleştirdiğinde statik savunmalar ve manuel denetimler yeterli değildir. Saldırıları otomatik olarak algılayıp karşı koyabilen, Siber Güvenlik Yapay Zekası tarafından desteklenen uyarlanabilir güvenlik sistemlerine ihtiyaç duyuyorlar.

Alias Robotics’in kurucusu Víctor Mayoral-Vilches, “Keşiflerimiz yıkıcı çünkü bu yeni veriye aç robot teknolojisinin geleceğini öngörüyorlar: belirli sorunları çözmek için evlerimize, fabrikalarımıza ve kamusal alanlarımıza girecek, ancak mahremiyetimiz ve temel haklarımız pahasına bir nesil teknolojik Truva atları. Bu senaryo, doğrulanabilir düzeltmeler ve acil düzenleyici gözetim gerektirir” dedi.