İngiltere Ulusal Siber Güvenlik Merkezi (NCSC), zaten Rusya’nın Askeri İstihbarat Servisi’ne (GRU) bağlı bir tehdit oyuncusu olan APT28’e (Fantezi Ayı) resmen ‘otantik antikalar’ casusluk kötü amaçlı yazılım saldırılarını ilişkilendirdi.

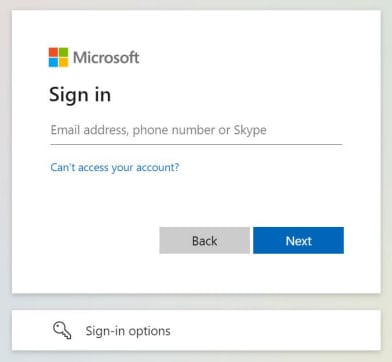

NCSC, 6 Mayıs tarihli otantik Antikalar kötü amaçlı yazılımlarının, bir hedefin e -posta hesabına erişime izin veren kimlik bilgilerini ve OAuth 2.0 jetonlarını çaldığını açıkladı.

Kötü amaçlı yazılım 2023’te kullanılmıştır ve Outlook sürecinin içinde çalışır ve mağdurun oturum açma verilerini ve yetkilendirme kodunu engelleme girişimlerinde birden fazla Microsoft giriş istemleri üretir.

Ajans, Microsoft 365 uygulamalarının kiracı başına yapılandırılabileceğinden, hassas verilerin Exchange Online, SharePoint ve OneDrive için de çalışmasının mümkün olduğunu söylüyor.

Otantik antikalar, saldırgan kontrollü bir e-posta adresine göndermek için kurbanın kendi Outlook hesabını kullanarak çalınan verileri söndürür ve “Gönderilse Kaydet” seçeneğini devre dışı bırakarak işlemi gizler.

Kaynak: NCSC

Otantik antikalar, bir damlalık, bir Infostealer ve birkaç PowerShell komut dosyası içeren çoklu bileşenlerden oluşur.

Birleşik Krallık Siber Ajansı, otantik maskaralıkların, tespit edilmeden uzun süre mağdur e -posta hesaplarına erişim sağlamasını sağlayan yüksek bir sofistike seviyeye sahip olduğunu söylüyor.

Bu mümkündür çünkü kötü amaçlı yazılımın ağ iletişimi sadece meşru hizmetlerle ilgilidir. Ayrıca, kurbanın e-posta mesajlarını saldırgana otomatik olarak gönderdiğinden, görevleri almak için bir komut ve kontrol (C2) sunucusu gerektirmez.

NCSC uzmanları teknik analizde “Diskteki varlığı sınırlıdır, veriler Outlook’a özgü kayıt defteri konumlarında saklanır.” Diyor.

Atıf ve Yaptırımlar

NCSC, otantik maskaralıklar için herhangi bir atıfta bulundu, ancak ajans bugün, kötü amaçlı yazılımları Fancy Bear, Sednit, Sofacy, Piyon Storm, Strontium, Çar Takımı ve Orman Blizzard olarak da bilinen APT28 Eyalet Grubuna bağlayan kanıt bulduğunu açıkladı.

İngiltere NCSC, “Hükümet bugün (18 Temmuz) Rus askeri istihbarat aktörlerini, İngiltere ve müttefiklerini daha güvenli tutacak bir hareketle, mağdur e -posta hesaplarına karşı casusluk sağlamak için daha önce bilinmeyen kötü amaçlı yazılımları kullandıkları için maruz bıraktı” diyor.

“GCHQ’nun bir parçası olan Ulusal Siber Güvenlik Merkezi, ilk kez Siber Tehdit Grubu APT 28’in, operasyonlarının bir parçası olarak otantik antikalar olarak adlandırılan sofistike bir kötü amaçlı yazılım dağıtmaktan sorumlu olduğunu açıkladı.”

Bu atıf aynı zamanda İngiltere hükümetinin üç GRU birimini (26165, 29155 ve 74455) ve bu ve diğer ilgili kampanyalara katılan 18 Rus bireyleri onaylamasına yol açmıştır.

İngiltere yetkilileri, GRU ajanlarını Avrupa’yı istikrarsızlaştırmayı ve İngiliz vatandaşlarını tehlikeye atmayı amaçlayan hibrit operasyonlar yürüttüğü için kınadılar, ayrıca otantik maskaralıkların konuşlandırılmasının Rus istihbarat hizmeti için artan bir karmaşıklığı yansıttığını da takdir etti.

Aynı zamanda, NCSC’nin bu siber faaliyetleri açığa çıkarma ve sorumlu tarafları onaylama taahhüdünün altını çizdiler.

Otantik maskaralıklar, o zamandan beri saldırılarda kullanıldı

CISOS, tahta alım almanın bulut güvenliğinin iş değerini nasıl yönlendirdiğine dair net ve stratejik bir bakışla başladığını biliyor.

Bu ücretsiz, düzenlenebilir yönetim kurulu raporu güvertesi, güvenlik liderlerinin risk, etki ve öncelikleri açık iş açısından sunmalarına yardımcı olur. Güvenlik güncellemelerini anlamlı konuşmalara dönüştürün ve toplantı odasında daha hızlı karar verme.