Infostealer adlı kötü amaçlı yazılım geliştiricileri, çerezler gibi hassas verileri korumak için Google Chrome’un yakın zamanda tanıttığı Uygulamaya Bağlı Şifreleme özelliğini aştığını iddia eden güncellemeler yayınladı.

Uygulamaya Bağlı Şifreleme, Chrome 127’de tanıtıldı ve sistem ayrıcalıklarıyla çalışan bir Windows hizmetini kullanarak çerezleri ve depolanan parolaları şifrelemek için tasarlandı.

Bu model, oturum açmış kullanıcının izinleriyle çalışan bilgi hırsızı kötü amaçlı yazılımın Chrome tarayıcısında saklanan sırları çalmasına izin vermez.

Chrome güvenlik ekibinden Will Harris, kötü amaçlı yazılımın bu korumayı aşmak için sistem ayrıcalıklarına ihtiyacı olacağını veya Chrome’a kod enjekte etmesi gerektiğini, her ikisinin de güvenlik araçlarından uyarı tetikleme olasılığı yüksek olan gürültülü eylemler olduğunu söyledi.

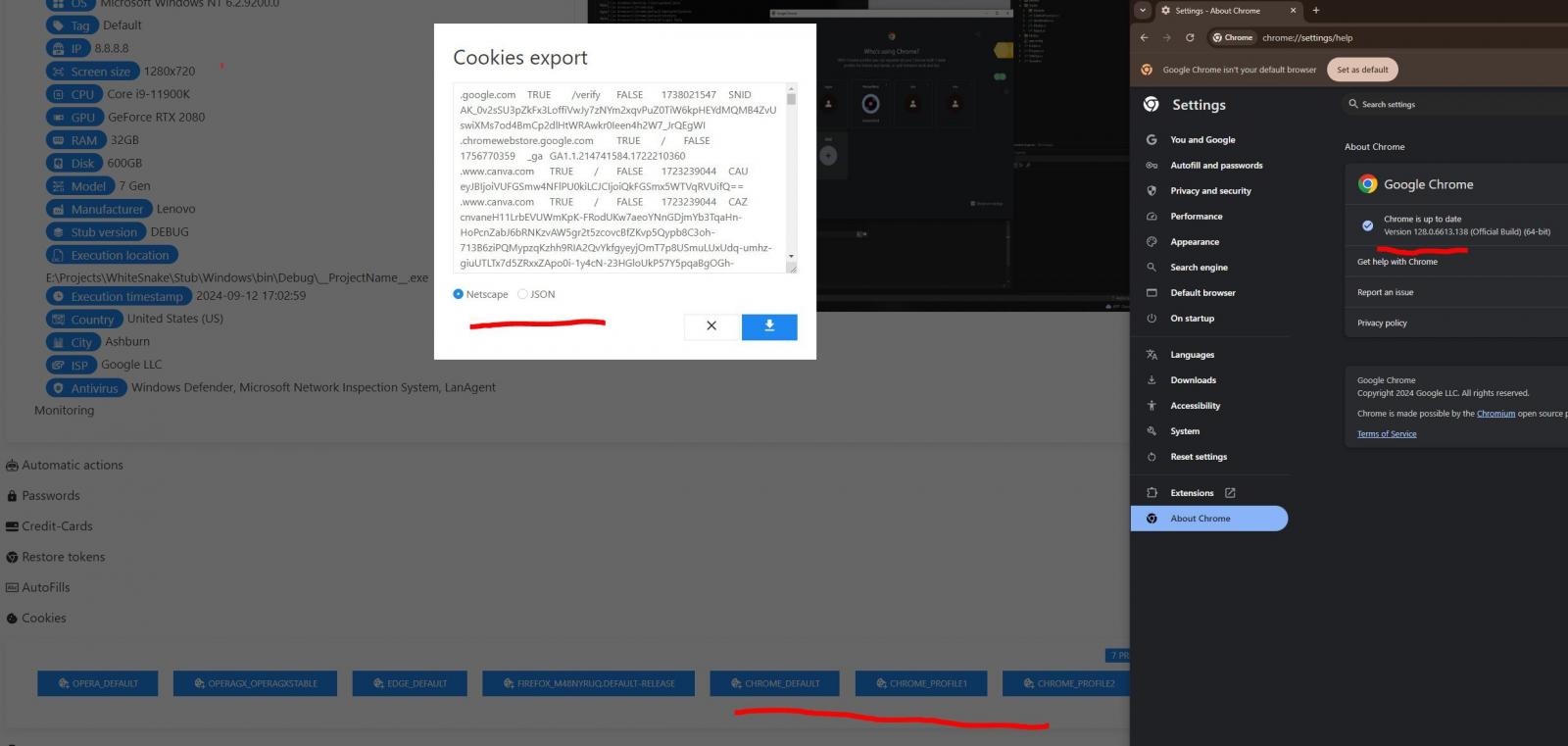

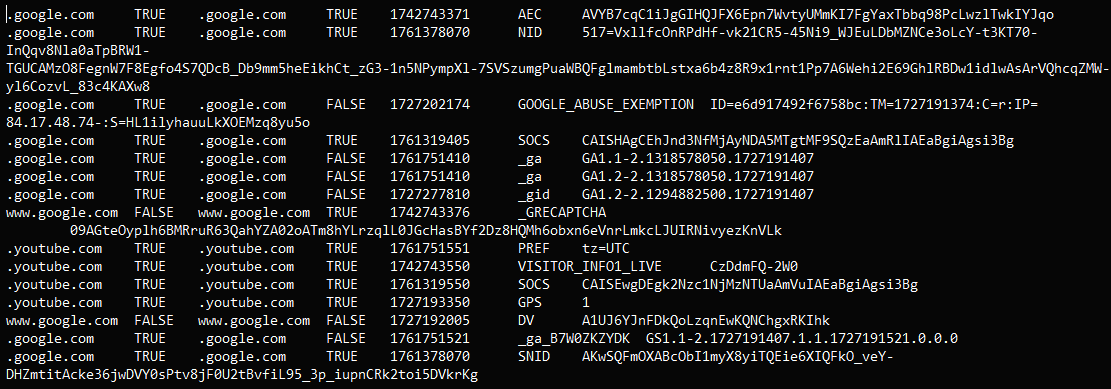

Ancak, güvenlik araştırmacıları g0njxa ve RussianPanda9xx, araçları için çalışan bir baypas uyguladıklarını övünen çok sayıda bilgi hırsızı geliştiricisini gözlemlediler (MeduzaStealer, Whitesnake, Lumma Stealer, Lumar (PovertyStealer), Vidar Stealer, StealC).

Kaynak: @g0njxa

İddiaların en azından bir kısmının gerçek olduğu anlaşılıyor zira g0njxa, BleepingComputer’a yaptığı açıklamada, Lumma Stealer’ın son sürümünün şu anda tarayıcının en güncel sürümü olan Chrome 129’daki şifreleme özelliğini aşabildiğini doğruladı.

Kaynak: @g0njxa

Araştırmacı, kötü amaçlı yazılımı bir Windows 10 Pro sisteminde sanal alan ortamında test etti.

Zamanlama açısından, Meduza ve WhiteSnake baypas mekanizmalarını iki hafta önce, Lumma geçen hafta ve Vidar ile StealC bu hafta uygulamaya koydular.

Lumar, başlangıçta Uygulamaya Bağlı Şifreleme sorununa, kötü amaçlı yazılımı yönetici haklarıyla başlatmayı gerektiren geçici bir çözüm uygulayarak yanıt verdi, ancak ardından oturum açmış kullanıcının ayrıcalıklarıyla çalışan bir baypas mekanizması uyguladı.

Lumma Stealer’ın geliştiricileri, müşterilerine çerez hırsızlığının çalışması için kötü amaçlı yazılımı yönetici ayrıcalıklarıyla çalıştırmalarına gerek olmadığı konusunda güvence verdi.

“Chrome çerezlerini toplamak için yeni bir yöntem eklendi. Yeni yöntem yönetici hakları ve/veya yeniden başlatma gerektirmiyor, bu da crypt derlemesini basitleştiriyor ve tespit edilme şansını azaltıyor ve böylece knock oranını artırıyor.” – Lumma Stealer geliştiricileri

Uygulamaya Bağlı Şifrelemenin tam olarak nasıl aşıldığı henüz açıklanmadı, ancak Rhadamanthys zararlı yazılımının yazarları, şifrelemeyi geri almanın 10 dakika sürdüğünü belirtti.

BleepingComputer, kötü amaçlı yazılım geliştiricisinin Chrome’daki Uygulamaya Bağlı Şifrelemeye verdiği yanıt hakkında bir yorum almak için teknoloji deviyle iletişime geçti ancak hâlâ bir yanıt bekliyoruz.