Spring, yazılım geliştiricilere, genellikle kurumsal düzeydeki yazılımlarda görülen yetenekleri içeren Java uygulamalarını hızlı ve basit bir şekilde oluşturma yeteneği veren, oldukça popüler bir uygulama çerçevesidir. Daha sonra bu uygulamaları, gerekli tüm bağımlılıkları içeren bağımsız paketler olarak Apache Tomcat gibi sunuculara dağıtabileceksiniz. Spring Framework, Java uygulamalarının geliştirilmesi için gerekli olan altyapı için kapsamlı destek sunan bir Java platformudur. Altyapıyla Spring ilgilendiğinden, uygulamanızı geliştirmeye konsantre olabilirsiniz.

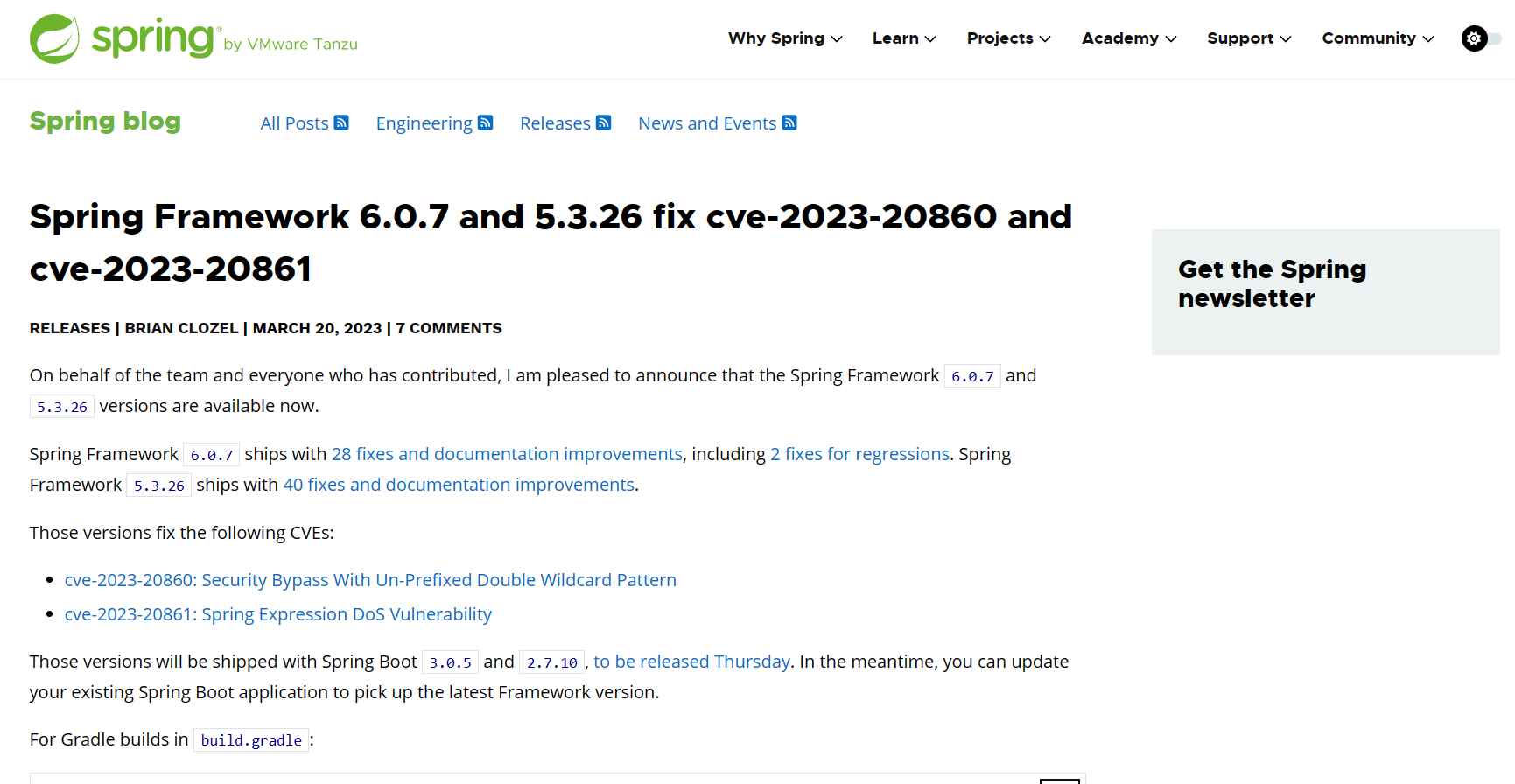

“Düz eski Java nesneleri” (POJO’lar) kullanarak uygulamalar oluşturmak ve iş hizmetlerini müdahaleci olmayan bir şekilde POJO’lara uygulamak, Spring kullanımıyla mümkündür. Bu özellik, Java EE’nin hem tam hem de kısmi uygulamaları ve ayrıca Java SE programlama paradigması için geçerlidir. Spring Framework kısa süre önce hem 6.0.7 hem de 5.3.26 sürümünde CVE-2023-20860 ve CVE-2023-20861 adlı iki güvenlik açığını yamaladı. Bu, çerçevenin güvenliğinin güçlü kalmasını sağlamak için devam eden bir çabanın parçasıdır. Firmanızın Spring Framework’ün en son sürümünü kullandığından emin olarak işinizi bu potansiyel olarak feci güvenlik açıklarından koruyabilirsiniz.

CVE-2023-20860

Öneksiz Çift Joker Karakter Kalıbı Kullanarak Güvenliği Aşma

Ortak Güvenlik Açığı Puanlama Sisteminde (CVSS) 8,8 puana sahip olan bu güvenlik açığı, mvcRequestMatcher ile Spring Security yapılandırmasında ön eksiz çift joker desen (“**”) kullanıldığında meydana gelebilecek bir güvenlik atlamasıdır. Güvenlik açığı, önek eklenmemiş çift joker karakter deseninin kullanılmasının bir sonucudur. Bu kurulum nedeniyle, Spring Security ile Spring MVC arasında model eşleşmesinde bir eşitsizlik olacaktır ve bu da yasa dışı erişim verilmesine neden olabilir.

Spring Framework’ün 6.0.0’dan 6.0.6’ya ve 5.3.0’dan 5.3.25’e kadar olan sürümleri bu hatadan etkilenir. 5.3’ten eski sürümler hiçbir şekilde etkilenmemiştir. Geliştiriciler, tehlike olasılığını azaltmak için Spring Framework’ün 6.0.7 veya üzeri veya 5.3.26 veya üzeri bir sürümüne yükseltme yapmalıdır.

CVE-2023-20861

Spring Expression Denial of Service Güvenlik Açığı

Bu güvenlik açığı, Spring Expression’ı (SpEL) etkileyen bir hizmet reddi (DoS) sorunudur. Bu güvenlik açığı için CVSS puanı 5.3’tür. Spring Framework’ün 6.0.0 – 6.0.6 sürümlerinin yanı sıra 5.3.0 – 5.3.25 ve 5.2.0 sürümleri ve artık desteklenmeyen önceki sürümlerinde, bir kullanıcı kötü niyetli bir SpEL ifadesi oluşturma yeteneğine sahiptir. bir DoS durumu ile sonuçlanacaktır.

Güvenlik açığı bulunan sürümlerin kullanıcıları, bu güvenlik açığından yararlanma riskini azaltmak için aşağıdaki sürüme yükseltme yapmalıdır:

6.0.x kullanıcıları 6.0.7 veya üstüne güncelleme yapmalıdır.

Şu anda 5.3.x üzerinde çalışan herkes 5.3.26+ sürümüne güncelleme yapmalıdır.

Şu anda 5.2.x kullananlar 5.2.23’e güncelleme yapmalıdır.

Şu anda risk altyapısı uzmanı ve araştırmacı olarak çalışan bilgi güvenliği uzmanı.

Risk ve kontrol süreci, güvenlik denetimi desteği, iş sürekliliği tasarımı ve desteği, çalışma grubu yönetimi ve bilgi güvenliği standartları konularında 15 yıllık deneyim.