Güvenlik şirketi Eclypsium’dan araştırmacılar, 2021 fidye yazılımı saldırısında çalınan AMI ürün yazılımını araştırdı. Yıllardır uykuda olan güvenlik açıklarını keşfettiler. Redfish adlı endüstri standardı bir uzaktan yönetim arayüzüne erişimi olan herhangi bir yerel veya uzak saldırgan tarafından istismar edilmeye açıktırlar. Bu, istismarcının bir veri merkezi içindeki her sunucuda çalışacak kötü amaçlı kod yürütmesine olanak tanır. Aralık 2022’de Eclypsium, aynı çalışma sırasında ortaya çıkarılan diğer kusurları da ortaya çıkardı. Soruşturmanın vurgusu, aynı zamanda AMI’nin tedarik zincirinin bir ortağı olan anakart üreticisi Gigabyte’a karşı 2021’de gerçekleştirilen fidye yazılımı saldırısı sonucunda ele geçirilen veriler üzerindeydi. BMC&C, “arka planda izleme ve kontrol” anlamına gelen bir kısaltmadır ve siber güvenlik şirketi tarafından AMI BMC’de bulunan güvenlik açıklarını ifade eder. BMC yazılımı, yöneticilere bir cihazı uzaktan izleme ve çalıştırma yeteneği vererek, cihazın işletim sisteminde veya halihazırda yüklü olan uygulamalarda gezinme ihtiyacını ortadan kaldırır. İşletim sistemlerini kurmak, ürün yazılımı güncellemelerini gerçekleştirmek ve günlükleri incelemek için de kullanmak mümkündür. Bu yetenekler BMC’yi çok faydalı kılmakla birlikte, onu kötü niyetli aktörler için çekici bir hedef haline getirmektedir.

AMI tarafından üretilen Baseboard Management Controller (BMC), Ampere, Asrock, Asus, Arm, Dell, Gigabyte, HPE, Huawei, Inspur, Lenovo, Nvidia, Qualcomm, Quanta ve Tyan gibi büyük şirketler tarafından üretilen ürünlere entegre edildiğinden dünya çapında milyonlarca cihazda bulunabilir.

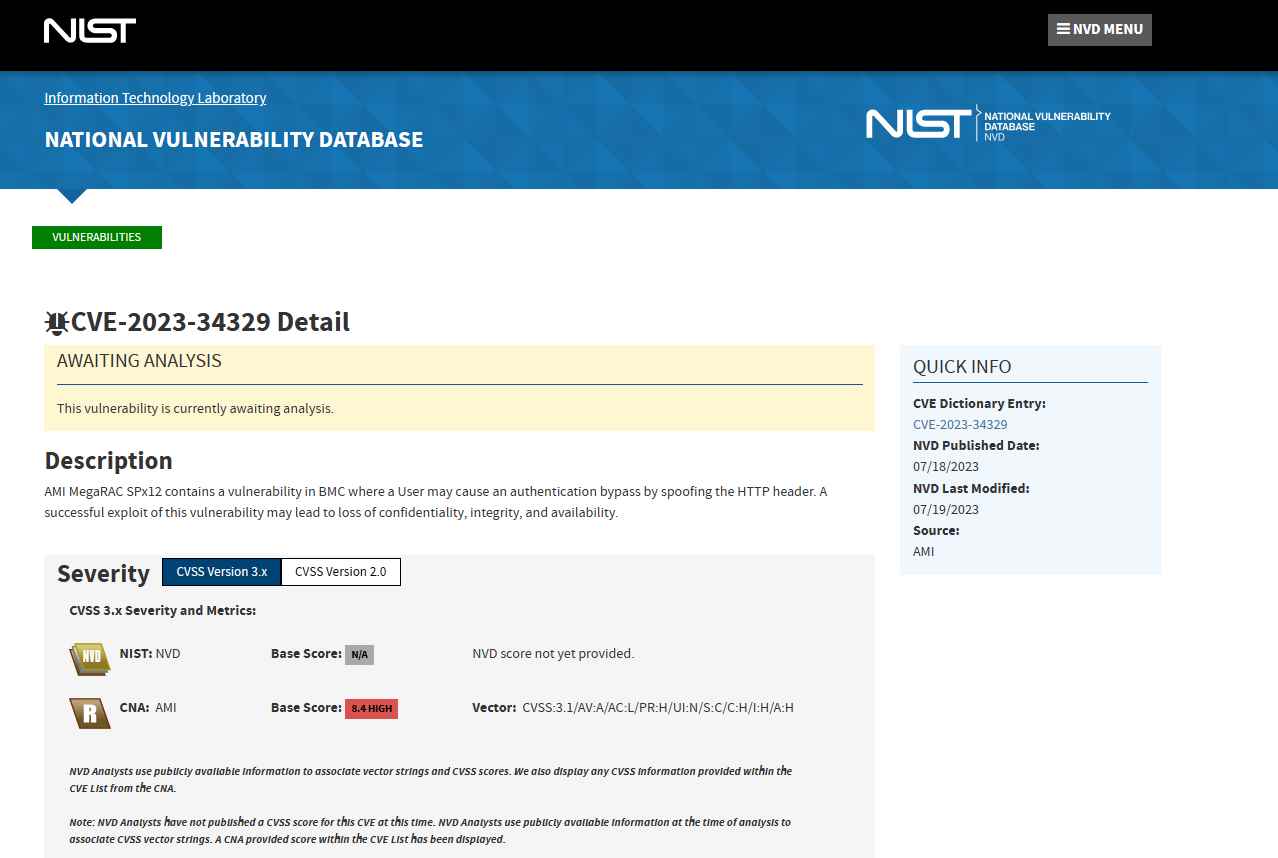

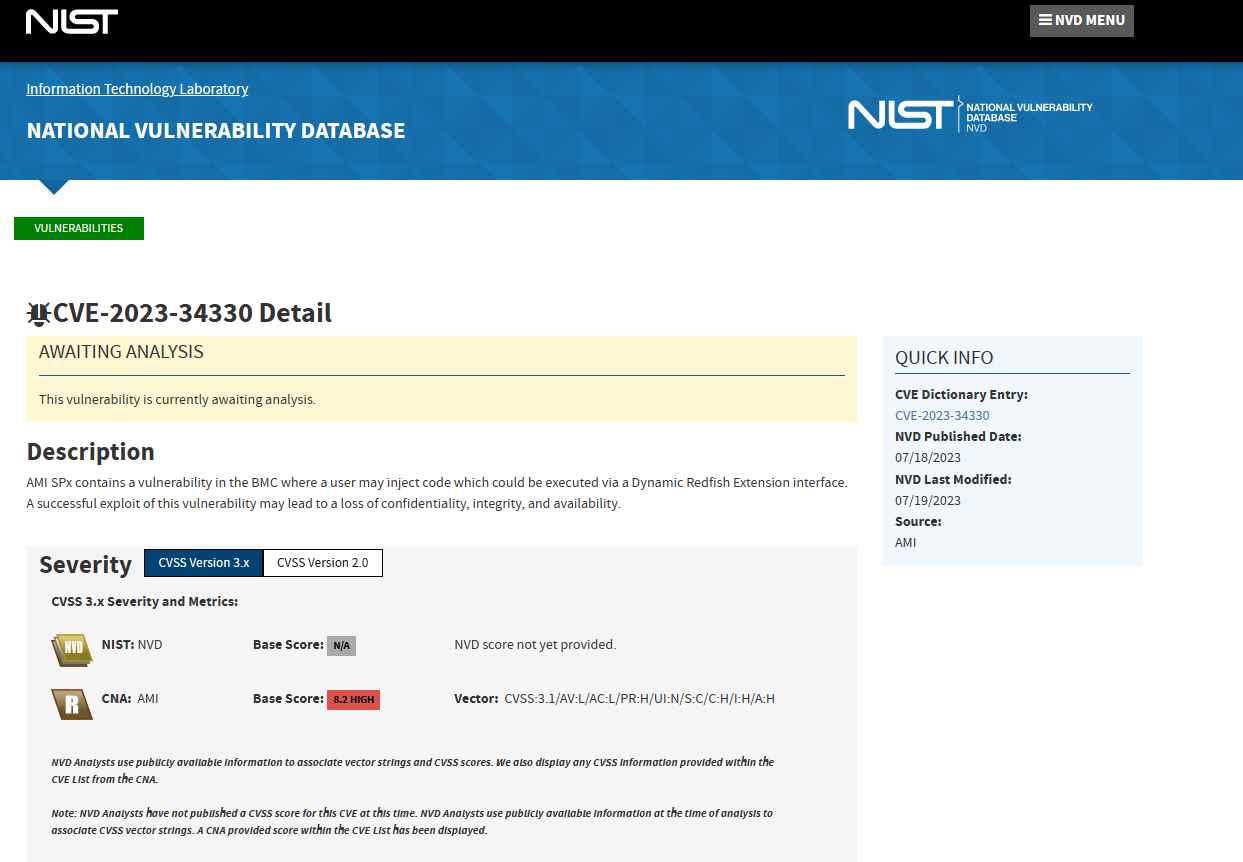

Eclypsium iki yeni güvenlik açığı duyurdu: HTTP üstbilgilerini sızdırarak yararlanılabilen önemli bir kimlik doğrulama atlama sorunu olan CVE-2023-34329 ve bir kod enjeksiyon kusuru olan CVE-2023-34330. Her iki güvenlik açığı da sahte HTTP başlıkları kullanılarak kullanılabilir.

Bu güvenlik kusurları, önem derecelerine göre Yüksek ile Kritik arasında değişir ve kimliği doğrulanmamış uzaktan kod yürütme ve süper kullanıcı özelliklerine sahip yetkisiz cihaz erişimi gibi şeyleri içerir. Redfish uzaktan yönetim arabirimlerine erişimi olan uzak saldırganlar tarafından veya saldırıya uğramış bir ana bilgisayar işletim sisteminin içinden kullanılabilirler. Redfish, geleneksel IPMI’nin yerine geçer ve bir sunucunun altyapısının yanı sıra çağdaş veri merkezlerini destekleyen diğer altyapının kontrolü için bir API standardı sunar. Redfish, Intel tarafından geliştirilmiştir. Redfish, çağdaş hiper ölçek ayarlarında sıklıkla kullanılan OpenBMC üretici yazılımı projesine ek olarak, hemen hemen tüm ana sunucu ve altyapı sağlayıcılarından destek alır. Bu iki kusur birleştirildiğinde, yalnızca BMC yönetim arabirimine ağ erişimi olan ve BMC sistemi için hiçbir kimlik bilgisi olmayan bir uzak saldırgan, BMC sistemini HTTP isteğinin dahili arabirimden geldiğini düşünerek aldatarak uzaktan kod yürütmeyi başarabilir. Bu, güvenlik açıklarını birlikte zincirleyerek yapılabilir. Bunun bir sonucu olarak, saldırgan, arayüzün kendisi tarafından erişilebilir olması koşuluyla, belki de İnternet’ten rasgele kod yükleme ve çalıştırma yeteneğine sahiptir.

Bulut bilgi işlemin temelini oluşturan teknolojinin tedarik zinciri, bu güvenlik açıkları nedeniyle önemli bir riske maruz kalıyor. Özetle, bir bileşen tedarikçisinde bulunan güvenlik açıkları çok sayıda donanım üreticisini etkiler ve bu da çok sayıda bulut hizmetine aktarılabilir. Bu nedenle, işletmenin kullandığı bulut hizmetlerini destekleyen donanıma ek olarak, bir kuruluşun doğrudan sahibi olduğu sunucular ve donanım tehlikede olabilir. Ayrıca işletmelerin üretime dönük tedarikçileri üzerinde de bir etkiye sahip olabilirler ve bir kuruluşun temel tedarik zinciri risk yönetimi durum tespiti çalışmasının bir parçası olarak kritik üçüncü taraflarla ele alınmalıdır.

BMC’ler, yöneticilere yönetmekten sorumlu oldukları sunucular üzerinde neredeyse tam ve uzaktan kontrol sağlamak amacıyla oluşturulur. AMI, sektörün önde gelen BMC’ler ve BMC ürün yazılımı tedarikçisidir ve kapsamlı bir donanım üreticileri ve bulut hizmeti sağlayıcıları yelpazesine hizmet vermektedir. Bunun sonucunda çok fazla sayıda cihaz bu açıklardan etkileniyor ve bu da kötü niyetli kişilerin cihazların, veri merkezlerinin ve bulut hizmetlerini destekleyen altyapıların kontrolünü ele geçirerek zarar vermelerine neden olabiliyor.

Şu anda risk altyapısı uzmanı ve araştırmacı olarak çalışan bilgi güvenliği uzmanı.

Risk ve kontrol süreci, güvenlik denetimi desteği, iş sürekliliği tasarımı ve desteği, çalışma grubu yönetimi ve bilgi güvenliği standartları konularında 15 yıllık deneyim.