ICloud takvim davetleri, doğrudan Apple’ın e -posta sunucularından satın alma bildirimleri olarak gizlenmiş geri arama kimlik avı e -postalarını göndermek için istismar ediliyor ve bu da hedeflerin gelen kutularına inmek için spam filtrelerini atlama olasılığını artırıyor.

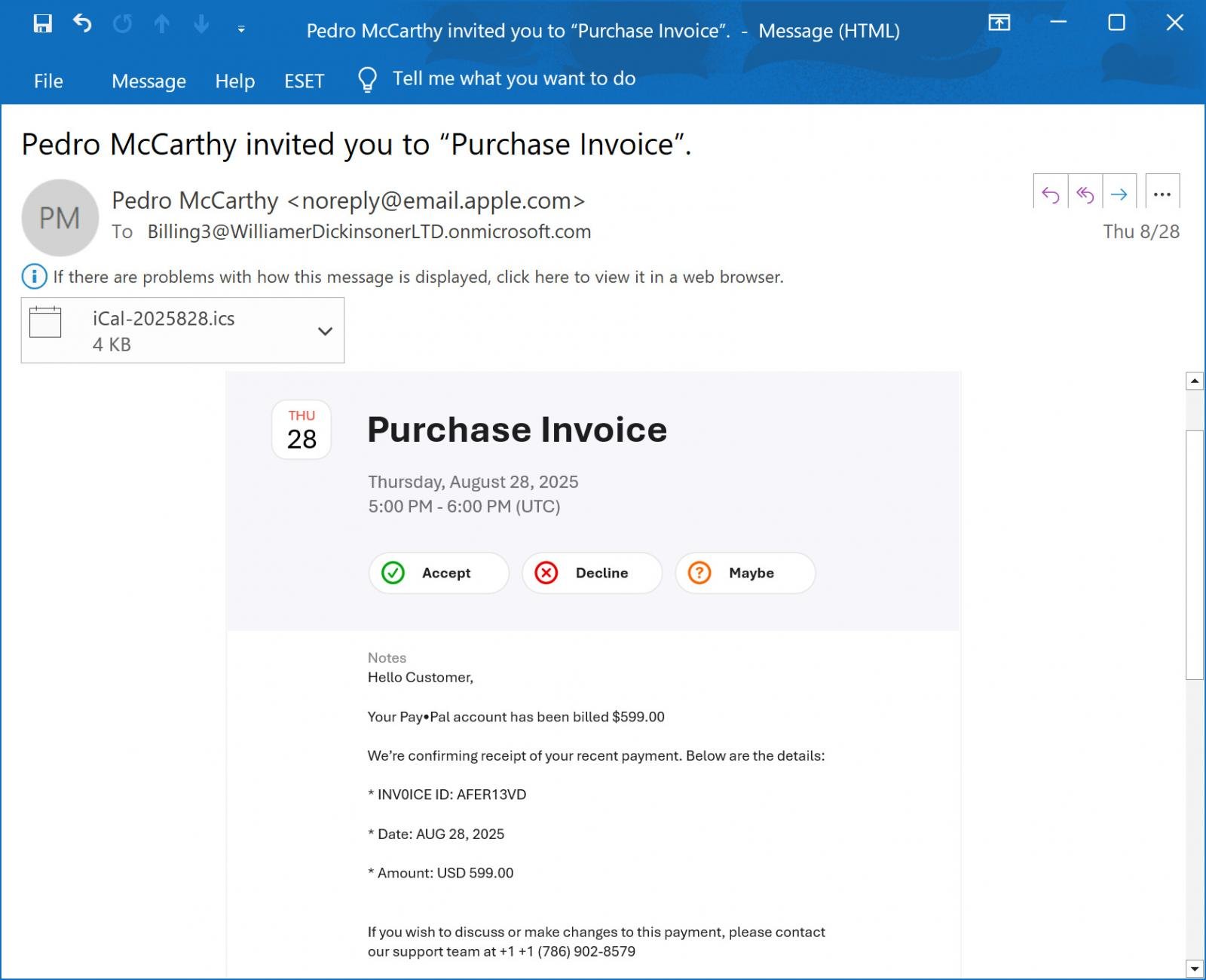

Bu ayın başlarında, bir okuyucu, alıcının PayPal hesabına karşı tahsil edilen 599 $ karşılığında ödeme makbuzu olduğunu iddia eden BleepingComputer ile bir e -posta paylaştı. Bu e -posta, alıcı ödemeyi tartışmak veya değişiklik yapmak istiyorsa bir telefon numarası içeriyordu.

“Merhaba Müşteri, PayPal hesabınız 599,00 $ faturalandırıldı. Son ödemenizin alındığını onaylıyoruz,” e -postayı okuyun.

“Bu ödemede görüşmek veya değişiklik yapmak istiyorsanız, lütfen +1 +1 (786) 902-8579 numaralı telefondan destek ekibimizle iletişime geçin. +1 (786) 902-8579’u iptal etmek için bize ulaşın.”

Kaynak: BleepingComputer

Bu e -postaların amacı, alıcıları PayPal hesaplarının bir satın alma işlemi yapmak ve e -posta alıcısını Scammer’ın “destek” telefon numarasını çağırması için korkutmak için hileli bir şekilde ücretlendirildiğini düşünmektir.

Numarayı ararken, bir dolandırıcı sizi hesabınızın saldırıya uğradığını veya geri ödeme başlatmak için bilgisayarınıza bağlanmaları ve yazılımı indirmenizi ve çalıştırmanızı istediklerini düşünmek için sizi korkutmaya çalışacaktır.

Ancak, bu gibi önceki dolandırıcılıklarda, bu uzaktan erişim banka hesaplarından para çalmak, kötü amaçlı yazılım dağıtmak veya bilgisayardan veri çalmak için kullanıldı.

ICloud takvimini kötüye kullanma e -posta göndermeye davet ediyor

Bu e -postadaki cazibe tipik bir geri dönüş kimlik avı dolandırıcılığıdır, ancak garip olan şey, [email protected] adresinden, SPF, DMARC ve DKIM e -posta güvenlik kontrollerini geçerek, Apple’ın posta sunucusundan meşru bir şekilde geldiğini gösterir.

Authentication-Results: spf=pass (sender IP is 17.23.6.69)

smtp.mailfrom=email.apple.com; dkim=pass (signature was verified)

header.d=email.apple.com;dmarc=pass action=none header.from=email.apple.com;

Yukarıdaki kimlik avı e -postasından görebileceğiniz gibi, bu e -posta aslında bir iCloud takvim davetiyedir, burada tehdit oyuncusu Notes alanına kimlik avı metnini içermekte ve daha sonra kontrol ettikleri bir Microsoft 365 e -posta adresini davet etmektedir.

ICloud takvim etkinliği oluşturulduğunda ve harici kişiler davet edildiğinde, “[email protected]” e -posta adresi ile iCloud takvim sahibinin adından e -posta.apple.com adresinden Apple’ın sunucularından bir e -posta daveti gönderilir.

BleepingComputer tarafından görülen e -postada davet, “[email protected]” adlı bir Microsoft 365 hesabına gönderilir.

PayPal’ın “yeni adres” özelliğini kullanan önceki bir kimlik avı kampanyasına benzer şekilde, davetin gönderildiği Microsoft 365 e -posta adresinin aslında aldığı e -postaları otomatik olarak diğer tüm grup üyelerine ileten bir posta listesi olduğuna inanılmaktadır.

Bu durumda, posta listesi üyeleri kimlik avı aldatmacasının hedefleridir.

E -posta başlangıçta Apple’ın e -posta sunucularından başlatıldığından, Microsoft 365 tarafından iletilirse, genellikle SPF e -posta kontrollerinde başarısız olur.

Bunu önlemek için Microsoft 365, Microsoft ile ilişkili bir adrese dönüş yolunu yeniden yazmak için Gönderen Yeniden Yazma Şemasını (SRS) kullanır ve SPF kontrollerini geçmesine izin verir.

Original Return-Path: [email protected]

Rewritten Return-Path: [email protected]

Kimlik avı yeminin kendisi hakkında özellikle özel bir şey olmasa da, meşru iCloud takvimi davet özelliğinin kötüye kullanılması, Apple’ın e -posta sunucuları ve bir Apple e -posta adresi, e -postaya bir meşruiyet duygusu ekler ve ayrıca güvenilir bir kaynaktan geldiği gibi potansiyel olarak atlamasına izin verir.

Genel bir kural olarak, içinde garip bir mesajla beklenmedik bir takvim daveti alırsanız, dikkatle ele alınmalıdır.

BleepingComputer bu aldatmaca hakkında Apple ile temasa geçti, ancak e -postamıza bir yanıt almadı.

Ortamların% 46’sı şifreleri çatladı, geçen yıl neredeyse% 25’ten iki katına çıktı.

Önleme, algılama ve veri açığa çıkma eğilimleri hakkında daha fazla bulgua kapsamlı bir bakış için Picus Blue Report 2025’i şimdi alın.